Incrustar presentación

Descargar como PDF, PPTX

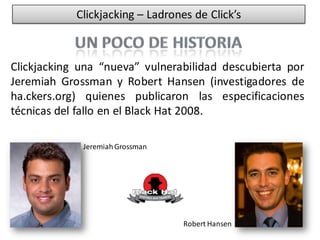

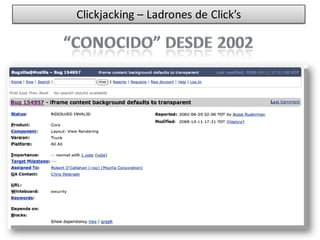

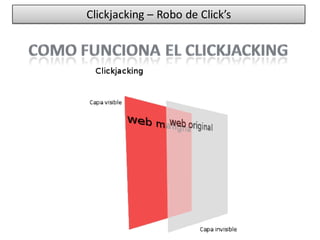

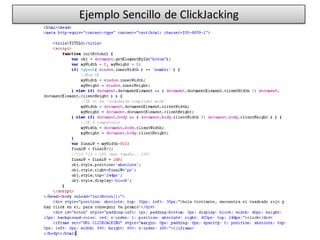

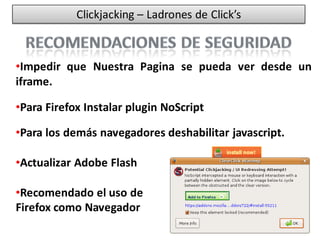

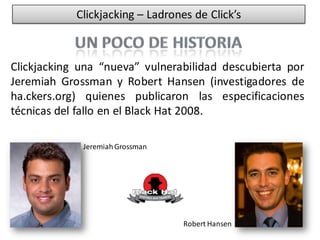

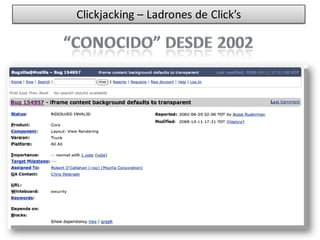

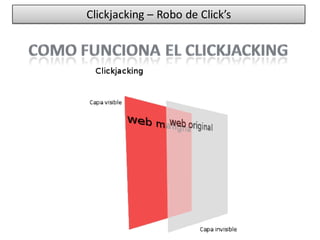

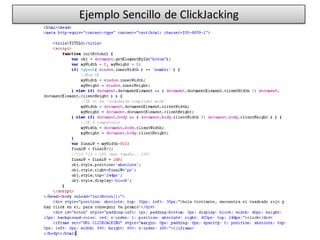

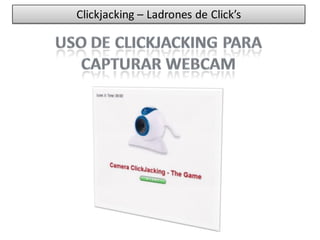

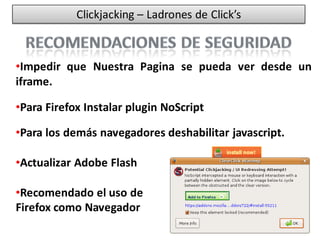

El documento habla sobre clickjacking, una vulnerabilidad descubierta por Jeremiah Grossman y Robert Hansen en 2008 que permite a los desarrolladores web tomar el control de los enlaces y botones que un usuario visita sin su conocimiento. Explica cómo funciona clickjacking y ofrece recomendaciones de seguridad como impedir que una página se muestre en un iframe o usar complementos como NoScript.