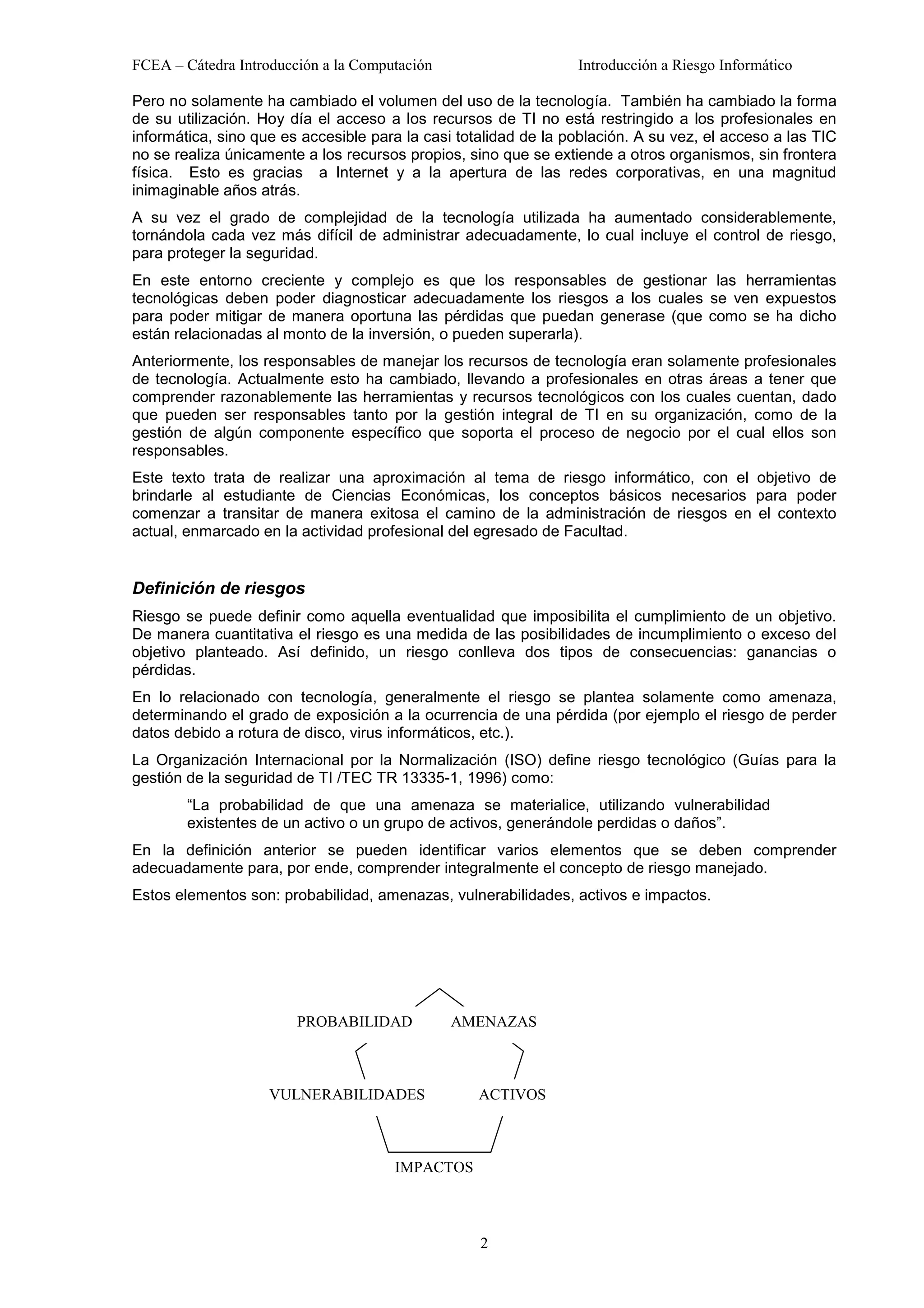

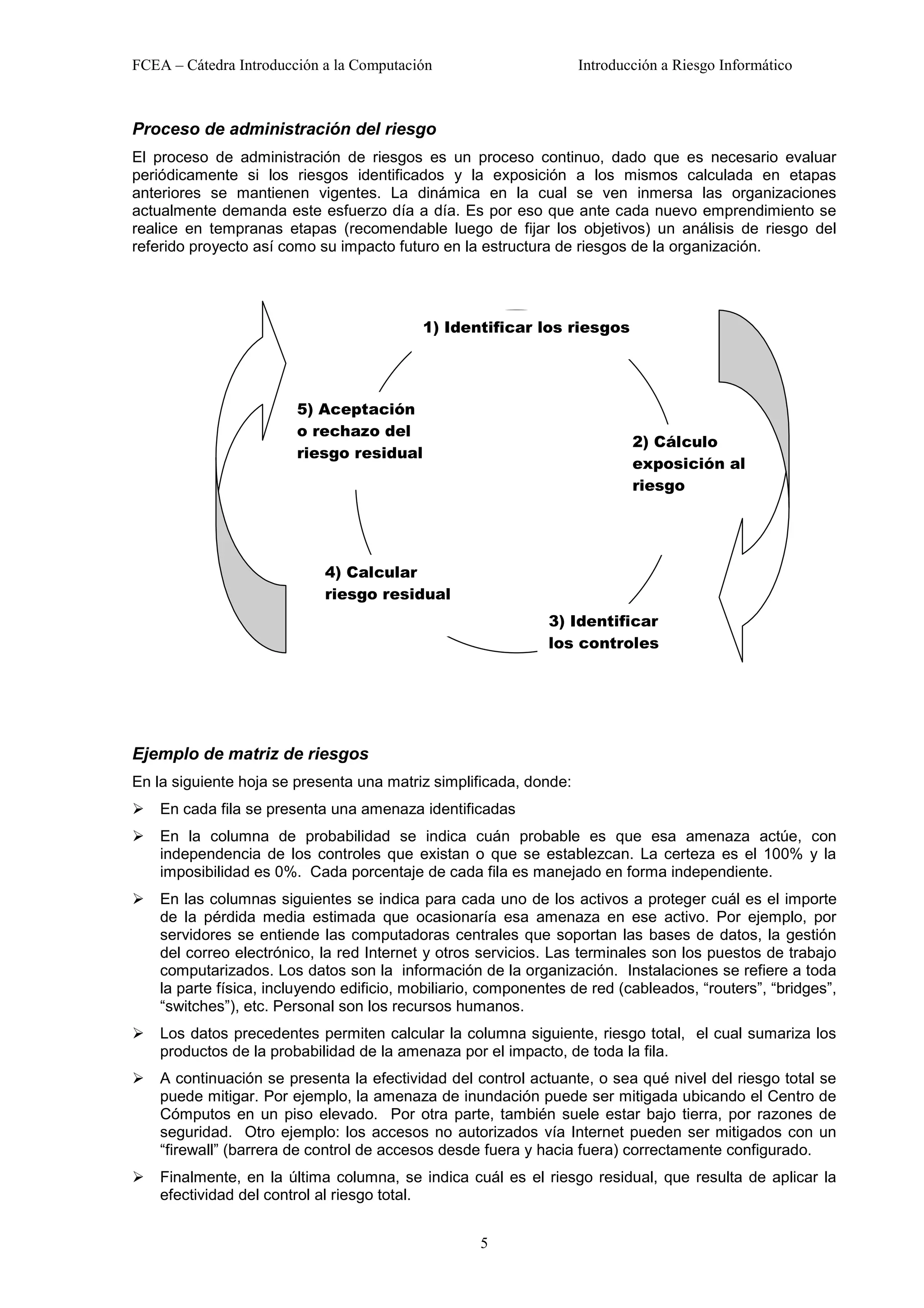

Este documento introduce el concepto de riesgo informático y describe los pasos para administrar y analizar los riesgos. 1) Define los elementos clave del riesgo como probabilidad, amenazas, vulnerabilidades, activos e impactos. 2) Explica que el análisis de riesgos identifica los riesgos y cuantifica la exposición total y residual. 3) Señala que la administración de riesgos implica gestionar los recursos para lograr un nivel de exposición determinado y tomar acciones sobre los riesgos residuales.