Delitos informaticos

•Descargar como DOCX, PDF•

0 recomendaciones•115 vistas

Este documento define los delitos informáticos como acciones antijurídicas que tienen como objetivo dañar ordenadores, medios electrónicos y redes. En Colombia, la ley 1273 de 2009 tipificó como delitos conductas relacionadas con el manejo de datos personales. Es importante estar informado sobre estos delitos cibernéticos para no ser víctima y poder denunciar si ocurren. La ONU reconoce fraudes, manipulación de datos y daños a sistemas como delitos informáticos.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Ppt cibercrimen

Investigar el delito desde cualquier perspectiva es una tarea compleja; de eso no hay duda. Las dificultades que surgen al tratar de aplicar el método científico a la Delincuencia Transnacional y al Crimen Organizado en buena parte ya fueron establecidas en estudios anteriores, pero enfrentar este tipo de delincuencia a todo nivel es la tarea a la que se ve avocada le Ministerio Público por mandato constitucional y por disposición legal. Ahora bien el fenómeno descrito en los últimos tiempos ha tenido un avance significativo tomando en cuenta la manifestación de la globalización, la cual no solo ha tenido beneficios, sino también ha contribuido a la masificación de esta clase de delitos y tecnificado a otra clase de cómo son los llamados Delitos Informáticos.

Delitos Informáticos

Definición de Delitos Informáticos, tipos, características, recomendaciones y articulos de la ley en Colombia

Recomendados

Ppt cibercrimen

Investigar el delito desde cualquier perspectiva es una tarea compleja; de eso no hay duda. Las dificultades que surgen al tratar de aplicar el método científico a la Delincuencia Transnacional y al Crimen Organizado en buena parte ya fueron establecidas en estudios anteriores, pero enfrentar este tipo de delincuencia a todo nivel es la tarea a la que se ve avocada le Ministerio Público por mandato constitucional y por disposición legal. Ahora bien el fenómeno descrito en los últimos tiempos ha tenido un avance significativo tomando en cuenta la manifestación de la globalización, la cual no solo ha tenido beneficios, sino también ha contribuido a la masificación de esta clase de delitos y tecnificado a otra clase de cómo son los llamados Delitos Informáticos.

Delitos Informáticos

Definición de Delitos Informáticos, tipos, características, recomendaciones y articulos de la ley en Colombia

Delitos informáticos

Aprendamos Sobre Algunos delitos informáticos, y algunas recomendación de prevención.

Svg

En esta presentación encontraras la definición de delitos informáticos , los diferentes tipos y las soluciones a estos

DELITO INFORMATICO

es un tema muy importantes ya que nos habla de los delitos informativos en la actualidad sobre sus beneficios y consecuencias erróneas que nos trae

Los delitos informáticos

El objetivo de este trabajo es resumir una temática importante vista en el área de Tecnología e informática.

Delitos informáticos

Delitos Informaticos

Ingenieria de sistemas

Sebastian Arango Botero

Competencias fundamentales en tic

fundacion universitaria luis amigo

Seguridad laboral

MÓDULO IV: SEGURIDAD LABORAL Y LUCHA CONTRA LA

CONTAMINACIÓN

1. DIFERENTES TIPOS DE PELIGROS Y EMERGENCIAS QUE PUEDEN

PRODUCIRSE A BORDO.

4

1.1. RIESGOS CARACTERÍSTICOS DE UN BUQUE Y DE LA

NAVEGACIÓN: 4

1.2. 4

RIESGOS GENERALES DEL TRABAJO A BORDO

1.2.1.

1.2.2.

1.3.

De los accesos al buque.

De la ambulación y estancia a bordo

5

7

RIESGOS ESPECÍFICOS POR SECCIONES

1.3.1.

1.3.2.

1.3.3.

1.3.4.

9

Sección de cubierta

Sección de radiocomunicaciones.

Sección de fonda

Sección de máquinas

9

16

16

18

2. PLANES DE CONTINGENCIA A BORDO 27

3. SEÑALES DE EMERGENCIA Y ALARMA 27

4. CUADRO DE OBLIGACIONES Y CONSIGNAS EN SITUACIÓNES DE

EMERGENCIA

28

5. SEÑALIZACIÓN DE LA SEGURIDAD UTILIZADA PARA LOS EQUIPOS

Y MEDIOS DE SUPERVIVIENCIA.

28

6.

MEDIDAS A ADOPTAR EN CASO DE EMERGENCIA

7. IMPORTANCIA DE LA FORMACIÓN Y DE LOS EJERCICIOS

PERIÓDICOS.

30

31

8. VIAS DE EVACUACIÓN, LOS SISTEMAS INTERNOS DE ALARMA Y

COMUNICACIONES.

33

9. EFECTOS DE LA CONTAMINACIÓN ACCIDENTAL U OPERACIONAL

DEL MEDIO MARINO.

34

10. PROCEDIMIENTOS BÁSICOS DE PROTECCIÓN AMBIENTAL

35

11. CONOCIMIENTOS SOBRE LA PREVENCIÓN DEL MEDIO MARINO.

49

12. PLAN NACIONAL DE SALVAMENTO 50

13. PROCEDIMIENTOS DE SOCORRO 53

114. TRABAJOS EN CALIENTE O DE FUEGO 60

15. DISPOSITIVOS DE PROTECCIÓN Y SEGURIDAD PERSONAL 63

16.

PRECAUCIONES QUE DEBEN ADOPTARSE ANTES DE ENTRAR EN

ESPACIOS CERRADOS

83

17.

LÍMITES DE RUIDO, CONDICIONES DE ILUMINACIÓN,

TEMPERATURA, VÍAS DE CIRCULACIÓN.

87

18.

PRINCIPALES ÓRDENES RELACIONADAS CON LAS TAREAS A

BORDO

91

19.

PELIGRO DEL USO DE DROGAS Y ABUSO DE ALCOHOL

93

2

Más contenido relacionado

La actualidad más candente

Delitos informáticos

Aprendamos Sobre Algunos delitos informáticos, y algunas recomendación de prevención.

Svg

En esta presentación encontraras la definición de delitos informáticos , los diferentes tipos y las soluciones a estos

DELITO INFORMATICO

es un tema muy importantes ya que nos habla de los delitos informativos en la actualidad sobre sus beneficios y consecuencias erróneas que nos trae

Los delitos informáticos

El objetivo de este trabajo es resumir una temática importante vista en el área de Tecnología e informática.

Delitos informáticos

Delitos Informaticos

Ingenieria de sistemas

Sebastian Arango Botero

Competencias fundamentales en tic

fundacion universitaria luis amigo

La actualidad más candente (16)

Destacado

Seguridad laboral

MÓDULO IV: SEGURIDAD LABORAL Y LUCHA CONTRA LA

CONTAMINACIÓN

1. DIFERENTES TIPOS DE PELIGROS Y EMERGENCIAS QUE PUEDEN

PRODUCIRSE A BORDO.

4

1.1. RIESGOS CARACTERÍSTICOS DE UN BUQUE Y DE LA

NAVEGACIÓN: 4

1.2. 4

RIESGOS GENERALES DEL TRABAJO A BORDO

1.2.1.

1.2.2.

1.3.

De los accesos al buque.

De la ambulación y estancia a bordo

5

7

RIESGOS ESPECÍFICOS POR SECCIONES

1.3.1.

1.3.2.

1.3.3.

1.3.4.

9

Sección de cubierta

Sección de radiocomunicaciones.

Sección de fonda

Sección de máquinas

9

16

16

18

2. PLANES DE CONTINGENCIA A BORDO 27

3. SEÑALES DE EMERGENCIA Y ALARMA 27

4. CUADRO DE OBLIGACIONES Y CONSIGNAS EN SITUACIÓNES DE

EMERGENCIA

28

5. SEÑALIZACIÓN DE LA SEGURIDAD UTILIZADA PARA LOS EQUIPOS

Y MEDIOS DE SUPERVIVIENCIA.

28

6.

MEDIDAS A ADOPTAR EN CASO DE EMERGENCIA

7. IMPORTANCIA DE LA FORMACIÓN Y DE LOS EJERCICIOS

PERIÓDICOS.

30

31

8. VIAS DE EVACUACIÓN, LOS SISTEMAS INTERNOS DE ALARMA Y

COMUNICACIONES.

33

9. EFECTOS DE LA CONTAMINACIÓN ACCIDENTAL U OPERACIONAL

DEL MEDIO MARINO.

34

10. PROCEDIMIENTOS BÁSICOS DE PROTECCIÓN AMBIENTAL

35

11. CONOCIMIENTOS SOBRE LA PREVENCIÓN DEL MEDIO MARINO.

49

12. PLAN NACIONAL DE SALVAMENTO 50

13. PROCEDIMIENTOS DE SOCORRO 53

114. TRABAJOS EN CALIENTE O DE FUEGO 60

15. DISPOSITIVOS DE PROTECCIÓN Y SEGURIDAD PERSONAL 63

16.

PRECAUCIONES QUE DEBEN ADOPTARSE ANTES DE ENTRAR EN

ESPACIOS CERRADOS

83

17.

LÍMITES DE RUIDO, CONDICIONES DE ILUMINACIÓN,

TEMPERATURA, VÍAS DE CIRCULACIÓN.

87

18.

PRINCIPALES ÓRDENES RELACIONADAS CON LAS TAREAS A

BORDO

91

19.

PELIGRO DEL USO DE DROGAS Y ABUSO DE ALCOHOL

93

2

Перечень платных дополнительных образовательных услуг, на которые открыта зап...

Платные образовательные услуги

Gedruckte Information, Netzpublikation oder beides? – Überlegungen zum Sachbu...

Konferenz "Chancen 2012: Öffentliche Bibliotheken in der digitalen Welt", Stuttgart, 9. Februar 2012

Destacado (14)

Перечень платных дополнительных образовательных услуг, на которые открыта зап...

Перечень платных дополнительных образовательных услуг, на которые открыта зап...

Gedruckte Information, Netzpublikation oder beides? – Überlegungen zum Sachbu...

Gedruckte Information, Netzpublikation oder beides? – Überlegungen zum Sachbu...

Similar a Delitos informaticos

Delito informatico

Al ampliarse el campo de los Delitos Informáticos también se han creado dependencias en las diferentes instituciones de seguridad que buscan ponerle freno a las acciones delictivas cometida por este tipo de personas.

Legislación informática

La Legislación Informática, los delitos informáticos y las leyes que regulen la actividad por medios informáticos en México, son los temas que aquí se analizan, dando ejemplos de cada uno para su mejor comprensión.

Similar a Delitos informaticos (20)

Leyes y acuerdos que regulan la actividad informatica

Leyes y acuerdos que regulan la actividad informatica

Último

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Presentación con todos los contenidos esenciales sobre el filósofo alemán Friedrich Nietzsche para 2 de Bachillerato.

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestando

Portafolio de servicios Centro de Educación Continua EPN

Te presentamos el portafolio de servicios del CEC-EPN.

Testimonio Paco Z PATRONATO_Valencia_24.pdf

Presentación de apoyo de una vćitima educadora del terrorismo en España

Proceso de admisiones en escuelas infantiles de Pamplona

Instrucciones del procedimiento para la oferta y la gestión conjunta del proceso de admisión a los centros públicos de primer ciclo de educación infantil de Pamplona para el curso 2024-2025.

Conocemos la ermita de Ntra. Sra. del Arrabal

Aquí te presentamos información y varias actividades para que conozcas la ermita de Ntra. Sra. del Arrabal en Laguna de Negrillos.

Automatización de proceso de producción de la empresa Gloria SA (1).pptx

Automatización de proceso de producción de la empresa Gloria SA (1).pptx

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

Mi Slideshare

Clase 1 Análisis Administrativo

Power Point

Último (20)

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Asistencia Tecnica Cultura Escolar Inclusiva Ccesa007.pdf

Asistencia Tecnica Cultura Escolar Inclusiva Ccesa007.pdf

Portafolio de servicios Centro de Educación Continua EPN

Portafolio de servicios Centro de Educación Continua EPN

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

Proceso de admisiones en escuelas infantiles de Pamplona

Proceso de admisiones en escuelas infantiles de Pamplona

Automatización de proceso de producción de la empresa Gloria SA (1).pptx

Automatización de proceso de producción de la empresa Gloria SA (1).pptx

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

El Liberalismo económico en la sociedad y en el mundo

El Liberalismo económico en la sociedad y en el mundo

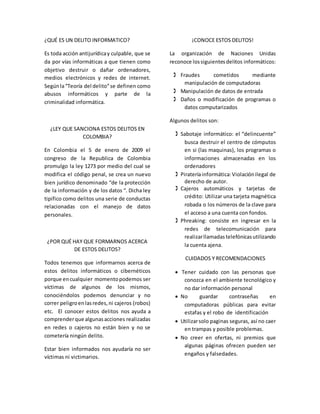

Delitos informaticos

- 1. ¿QUÉ ES UN DELITO INFORMATICO? Es toda acción antijurídicay culpable, que se da por vías informáticas a que tienen como objetivo destruir o dañar ordenadores, medios electrónicos y redes de internet. Segúnla“Teoría del delito”se definen como abusos informáticos y parte de la criminalidad informática. ¿LEY QUE SANCIONA ESTOS DELITOS EN COLOMBIA? En Colombia el 5 de enero de 2009 el congreso de la Republica de Colombia promulgo la ley 1273 por medio del cual se modifica el código penal, se crea un nuevo bien jurídico denominado “de la protección de la información y de los datos “. Dicha ley tipifico como delitos una serie de conductas relacionadas con el manejo de datos personales. ¿POR QUÉ HAY QUE FORMARNOS ACERCA DE ESTOS DELITOS? Todos tenemos que informarnos acerca de estos delitos informáticos o cibernéticos porque encualquier momentopodemos ser víctimas de algunos de los mismos, conociéndolos podemos denunciar y no correr peligroenlasredes,ni cajeros (robos) etc. El conocer estos delitos nos ayuda a comprenderque algunasacciones realizadas en redes o cajeros no están bien y no se cometería ningún delito. Estar bien informados nos ayudaría no ser víctimas ni victimarios. ¡CONOCE ESTOS DELITOS! La organización de Naciones Unidas reconoce lossiguientesdelitos informáticos: Fraudes cometidos mediante manipulación de computadoras Manipulación de datos de entrada Daños o modificación de programas o datos computarizados Algunos delitos son: Sabotaje informático: el “delincuente” busca destruir el centro de cómputos en si (las maquinas), los programas o informaciones almacenadas en los ordenadores Pirateríainformática:Violaciónilegal de derecho de autor. Cajeros automáticos y tarjetas de crédito: Utilizar una tarjeta magnética robada o los números de la clave para el acceso a una cuenta con fondos. Phreaking: consiste en ingresar en la redes de telecomunicación para realizarllamadastelefónicasutilizando la cuenta ajena. CUIDADOS Y RECOMENDACIONES Tener cuidado con las personas que conozca en el ambiente tecnológico y no dar información personal No guardar contraseñas en computadoras públicas para evitar estafas y el robo de identificación Utilizarsolo paginas seguras, así no caer en trampas y posible problemas. No creer en ofertas, ni premios que algunas páginas ofrecen pueden ser engaños y falsedades.