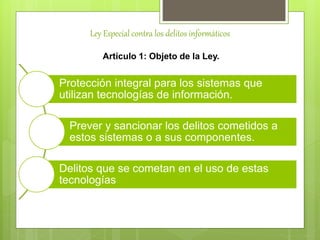

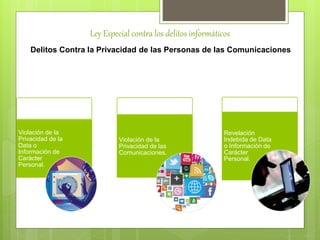

El documento habla sobre los delitos informáticos según la Ley Especial contra los delitos informáticos de Venezuela. Define un delito informático como cualquier acción ilícita realizada a través de medios informáticos para perjudicar a personas o sistemas. La ley clasifica los delitos informáticos en cinco categorías: 1) delitos contra sistemas de información, 2) delitos contra la propiedad, 3) delitos contra la privacidad, 4) delitos contra niños y 5) delitos contra el orden económico. La ley también establece