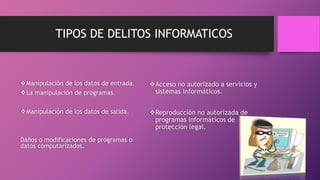

Este documento trata sobre los delitos informáticos. Explica que este tipo de delitos implica actividades criminales que los países inicialmente trataron de encuadrar en figuras tradicionales como robos o fraudes. Sin embargo, el uso de técnicas informáticas ha creado nuevas posibilidades de uso indebido de computadoras. Luego describe algunos tipos de delitos informáticos como la manipulación de datos o programas y el acceso no autorizado a sistemas. Finalmente resume algunos puntos clave de la ley especial contra los delitos inform