Diagrama de hitos

•Descargar como DOCX, PDF•

0 recomendaciones•488 vistas

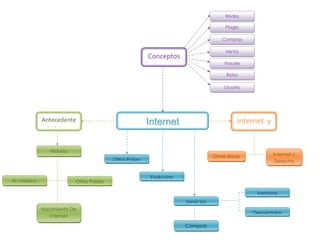

Internet ha evolucionado rápidamente desde su creación y ahora se usa ampliamente para compras, servicios y comunicación, pero también trae desventajas como fraude, robo de identidad y plagio que deben abordarse a través de las leyes.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Diagrama de hitos

Este documento presenta una visión general de varios conceptos clave relacionados con Internet, incluyendo su historia, servicios disponibles, ventajas y desventajas, así como temas de seguridad como plagio, fraude y robo.

Material Clase Comercio Electrónico: Aspectos Legales del Comercio Electrónico

Aspectos Legales del Comercio Electrónico

Conflictos con la propiedad intelectual

copyright

Aspectos legales en los sistemas de pago

Pago de impuestos

Gestión del dinero digital

Infracciones: blanqueo de dinero y fraude

La seguridad de los contratos electrónicos a través de internet

Este documento presenta un resumen de 3 oraciones:

El documento identifica a tres integrantes y describe el surgimiento del comercio electrónico y los contratos electrónicos debido al avance de la tecnología. También señala que estos contratos electrónicos presentan riesgos de inseguridad que es necesario mitigar, como la falta de identidad de los contratantes o la alteración de contenidos. El objetivo es alertar sobre estos posibles riesgos de la contratación electrónica a través de Internet y establecer medidas de prevención.

A que nos afrontamos en internet point

Este documento discute los riesgos de seguridad en internet, como la exposición de datos personales y tarjetas de crédito que pueden ser robados por hackers. Señala que los ciberdelincuentes usan la tecnología para coordinarse a nivel internacional y lavar dinero robado entre países. También advierte que los países deben tomar medidas para regular el flujo transfronterizo de datos y prevenir cibercrímenes, o de lo contrario estos problemas podrían empeorar a futuro.

Delitos Informáticos

Este documento describe varios delitos informáticos como bluejacking, grooming, hackear, ciberacoso y phishing. Explica que la Ley 1273 de 2009 de Colombia tipifica estos delitos y establece penas de prisión de hasta 120 meses y multas de hasta 1500 salarios mínimos. Finalmente, proporciona consejos para protegerse de estos delitos como no compartir contraseñas, denunciar páginas fraudulentas y aprender a identificar páginas web seguras.

pirateria

Este documento resume los conceptos de piratería, licencia y riesgos legales de la piratería en Colombia. Define la piratería como la reproducción y distribución no autorizada de obras protegidas por derechos de autor. Explica que una licencia es un permiso para usar un bien intelectual o no tangible. Detalla algunos riesgos de usar software pirata como spyware, virus y adware que pueden acceder a información personal y financiera del usuario.

DELITOS INFORMÁTICOS

El documento habla sobre los delitos informáticos, definiendo tipos como el phishing, pharming y spam. Explica las tipologías de delincuentes informáticos como crackers, hackers y phreakers. También cubre la legislación sobre estos delitos y los organismos que velan por la seguridad en internet como la Agencia Europea de Seguridad de las Redes. Finalmente, plantea puntos de reflexión sobre la regulación de datos personales en redes sociales y la piratería en la industria del entretenimiento.

contratacion electronica y contratacion informatica

La contratación electrónica se refiere a cualquier contrato realizado a través de medios electrónicos como Internet o fax, mientras que la contratación informática implica contratos sobre bienes o servicios informáticos. Los contratos informáticos a menudo son contratos de adhesión en los que una parte fija las cláusulas sin posibilidad de negociación. Las cláusulas abusivas causan un desequilibrio en los derechos de las partes. Los vicios del consentimiento como el error o el dolo pueden producirse en la contratación electrón

Recomendados

Diagrama de hitos

Este documento presenta una visión general de varios conceptos clave relacionados con Internet, incluyendo su historia, servicios disponibles, ventajas y desventajas, así como temas de seguridad como plagio, fraude y robo.

Material Clase Comercio Electrónico: Aspectos Legales del Comercio Electrónico

Aspectos Legales del Comercio Electrónico

Conflictos con la propiedad intelectual

copyright

Aspectos legales en los sistemas de pago

Pago de impuestos

Gestión del dinero digital

Infracciones: blanqueo de dinero y fraude

La seguridad de los contratos electrónicos a través de internet

Este documento presenta un resumen de 3 oraciones:

El documento identifica a tres integrantes y describe el surgimiento del comercio electrónico y los contratos electrónicos debido al avance de la tecnología. También señala que estos contratos electrónicos presentan riesgos de inseguridad que es necesario mitigar, como la falta de identidad de los contratantes o la alteración de contenidos. El objetivo es alertar sobre estos posibles riesgos de la contratación electrónica a través de Internet y establecer medidas de prevención.

A que nos afrontamos en internet point

Este documento discute los riesgos de seguridad en internet, como la exposición de datos personales y tarjetas de crédito que pueden ser robados por hackers. Señala que los ciberdelincuentes usan la tecnología para coordinarse a nivel internacional y lavar dinero robado entre países. También advierte que los países deben tomar medidas para regular el flujo transfronterizo de datos y prevenir cibercrímenes, o de lo contrario estos problemas podrían empeorar a futuro.

Delitos Informáticos

Este documento describe varios delitos informáticos como bluejacking, grooming, hackear, ciberacoso y phishing. Explica que la Ley 1273 de 2009 de Colombia tipifica estos delitos y establece penas de prisión de hasta 120 meses y multas de hasta 1500 salarios mínimos. Finalmente, proporciona consejos para protegerse de estos delitos como no compartir contraseñas, denunciar páginas fraudulentas y aprender a identificar páginas web seguras.

pirateria

Este documento resume los conceptos de piratería, licencia y riesgos legales de la piratería en Colombia. Define la piratería como la reproducción y distribución no autorizada de obras protegidas por derechos de autor. Explica que una licencia es un permiso para usar un bien intelectual o no tangible. Detalla algunos riesgos de usar software pirata como spyware, virus y adware que pueden acceder a información personal y financiera del usuario.

DELITOS INFORMÁTICOS

El documento habla sobre los delitos informáticos, definiendo tipos como el phishing, pharming y spam. Explica las tipologías de delincuentes informáticos como crackers, hackers y phreakers. También cubre la legislación sobre estos delitos y los organismos que velan por la seguridad en internet como la Agencia Europea de Seguridad de las Redes. Finalmente, plantea puntos de reflexión sobre la regulación de datos personales en redes sociales y la piratería en la industria del entretenimiento.

contratacion electronica y contratacion informatica

La contratación electrónica se refiere a cualquier contrato realizado a través de medios electrónicos como Internet o fax, mientras que la contratación informática implica contratos sobre bienes o servicios informáticos. Los contratos informáticos a menudo son contratos de adhesión en los que una parte fija las cláusulas sin posibilidad de negociación. Las cláusulas abusivas causan un desequilibrio en los derechos de las partes. Los vicios del consentimiento como el error o el dolo pueden producirse en la contratación electrón

Positivo aaaa

El documento discute cuatro enfoques para la regulación jurídica de Internet: 1) Responsabilizar a los intermediarios por el contenido que los usuarios publican es inviable debido a la gran cantidad de datos; 2) Sitios como redes sociales solo facilitan la comunicación pero no controlan el contenido; 3) Las leyes de privacidad de datos buscan proteger la privacidad e intimidad de las personas y darles acceso a sus propios datos; 4) En delitos cibernéticos como pornografía infantil, la solución podría ser más tecnológica

Positivo tttt

El documento discute cuatro enfoques para la regulación jurídica de Internet: 1) Responsabilizar a los intermediarios por el contenido en línea ha probado ser ineficaz debido a la gran cantidad de datos; 2) Las leyes de privacidad de datos intentan defender el derecho a la privacidad preveniendo la recolección y almacenamiento de datos personales; 3) Los delitos cibernéticos como la pornografía infantil son mejor abordados con enfoques tecnológicos que jurídicos; 4) Internet permite el acceso anónimo a

El Entorno Del Comercio ElectróNico

Este documento resume los principales aspectos internacionales, legales, éticos y fiscales del comercio electrónico. Explora cuestiones como la confianza del consumidor, aspectos culturales y de idioma, infraestructura, jurisdicción, contratos, derechos de autor, prácticas comerciales, criminalidad y aspectos éticos y fiscales del comercio en línea transfronterizo.

Piratas InformáTicos Arbol De Problemas Y Soluciones

Este documento describe a los piratas informáticos como aquellos que reproducen, distribuyen y lucran con software desarrollado por otros sin aportar mejoras. Identifica los problemas que causan como la falsificación de productos, evasión de impuestos y corrupción. Propone soluciones como desarrollar legislación que castigue estas infracciones, controlar más estrictamente la legalidad de productos y empresas, y controlar funcionarios encargados de hacer cumplir la ley contra esta modalidad de delitos.

Cibercriminalidad en el peru

El documento discute los peligros de la cibercriminalidad y la falta de legislación en el país para combatirla. Explica que los delitos cibernéticos incluyen actividades ilegales como pornografía infantil, robo de información personal y difamación que ocurren en internet. También señala que los expertos prevén un aumento de extorsiones cibernéticas, ataques por correo electrónico y pérdida de control de dispositivos conectados a internet como las mayores amenazas para el 2016. Además, destaca la falta de prote

Christian flores gutierrez

Este documento discute la diferencia entre contratación electrónica y contratación informática, dando ejemplos de cada uno. También explica los contratos de adhesión, las cláusulas abusivas en telecontratación, los vicios del consentimiento y el concepto de outsourcing. En particular, señala que los contratos de adhesión y la contratación electrónica comparten la característica de que una parte fija las cláusulas y la otra parte se adhiere a ellas. Además, define las cláusulas abusivas como aquellas incluid

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Delitos informáticos folleto

El documento habla sobre los delitos informáticos. Explica que debido al uso generalizado de la tecnología, es fácil cometer delitos cibernéticos con solo unos pocos clics. Define los delitos informáticos como actos contra la confidencialidad, integridad y disponibilidad de sistemas, redes y datos. También señala que las personas pueden ser culpables de estos delitos por acciones descuidadas que violan las leyes sobre delitos cibernéticos.

Ley pipa ley sopa diapositiva

Este documento resume dos leyes estadounidenses propuestas, la Ley SOPA y la Ley PIPA, que buscan combatir la piratería en internet. Ambas leyes han sido criticadas por amenazar la libertad de expresión en la web. El documento también resume brevemente el caso legal contra el sitio Megaupload por violaciones a las leyes de propiedad intelectual.

áRbol De Problema Y Soluciones Aninha

El informe de Cisco Systems concluye que los piratas informáticos operan cada vez más como empresas exitosas, imitando prácticas de marketing, ventas y administración de riesgos de las empresas legítimas. Los ciberdelincuentes capitalizan rápidamente noticias como la muerte de Michael Jackson para propagar malware. Algunos ofrecen servicios como informar a hackers qué antivirus detectan sus programas dañinos.

Contratación electrónica y contratación informática

Este documento describe la diferencia entre contratación electrónica y contratación informática. La contratación informática se refiere a contratos que tienen como objeto bienes o servicios informáticos, mientras que la contratación electrónica se refiere a cualquier contrato realizado a través de medios electrónicos, no limitado a su objeto. También discute los contratos de adhesión, que son comunes en sitios de comercio electrónico, y los vicios del consentimiento que pueden ocurrir en la contratación electrónica debido a errores técnicos

Briggite

Este documento discute la diferencia entre contratación electrónica y contratación informática, así como temas relacionados como los contratos de adhesión, cláusulas abusivas, vicios del consentimiento y el outsourcing en materia de contratación informática. Explica que la contratación electrónica implica el uso de medios electrónicos para realizar contratos, mientras que la contratación informática se refiere a contratos para adquirir sistemas y servicios informáticos. También analiza cómo los contratos electrónicos a menudo toman la forma

Contratacion electronica diapos

En la presente se encuentran preguntas resueltas respecto a la contratacion electronica e informatica

Contratación electrónica & contratación informática

La contratación electrónica se refiere al intercambio de mensajes en una red que conduce a la negociación, conclusión y ejecución de un contrato, mientras que la contratación informática implica contratos cuyo objetivo es la prestación de servicios informáticos o bienes si no se requieren formalidades adicionales incompatibles con los medios electrónicos. Un ejemplo de cada uno es la compra de electrodomésticos en línea y la compra de software para actualizaciones de computadoras, respectivamente.

CYBERCRIMEN

El documento discute el cibercrimen en el Perú y cómo se aborda legalmente. Explica que el cibercrimen incluye fraude, extorsión y espionaje cibernético con fines económicos o políticos. También distingue entre delitos informáticos, que involucran la vulneración de información, y delitos computacionales. Finalmente, analiza la polémica Ley SOPA de Estados Unidos, la cual pretende combatir la piratería en línea pero que podría limitar la libertad de expresión y el desarrollo de

Compu

El documento habla sobre la Ley SOPA (Stop Online Piracy Act), la cual tiene como objetivo expandir las capacidades legales de Estados Unidos para combatir el tráfico de contenido con derechos de autor y bienes falsificados a través de Internet. Sin embargo, la aprobación de leyes como SOPA crearía efectos colaterales negativos en todo Internet, como la vigilancia oficial de las comunicaciones y la ilegalización de las redes anónimas, además de afectar la capacidad de enlazar sitios web sospechosos de violar la propiedad

Cómo afecta la ley sopa a méxico

La iniciativa de ley SOPA en Estados Unidos podría tener repercusiones internacionales si es aprobada, incluyendo en México, donde podría afectar la privacidad e Internet, el acceso a páginas web y la innovación tecnológica. Además, analistas argumentan que la ley SOPA desvirtuaría el sentido original de una Internet abierta e interconectada. México también ha propuesto una ley similar llamada "SOPA azteca" que busca combatir la descarga ilegal.

Positivo eeee

Este documento discute cuatro desafíos principales en la regulación jurídica de Internet: 1) La dificultad de responsabilizar a los intermediarios por el contenido que los usuarios publican, 2) La necesidad de regular sitios como redes sociales que facilitan la comunicación a gran escala, 3) La importancia de proteger los datos personales de los usuarios y su privacidad, 4) La dificultad de prevenir delitos cibernéticos a través de medios jurídicos en lugar de tecnológicos.

Ley sopa

La ley SOPA busca combatir la piratería en línea permitiendo que el gobierno y dueños de derechos obtengan órdenes contra sitios que faciliten la infracción de derechos de autor. Sin embargo, sus opositores argumentan que infringe la libertad de expresión y puede censurar Internet. De aprobarse, afectaría a usuarios globales y obligaría a sitios como YouTube y Google a practicar autocensura.

TÉCNICAS DE REVISIÓN EVALUACIÓN DE PROGRAMAS (PERT)

Este documento describe el método PERT (Program Evaluation and Review Technique), una técnica desarrollada en 1958 para ayudar a administrar grandes proyectos complejos. PERT involucra representar gráficamente una red de tareas y sus relaciones para alcanzar los objetivos de un proyecto. Explica los elementos básicos de PERT como nodos, tareas, rutas críticas y cómo estimar tiempos de duración. También cubre cómo aplicar PERT para la programación, seguimiento y control de proyectos.

Método Pert

El método PERT se desarrolló en 1957 por la Armada de los Estados Unidos para planificar proyectos complejos. PERT permite fijar objetivos, organizar los recursos necesarios para alcanzarlos, y controlar el progreso del plan. Utiliza diagramas de flechas y nudos para representar las actividades y sucesos de un proyecto, y calcula los tiempos optimistas, más probables y pesimistas de cada actividad para estimar la duración total del proyecto. El método PERT proporciona al administrador una herramienta sencilla pero efect

La Estafa

La estafa es un delito contra la propiedad que implica obtener un beneficio mediante engaño. Existen diferentes tipos de estafa agravada como cuando se usa un cheque falso o se abusa de la confianza de la víctima. El fraude también implica obtener un beneficio a través de engaños aprovechando la ignorancia de la víctima. La estafa se consume cuando la víctima realiza la transferencia de patrimonio.

Más contenido relacionado

La actualidad más candente

Positivo aaaa

El documento discute cuatro enfoques para la regulación jurídica de Internet: 1) Responsabilizar a los intermediarios por el contenido que los usuarios publican es inviable debido a la gran cantidad de datos; 2) Sitios como redes sociales solo facilitan la comunicación pero no controlan el contenido; 3) Las leyes de privacidad de datos buscan proteger la privacidad e intimidad de las personas y darles acceso a sus propios datos; 4) En delitos cibernéticos como pornografía infantil, la solución podría ser más tecnológica

Positivo tttt

El documento discute cuatro enfoques para la regulación jurídica de Internet: 1) Responsabilizar a los intermediarios por el contenido en línea ha probado ser ineficaz debido a la gran cantidad de datos; 2) Las leyes de privacidad de datos intentan defender el derecho a la privacidad preveniendo la recolección y almacenamiento de datos personales; 3) Los delitos cibernéticos como la pornografía infantil son mejor abordados con enfoques tecnológicos que jurídicos; 4) Internet permite el acceso anónimo a

El Entorno Del Comercio ElectróNico

Este documento resume los principales aspectos internacionales, legales, éticos y fiscales del comercio electrónico. Explora cuestiones como la confianza del consumidor, aspectos culturales y de idioma, infraestructura, jurisdicción, contratos, derechos de autor, prácticas comerciales, criminalidad y aspectos éticos y fiscales del comercio en línea transfronterizo.

Piratas InformáTicos Arbol De Problemas Y Soluciones

Este documento describe a los piratas informáticos como aquellos que reproducen, distribuyen y lucran con software desarrollado por otros sin aportar mejoras. Identifica los problemas que causan como la falsificación de productos, evasión de impuestos y corrupción. Propone soluciones como desarrollar legislación que castigue estas infracciones, controlar más estrictamente la legalidad de productos y empresas, y controlar funcionarios encargados de hacer cumplir la ley contra esta modalidad de delitos.

Cibercriminalidad en el peru

El documento discute los peligros de la cibercriminalidad y la falta de legislación en el país para combatirla. Explica que los delitos cibernéticos incluyen actividades ilegales como pornografía infantil, robo de información personal y difamación que ocurren en internet. También señala que los expertos prevén un aumento de extorsiones cibernéticas, ataques por correo electrónico y pérdida de control de dispositivos conectados a internet como las mayores amenazas para el 2016. Además, destaca la falta de prote

Christian flores gutierrez

Este documento discute la diferencia entre contratación electrónica y contratación informática, dando ejemplos de cada uno. También explica los contratos de adhesión, las cláusulas abusivas en telecontratación, los vicios del consentimiento y el concepto de outsourcing. En particular, señala que los contratos de adhesión y la contratación electrónica comparten la característica de que una parte fija las cláusulas y la otra parte se adhiere a ellas. Además, define las cláusulas abusivas como aquellas incluid

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Delitos informáticos folleto

El documento habla sobre los delitos informáticos. Explica que debido al uso generalizado de la tecnología, es fácil cometer delitos cibernéticos con solo unos pocos clics. Define los delitos informáticos como actos contra la confidencialidad, integridad y disponibilidad de sistemas, redes y datos. También señala que las personas pueden ser culpables de estos delitos por acciones descuidadas que violan las leyes sobre delitos cibernéticos.

Ley pipa ley sopa diapositiva

Este documento resume dos leyes estadounidenses propuestas, la Ley SOPA y la Ley PIPA, que buscan combatir la piratería en internet. Ambas leyes han sido criticadas por amenazar la libertad de expresión en la web. El documento también resume brevemente el caso legal contra el sitio Megaupload por violaciones a las leyes de propiedad intelectual.

áRbol De Problema Y Soluciones Aninha

El informe de Cisco Systems concluye que los piratas informáticos operan cada vez más como empresas exitosas, imitando prácticas de marketing, ventas y administración de riesgos de las empresas legítimas. Los ciberdelincuentes capitalizan rápidamente noticias como la muerte de Michael Jackson para propagar malware. Algunos ofrecen servicios como informar a hackers qué antivirus detectan sus programas dañinos.

Contratación electrónica y contratación informática

Este documento describe la diferencia entre contratación electrónica y contratación informática. La contratación informática se refiere a contratos que tienen como objeto bienes o servicios informáticos, mientras que la contratación electrónica se refiere a cualquier contrato realizado a través de medios electrónicos, no limitado a su objeto. También discute los contratos de adhesión, que son comunes en sitios de comercio electrónico, y los vicios del consentimiento que pueden ocurrir en la contratación electrónica debido a errores técnicos

Briggite

Este documento discute la diferencia entre contratación electrónica y contratación informática, así como temas relacionados como los contratos de adhesión, cláusulas abusivas, vicios del consentimiento y el outsourcing en materia de contratación informática. Explica que la contratación electrónica implica el uso de medios electrónicos para realizar contratos, mientras que la contratación informática se refiere a contratos para adquirir sistemas y servicios informáticos. También analiza cómo los contratos electrónicos a menudo toman la forma

Contratacion electronica diapos

En la presente se encuentran preguntas resueltas respecto a la contratacion electronica e informatica

Contratación electrónica & contratación informática

La contratación electrónica se refiere al intercambio de mensajes en una red que conduce a la negociación, conclusión y ejecución de un contrato, mientras que la contratación informática implica contratos cuyo objetivo es la prestación de servicios informáticos o bienes si no se requieren formalidades adicionales incompatibles con los medios electrónicos. Un ejemplo de cada uno es la compra de electrodomésticos en línea y la compra de software para actualizaciones de computadoras, respectivamente.

CYBERCRIMEN

El documento discute el cibercrimen en el Perú y cómo se aborda legalmente. Explica que el cibercrimen incluye fraude, extorsión y espionaje cibernético con fines económicos o políticos. También distingue entre delitos informáticos, que involucran la vulneración de información, y delitos computacionales. Finalmente, analiza la polémica Ley SOPA de Estados Unidos, la cual pretende combatir la piratería en línea pero que podría limitar la libertad de expresión y el desarrollo de

Compu

El documento habla sobre la Ley SOPA (Stop Online Piracy Act), la cual tiene como objetivo expandir las capacidades legales de Estados Unidos para combatir el tráfico de contenido con derechos de autor y bienes falsificados a través de Internet. Sin embargo, la aprobación de leyes como SOPA crearía efectos colaterales negativos en todo Internet, como la vigilancia oficial de las comunicaciones y la ilegalización de las redes anónimas, además de afectar la capacidad de enlazar sitios web sospechosos de violar la propiedad

Cómo afecta la ley sopa a méxico

La iniciativa de ley SOPA en Estados Unidos podría tener repercusiones internacionales si es aprobada, incluyendo en México, donde podría afectar la privacidad e Internet, el acceso a páginas web y la innovación tecnológica. Además, analistas argumentan que la ley SOPA desvirtuaría el sentido original de una Internet abierta e interconectada. México también ha propuesto una ley similar llamada "SOPA azteca" que busca combatir la descarga ilegal.

Positivo eeee

Este documento discute cuatro desafíos principales en la regulación jurídica de Internet: 1) La dificultad de responsabilizar a los intermediarios por el contenido que los usuarios publican, 2) La necesidad de regular sitios como redes sociales que facilitan la comunicación a gran escala, 3) La importancia de proteger los datos personales de los usuarios y su privacidad, 4) La dificultad de prevenir delitos cibernéticos a través de medios jurídicos en lugar de tecnológicos.

Ley sopa

La ley SOPA busca combatir la piratería en línea permitiendo que el gobierno y dueños de derechos obtengan órdenes contra sitios que faciliten la infracción de derechos de autor. Sin embargo, sus opositores argumentan que infringe la libertad de expresión y puede censurar Internet. De aprobarse, afectaría a usuarios globales y obligaría a sitios como YouTube y Google a practicar autocensura.

La actualidad más candente (19)

Piratas InformáTicos Arbol De Problemas Y Soluciones

Piratas InformáTicos Arbol De Problemas Y Soluciones

Contratación electrónica y contratación informática

Contratación electrónica y contratación informática

Contratación electrónica & contratación informática

Contratación electrónica & contratación informática

Destacado

TÉCNICAS DE REVISIÓN EVALUACIÓN DE PROGRAMAS (PERT)

Este documento describe el método PERT (Program Evaluation and Review Technique), una técnica desarrollada en 1958 para ayudar a administrar grandes proyectos complejos. PERT involucra representar gráficamente una red de tareas y sus relaciones para alcanzar los objetivos de un proyecto. Explica los elementos básicos de PERT como nodos, tareas, rutas críticas y cómo estimar tiempos de duración. También cubre cómo aplicar PERT para la programación, seguimiento y control de proyectos.

Método Pert

El método PERT se desarrolló en 1957 por la Armada de los Estados Unidos para planificar proyectos complejos. PERT permite fijar objetivos, organizar los recursos necesarios para alcanzarlos, y controlar el progreso del plan. Utiliza diagramas de flechas y nudos para representar las actividades y sucesos de un proyecto, y calcula los tiempos optimistas, más probables y pesimistas de cada actividad para estimar la duración total del proyecto. El método PERT proporciona al administrador una herramienta sencilla pero efect

La Estafa

La estafa es un delito contra la propiedad que implica obtener un beneficio mediante engaño. Existen diferentes tipos de estafa agravada como cuando se usa un cheque falso o se abusa de la confianza de la víctima. El fraude también implica obtener un beneficio a través de engaños aprovechando la ignorancia de la víctima. La estafa se consume cuando la víctima realiza la transferencia de patrimonio.

Diagrama pert

El método PERT apareció en 1957 y permite fijar objetivos, organizar los recursos necesarios para alcanzarlos, y controlar el progreso del plan. PERT es un diagrama para analizar las tareas de un proyecto, el tiempo para completar cada una, e identificar el tiempo mínimo total. Utiliza tres estimaciones de tiempo para cada tarea y calcula un promedio ponderado para considerar la incertidumbre. El método PERT representa gráficamente las tareas y relaciones mediante flechas y círculos u otros símbolos.

Diagrama de Pert

El diagrama de PERT es una herramienta para gestionar proyectos que representa las tareas, eventos y relaciones temporales de un proyecto mediante un diagrama de nodos y flechas. Fue desarrollado originalmente para la Marina de los EE.UU. para ayudar a monitorear grandes proyectos como el desarrollo de submarinos nucleares. Proporciona una representación visual de las dependencias entre tareas y cálculos de tiempos para ayudar a predecir el progreso de un proyecto.

Metodo pert

Este documento describe el método PERT (Program Evaluation and Review Technique), un enfoque para planificar, programar y controlar proyectos complejos. El método PERT implica descomponer un proyecto en actividades, establecer las dependencias entre ellas usando un diagrama de red, y estimar los tiempos optimistas, probables y pesimistas de cada actividad. El tiempo PERT se calcula como el promedio de los tres tiempos de estimación. El método PERT ayuda a los gerentes a programar proyectos complejos y monitorear su progreso.

Fraude

El documento describe varios tipos de fraude corporativo, incluyendo definiciones, análisis conceptuales de términos como corrupción y soborno, y condiciones que facilitan el fraude como presión, racionalización, oportunidad y capacidad. También analiza síntomas e indicadores de fraude, como banderas rojas relacionadas con la empresa y el personal, e inventarios de incentivos que pueden ayudar a identificar riesgos de fraude.

METODO PERT

El método PERT se introdujo en 1957 y permite fijar objetivos, organizar los recursos necesarios para alcanzarlos, y controlar el progreso del plan frente a su ejecución. PERT analiza las tareas de un proyecto, especialmente la duración de cada una, para identificar el tiempo mínimo necesario para completar el proyecto. Incluye la planificación de recursos y actividades detalladas, así como medidas de control y seguimiento. Proporciona herramientas como diagramas y matrices para representar las relaciones entre actividades de un proyecto de

Estafas y otros engaños

El documento resume los principales aspectos del delito de estafa en el Código Penal español, incluyendo: 1) las diferentes formas de cometer el delito mediante engaño, abuso de confianza u otros engaños; 2) los requisitos objetivos y subjetivos del delito como el engaño, error, disposición patrimonial y perjuicio; 3) las figuras agravadas y el tipo residual de estafa. También analiza el delito de entrega fraudulenta cuando no se cumple con la sustancia, cantidad o calidad comprometida en virtud

Método PERT

Exposición sobre el método PERT, conceptos, objetivos, ventajas, aplicabilidad y formulas requeridas para realizar un grafo PERT y la ruta crítica. además se muestran algunos software para generar los gráficos PERT.

Diagrama de pert y gantt (ejercicios)

El documento presenta dos ejercicios que incluyen diagramas PERT y Gantt. El ejercicio 1 muestra un diagrama PERT de 14 tareas con una ruta crítica de 50 días y un diagrama Gantt correspondiente. El ejercicio 2 presenta un diagrama PERT de 9 tareas y un diagrama Gantt asociado.

Proyecto final de ti empresa automotriz

El documento presenta un plan estratégico de sistemas de información (SI) para una empresa automotriz. Se describe la empresa, su organización actual y un diagnóstico de sus sistemas de información existentes. Luego, se propone una estrategia de la organización basada en un modelo de negocio de mejora continua, alineando las estrategias de negocio y TI para fortalecer la ventaja competitiva de la empresa. Finalmente, se detalla la implementación de dicha estrategia.

Histogramas de frecuencia

Los histogramas de frecuencia son diagramas de barras que resumen la variación en un conjunto de datos agrupando los valores en intervalos. Muestran la distribución de frecuencias de las observaciones en cada intervalo. Un ejemplo analiza el ancho de bloques de madera, agrupando las medidas en intervalos e identificando el intervalo con mayor frecuencia para determinar cómo mejorar el proceso de corte y reducir la variación.

Diagrama gantt, pert y ruta crítica

El diagrama de Gantt es una herramienta gráfica que muestra el tiempo de dedicación previsto para diferentes tareas o actividades a lo largo de un proyecto mediante barras horizontales. El método CPM (Critical Path Method) identifica la secuencia crítica de tareas que determinan la duración total de un proyecto usando diagramas de red. La técnica PERT (Program Evaluation and Review Technique) es un modelo para la administración de proyectos que utiliza redes de líneas de tiempo para analizar las tareas involucradas y el tiempo mínimo necesario

Destacado (14)

TÉCNICAS DE REVISIÓN EVALUACIÓN DE PROGRAMAS (PERT)

TÉCNICAS DE REVISIÓN EVALUACIÓN DE PROGRAMAS (PERT)

Diagrama de hitos

- 1. Internet y DerechoOtras áreasHistoriaNacimiento De InternetOtros PaísesEn México DesventajasVentajasComprasServiciosEvolucionOtros PaísesPlagioRedesUsuarioRoboFraudeVentaComprasConceptos Generales Internet y sociedadAntecedentes de InternetInternet<br />