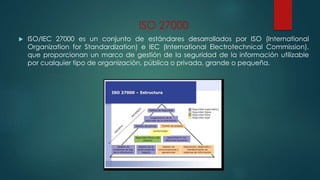

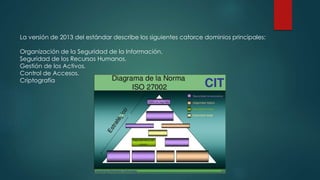

Este documento describe varios estándares relacionados con la seguridad de la información como ISO 27000, ISO 27001, ISO 27002 y BS 17799. Estos estándares proporcionan marcos y mejores prácticas para el establecimiento de sistemas de gestión de seguridad de la información que ayudan a organizaciones a reducir riesgos, cumplir con la legislación y mejorar la confianza de clientes.