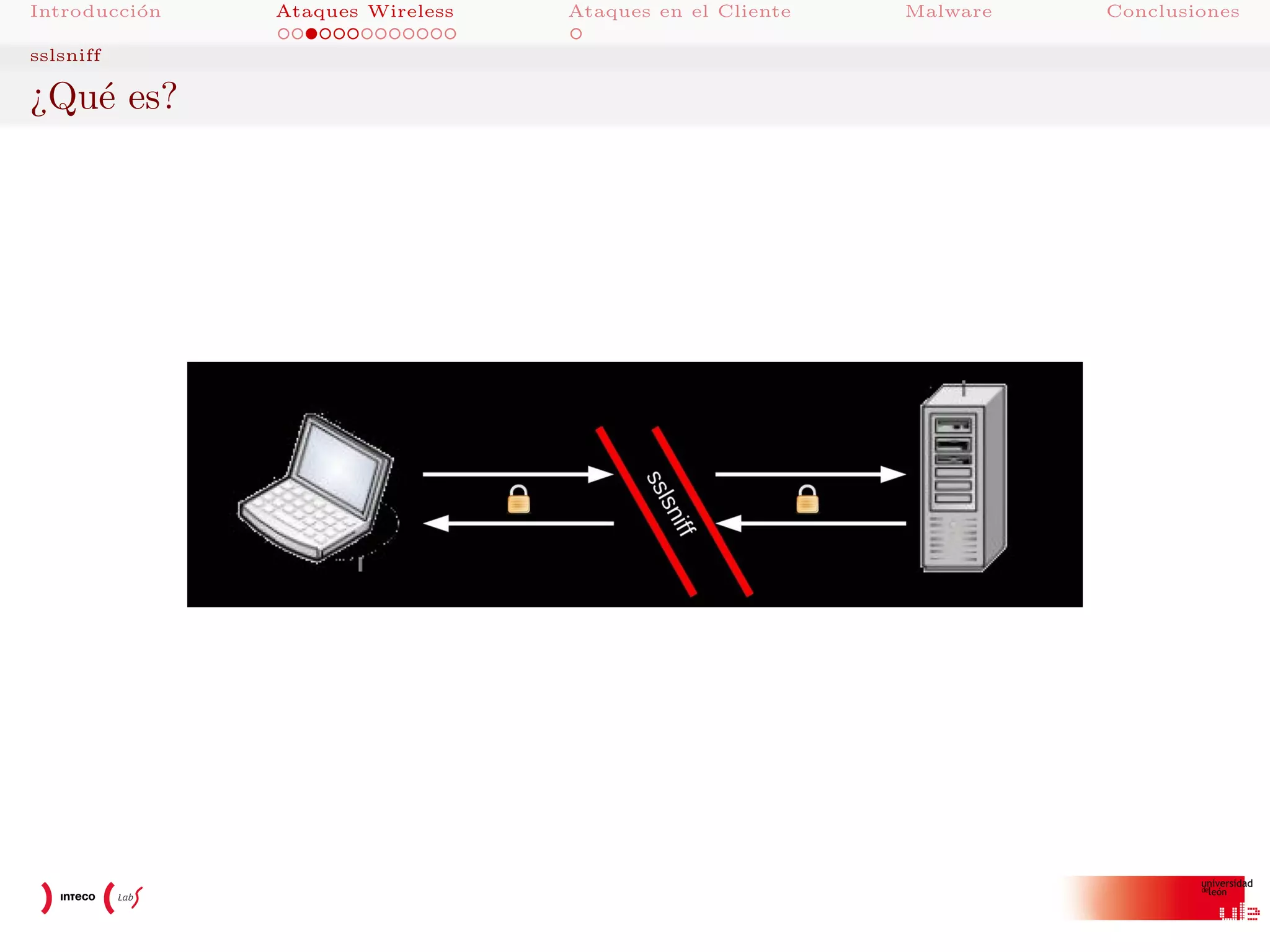

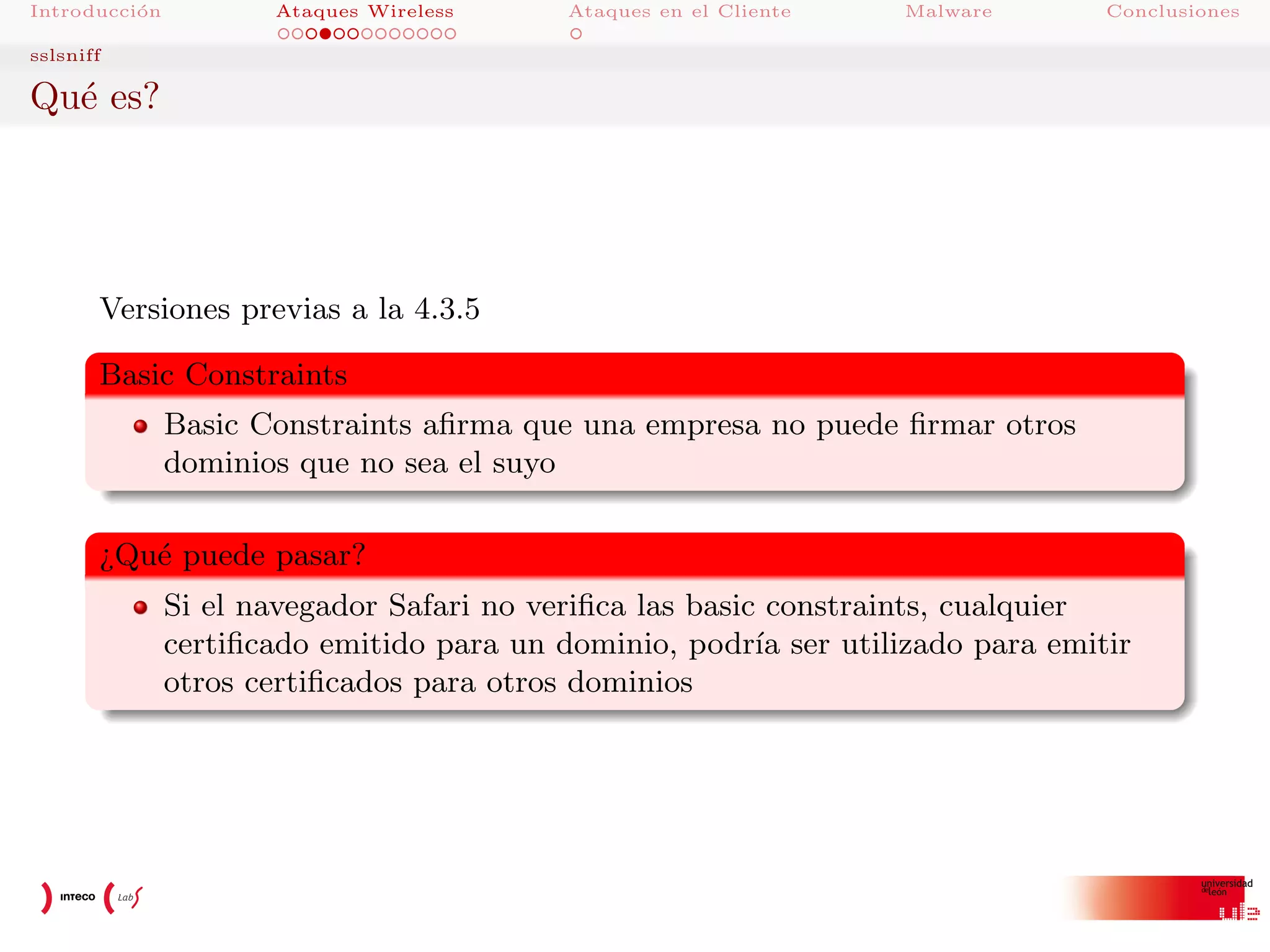

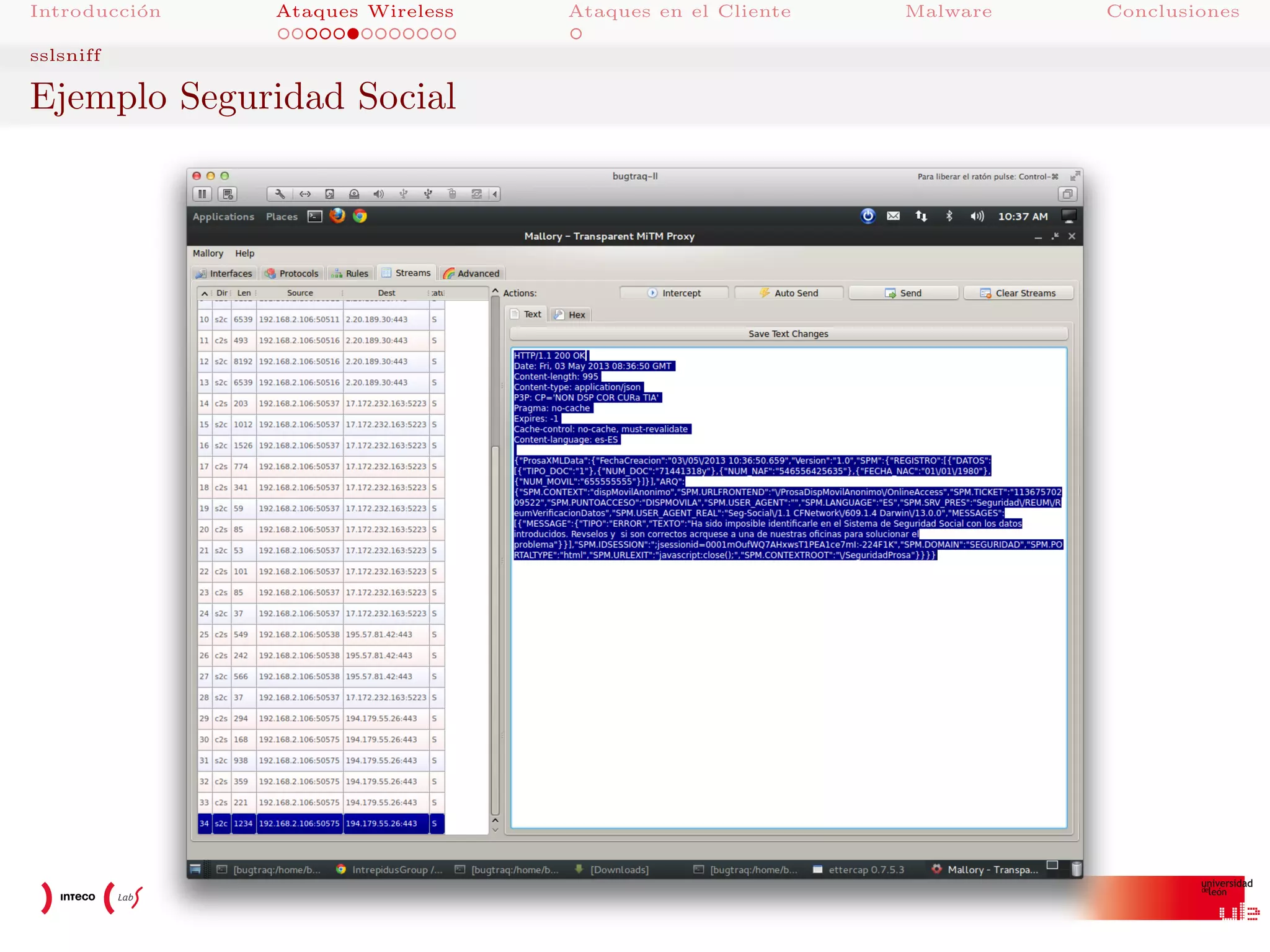

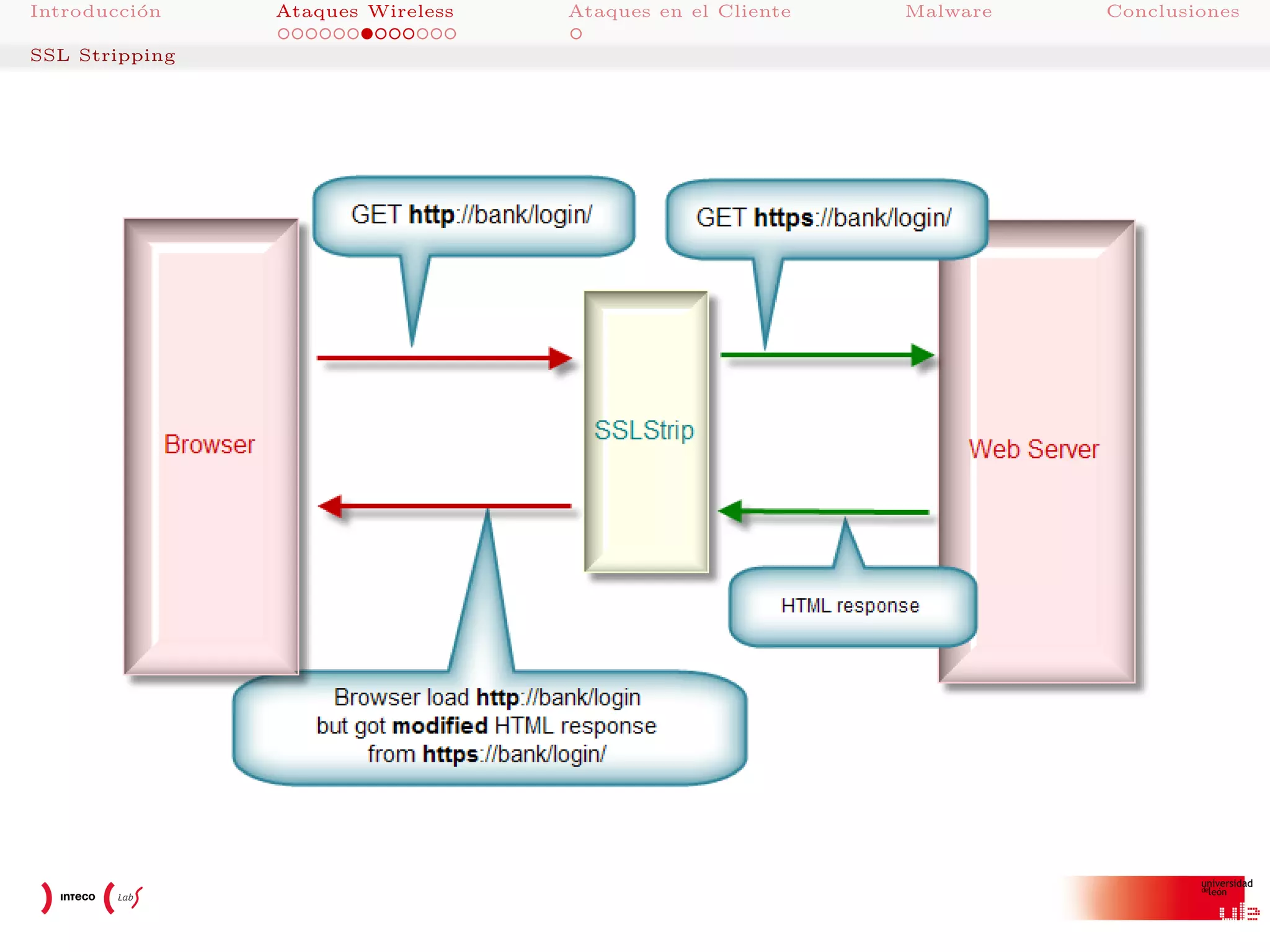

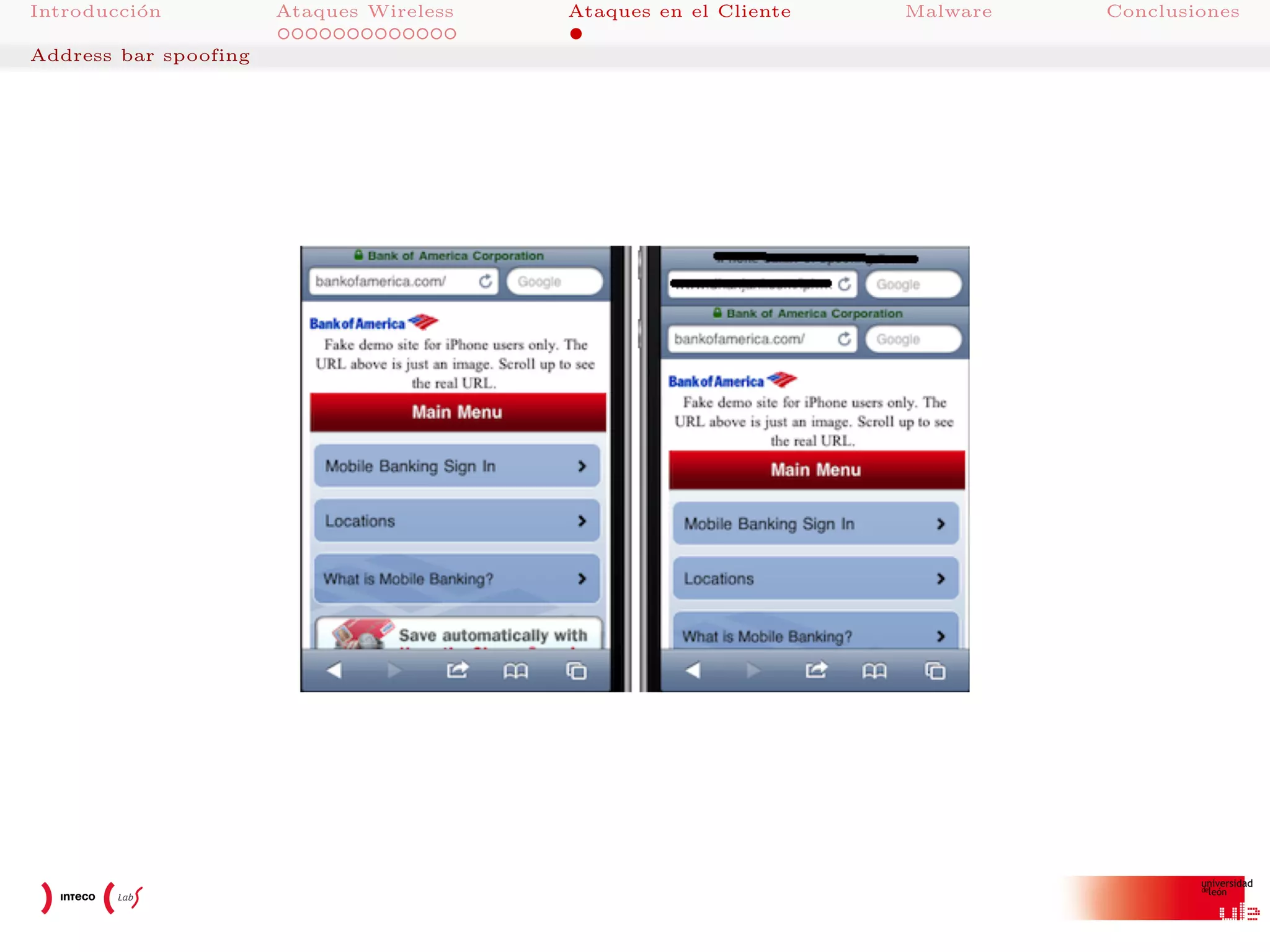

Este documento describe varios tipos de ataques inalámbricos y en el cliente contra dispositivos iOS. Explica cómo los ataques de redes abiertas, rogue Wi-Fis y sslsniff pueden comprometer la seguridad de las conexiones Wi-Fi. También describe cómo SSL stripping y los botnets pueden interceptar el tráfico HTTPS y infectar otros dispositivos en la misma red. Finalmente, detalla varios ejemplos de malware para iOS, tanto en la App Store como requiriendo jailbreak.