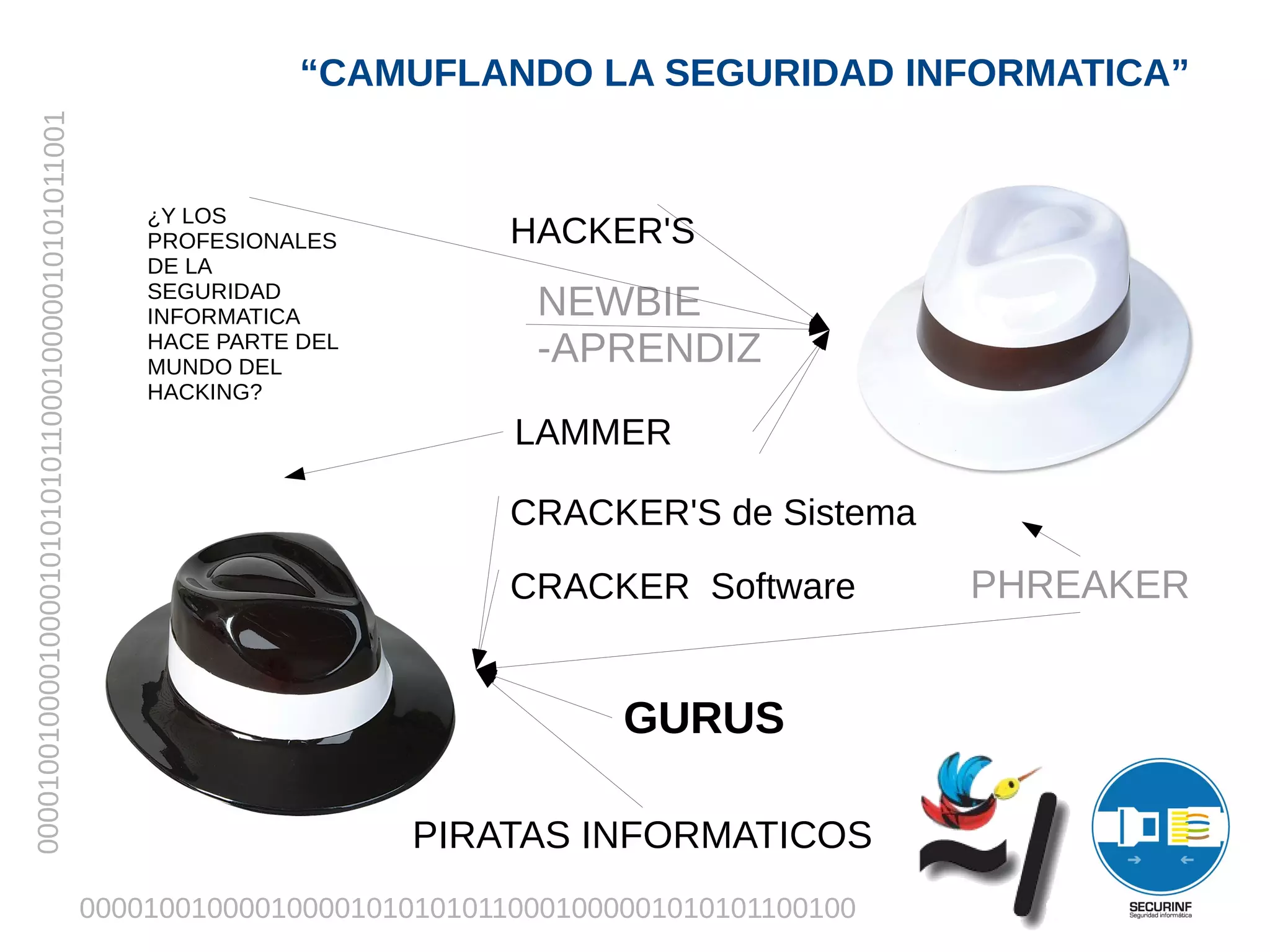

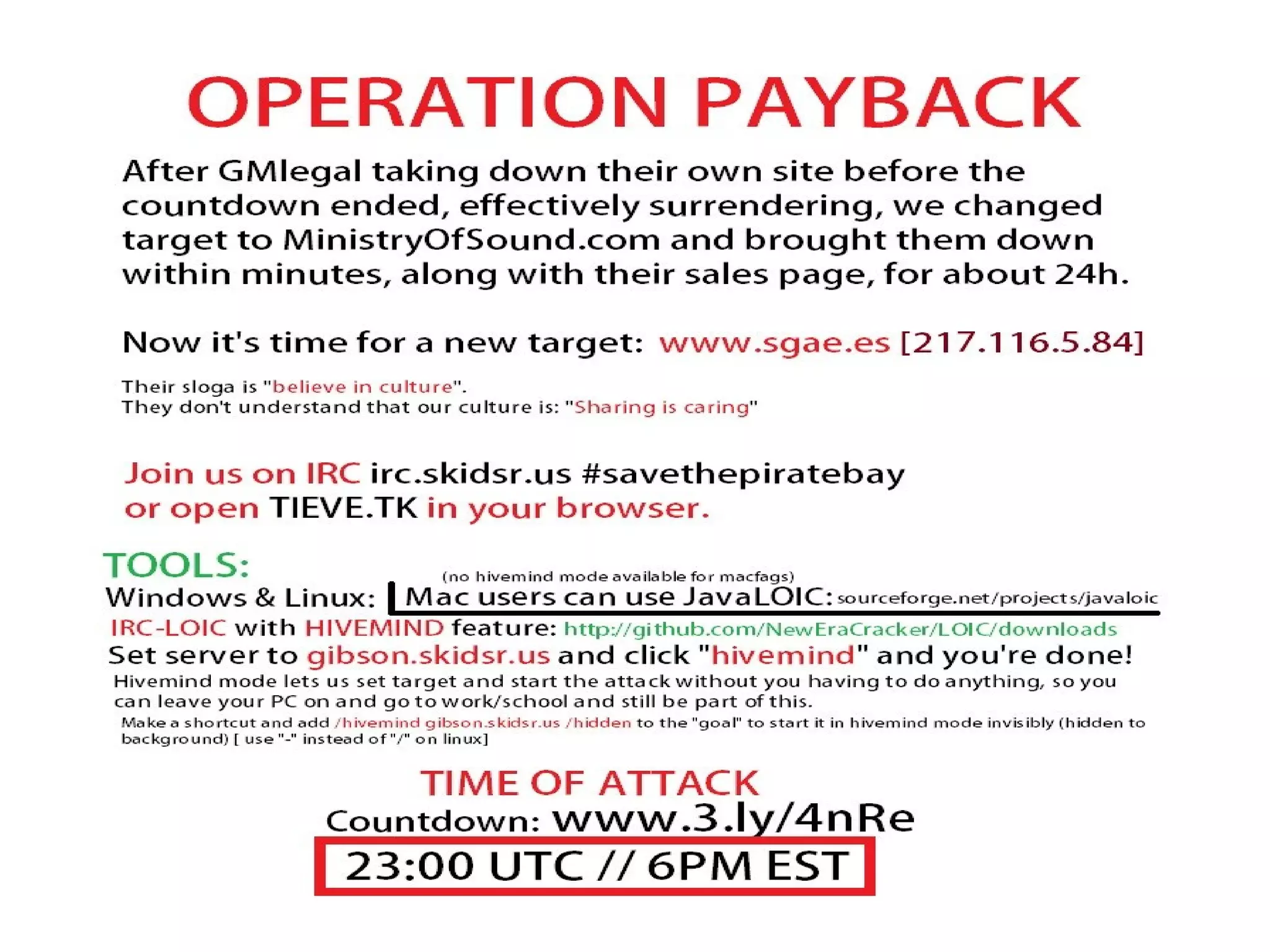

El documento analiza la distinción entre hackers y profesionales de la seguridad informática, destacando que mientras un profesional no es necesariamente un hacker, este último posee un conocimiento más profundo y apasionado sobre sistemas. Además, explora el hacktivismo y su papel en la protesta contemporánea, así como la psicología y metodologías que diferencian a hackers y expertos en seguridad en la implementación de políticas y modelos de seguridad. Por último, se menciona la necesidad de reformular conceptos de seguridad informática en el contexto de nuevas tecnologías y tendencias como la computación en la nube.