Laboratorio conexión 2 pc maria alejandra torres

•Descargar como DOCX, PDF•

0 recomendaciones•93 vistas

Para conectar dos computadores, se debe elaborar un cable cruzado con estándares 568A y 568B en cada extremo, asignar la misma dirección IP y número de red a ambas máquinas, y luego usar el comando ping para probar la conectividad entre los equipos.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

conexion de 2 computadores marina puerta

Para conectar dos computadores se debe elaborar un cable cruzado con conectores diferentes a cada lado, configurar el mismo grupo de trabajo y dirección IP en ambos equipos, y luego realizar un ping para probar la conectividad.

Tatiana duque.valeria marin.

Para conectar dos computadores se debe usar un cable cruzado con estándares diferentes en cada extremo (568A y 568B), asignarles la misma dirección IP en la misma red de trabajo, y luego probar la conectividad entre ellos usando el comando PING.

Laboratorio de conexión 2 pc alysson villamil linda suarez

Para conectar dos computadores, se debe elaborar un cable cruzado con estándares diferentes en cada extremo, configurar el mismo grupo de trabajo y dirección IP en ambos, y luego verificar la conexión mediante ping antes de compartir recursos.

Laboratorio conecxion 2 pc montoya torres

Para conectar dos computadores se debe elaborar un cable cruzado con diferentes estándares en cada lado, configurar el mismo grupo de trabajo e IP en ambos equipos, y luego verificar la conexión mediante el comando PING para finalmente compartir el disco duro entre los computadores.

Laboratorio # 1 laura Garcia

Para conectar dos computadores se debe crear un cable cruzado con diferentes estandares en cada lado, configurar la misma dirección IP y grupo de red en ambos, y luego usar el comando ping para probar la conectividad.

Laboratorio conexion 2 pc

Para conectar dos computadores se debe elaborar un cable cruzado con estándares diferentes en cada lado, configurar el mismo grupo de trabajo y dirección IP en ambos, y luego usar el comando PING para probar la conectividad.

Actividad red cableada

Este documento describe los pasos para configurar una pequeña red punto a punto y luego conectar las estaciones de trabajo a un switch de laboratorio. Instruye sobre cómo conectar dos PCs directamente con un cable cruzado, asignarles direcciones IP, y verificar la conectividad mediante ping. Luego explica cómo conectar cada PC al switch usando cables UTP categoría 6 e identificar nuevamente la conectividad a través de ping.

Practica 6

Se instaló una red local con dos servidores, cuatro ordenadores y un switch. Se conectaron todos los componentes al switch y se configuraron las VLANs y las IPs de los servidores y ordenadores, asignando cada ordenador a uno de los dos servidores.

Recomendados

conexion de 2 computadores marina puerta

Para conectar dos computadores se debe elaborar un cable cruzado con conectores diferentes a cada lado, configurar el mismo grupo de trabajo y dirección IP en ambos equipos, y luego realizar un ping para probar la conectividad.

Tatiana duque.valeria marin.

Para conectar dos computadores se debe usar un cable cruzado con estándares diferentes en cada extremo (568A y 568B), asignarles la misma dirección IP en la misma red de trabajo, y luego probar la conectividad entre ellos usando el comando PING.

Laboratorio de conexión 2 pc alysson villamil linda suarez

Para conectar dos computadores, se debe elaborar un cable cruzado con estándares diferentes en cada extremo, configurar el mismo grupo de trabajo y dirección IP en ambos, y luego verificar la conexión mediante ping antes de compartir recursos.

Laboratorio conecxion 2 pc montoya torres

Para conectar dos computadores se debe elaborar un cable cruzado con diferentes estándares en cada lado, configurar el mismo grupo de trabajo e IP en ambos equipos, y luego verificar la conexión mediante el comando PING para finalmente compartir el disco duro entre los computadores.

Laboratorio # 1 laura Garcia

Para conectar dos computadores se debe crear un cable cruzado con diferentes estandares en cada lado, configurar la misma dirección IP y grupo de red en ambos, y luego usar el comando ping para probar la conectividad.

Laboratorio conexion 2 pc

Para conectar dos computadores se debe elaborar un cable cruzado con estándares diferentes en cada lado, configurar el mismo grupo de trabajo y dirección IP en ambos, y luego usar el comando PING para probar la conectividad.

Actividad red cableada

Este documento describe los pasos para configurar una pequeña red punto a punto y luego conectar las estaciones de trabajo a un switch de laboratorio. Instruye sobre cómo conectar dos PCs directamente con un cable cruzado, asignarles direcciones IP, y verificar la conectividad mediante ping. Luego explica cómo conectar cada PC al switch usando cables UTP categoría 6 e identificar nuevamente la conectividad a través de ping.

Practica 6

Se instaló una red local con dos servidores, cuatro ordenadores y un switch. Se conectaron todos los componentes al switch y se configuraron las VLANs y las IPs de los servidores y ordenadores, asignando cada ordenador a uno de los dos servidores.

Ensamble De Un Café Internet

El documento describe los pasos para ensamblar un café internet, incluyendo la instalación del patch panel para conectar los cables de red de los computadores, el switch para interconectarlos, y el rack para soportar ambos dispositivos. Luego se configura la red asignando una dirección IP única a cada computador y se verifica la conexión entre ellos antes de conectar el modem ADSL al switch para obtener acceso a Internet.

Laboratorio1 Yaissa gómez

Para conectar dos computadores se debe elaborar un cable cruzado con estándares distintos en cada lado (568A-568B), configurar el grupo de trabajo e IP de los computadores con la misma dirección de red, y luego probar la conectividad entre ellos usando el comando Ping.

Introduccion a Packet tracert "Swith"

Este documento describe cómo configurar una topología de red simple utilizando dispositivos de capa de enlace como switches y hubs en Packet Tracer. Incluye las instrucciones para agregar 3 PCs, 2 hubs y un puente o switch, asignar direcciones IP a las PCs, conectar los dispositivos con cables y probar el envío de paquetes entre las PCs a través de los dispositivos de capa de enlace.

Orientacion de topologia y creacion de una red pequeña

Este documento describe los objetivos y pasos para crear una pequeña red de dos computadoras conectadas directamente mediante un cable cruzado Ethernet. Explica que se debe identificar el tipo de cable adecuado, asignar direcciones IP a cada computadora, y verificar la conectividad mediante el comando ping.

Práctrica 9 irdt

El documento describe la configuración de VLANs en una red. Se crean dos VLANs y se asignan equipos a cada una. Inicialmente, los equipos solo pueden comunicarse con otros equipos en su misma VLAN. Luego, se conectan equipos entre VLANs, permitiendo la comunicación entre ellas.

Conexión de 2 PCS

Para conectar dos computadores se debe usar un cable cruzado con estándares diferentes en cada lado y configurar el grupo de trabajo e IP de forma igual en ambos. Luego se prueba la conectividad haciendo ping para verificar que los equipos estén conectados.

practica 9 irdt

Este documento describe un ejercicio para configurar una red de 8 PCs conectados a un switch 2960 utilizando VLANs. Se indica conectar cada PC a un puerto del switch con el mismo número, asignar direcciones IP, comprobar la conectividad inicial, crear dos VLANs asignando puertos al switch, y comprobar la conectividad entre PCs dentro y entre VLANs después de mover algunos equipos de puerto.

05 (power point)-héctor patiño

Este documento presenta una introducción a las redes perceptrones. Explica que una red perceptrón es una red neuronal de capa única con una función de activación binaria. Describe la arquitectura típica de una red perceptrón y el algoritmo de aprendizaje basado en la regla de Hebb. También muestra un ejemplo de cómo una red perceptrón puede implementar una puerta lógica AND.

Creacion de una red wan en cisco packet tracer

Este documento describe 9 pasos para crear una red WAN en Cisco Packet Tracer, incluyendo colocar computadoras, switches, routers y cableado, configurar las IPs de cada dispositivo, conectar la red con un cable serial, y enviar datos entre computadoras.

Conmutacion bajo ethernet

La conmutación bajo Ethernet funciona mediante la interconexión de equipos a través de un switch que maneja una tabla de enrutamiento con las direcciones MAC de cada equipo conectado, permitiendo que los datos enviados de un PC a otro sean recibidos en su destino luego de que el switch envíe la trama saliente por el puerto asignado al PC de destino, basándose en la información de origen y destino contenida en la trama.

UF

El documento instruye conectar dos PCs con un cable cruzado en Packet Tracer, asignarles IPs 192.168.2.1 y 192.168.2.2 con máscara 255.255.255.0 respectivamente, y verificar la conexión mediante ping entre los PCs.

Formato proyecto-productivo media-técnica-medellin-digital

Este documento presenta un proyecto para optimizar la sala de computadores Medellín Digital en la Institución Educativa Gonzalo Restrepo Jaramillo. Actualmente la sala cuenta con 21 computadores con mala distribución y cableado. El proyecto busca organizar los equipos, rediseñar la distribución y estructurar el cableado de internet para mejorar la disponibilidad de la sala. Los objetivos son distribuir adecuadamente el cableado de red e interconectar todos los computadores al servicio de internet.

Como ser un emprendedor

El documento describe los atributos clave de los emprendedores exitosos. Explica que los emprendedores necesitan un plan claro y objetivos finales visualizados, así como priorizar las necesidades inmediatas. Además, destaca la importancia de la creatividad, la perseverancia al dar pasos gradualmente para perfeccionar ideas, y tener confianza y optimismo para atraer el éxito.

Tarea mariana puerta

El documento presenta una tarea relacionada con la seguridad informática. Incluye preguntas sobre conceptos como seguridad, fiabilidad de sistemas, riesgos, malware, firewalls, proxies y herramientas de seguridad como Wireshark, FOCA, Team Viewer y Backtrack. Se solicita también imágenes y un video sobre seguridad de la información.

Redes wan mariana puerta piedrahita

El documento define y explica varios tipos de transmisión de datos como simplex, half-duplex y full-duplex. También describe técnicas de transmisión como síncrona y asíncrona, y modos de conexión como ATM, Frame Relay y la norma X.25. Por último, brinda una definición básica de fibra óptica.

Taller de induccion mariana puerta

Este documento presenta información sobre redes de computadoras. Explica los tipos de redes según su ubicación geográfica como LAN, MAN, WAN y WLAN. Describe los equipos activos comunes en una red como switches, routers y access points. También cubre conceptos como direcciones IP, máscaras de red, broadcast y servicios de red como DHCP, DNS, FTP, correo electrónico y firewalls. El propósito parece ser proporcionar una revisión integral de los conceptos básicos de redes de computadoras.

Lenguajes de programación mariana puerta

El documento describe varios lenguajes de programación, incluyendo sus orígenes y usos. Menciona lenguajes orientados a objetos como C++, Java y Visual Basic, lenguajes para desarrollo web como Python, Ruby y Node, y otros lenguajes como Pascal, FoxPro y COBOL.

Maquinas virtuales mariana puerta

Una máquina virtual es un software que simula una computadora completa, permitiendo ejecutar programas como si se estuvieran ejecutando directamente en hardware. Existen máquinas virtuales de sistema que permiten ejecutar múltiples sistemas operativos en una sola computadora física, y máquinas virtuales de proceso que ejecutan un solo proceso de forma aislada. Si bien las máquinas virtuales proveen un entorno independiente del hardware, agregan complejidad que puede ralentizar la ejecución de programas.

Sara muñoz alejandra zabala

La criptografía es la ciencia que estudia las técnicas y procesos para ocultar información. El documento describe diferentes métodos criptográficos como el cifrado César, que cambia cada letra por otra en una posición definida por una clave, y el cifrado por transposición, que distribuye el mensaje en columnas y envía el resultado de las filas y números de intercalación. Finalmente, menciona ejemplos de aplicación de estos métodos como cifrar y descifrar mensajes.

Alejandra zabala (2)

El documento describe dos técnicas para bloquear propiedades del computador, incluye un código de un juego de laberinto y dos enlaces de videos relacionados con vulnerabilidades de seguridad. Finalmente, la autora comparte su opinión de que la actividad fue más didáctica y menos aburrida que en ocasiones anteriores.

Configuracion del rou ter mariana puerta

El documento describe la configuración de un router, incluyendo la configuración de la interfaz FA0/0 y las conexiones a dos PCs a través de las interfaces SE0/1/0 y SE0/1/1, con una prueba de conectividad mediante ping desde uno de los PCs.

Más contenido relacionado

La actualidad más candente

Ensamble De Un Café Internet

El documento describe los pasos para ensamblar un café internet, incluyendo la instalación del patch panel para conectar los cables de red de los computadores, el switch para interconectarlos, y el rack para soportar ambos dispositivos. Luego se configura la red asignando una dirección IP única a cada computador y se verifica la conexión entre ellos antes de conectar el modem ADSL al switch para obtener acceso a Internet.

Laboratorio1 Yaissa gómez

Para conectar dos computadores se debe elaborar un cable cruzado con estándares distintos en cada lado (568A-568B), configurar el grupo de trabajo e IP de los computadores con la misma dirección de red, y luego probar la conectividad entre ellos usando el comando Ping.

Introduccion a Packet tracert "Swith"

Este documento describe cómo configurar una topología de red simple utilizando dispositivos de capa de enlace como switches y hubs en Packet Tracer. Incluye las instrucciones para agregar 3 PCs, 2 hubs y un puente o switch, asignar direcciones IP a las PCs, conectar los dispositivos con cables y probar el envío de paquetes entre las PCs a través de los dispositivos de capa de enlace.

Orientacion de topologia y creacion de una red pequeña

Este documento describe los objetivos y pasos para crear una pequeña red de dos computadoras conectadas directamente mediante un cable cruzado Ethernet. Explica que se debe identificar el tipo de cable adecuado, asignar direcciones IP a cada computadora, y verificar la conectividad mediante el comando ping.

Práctrica 9 irdt

El documento describe la configuración de VLANs en una red. Se crean dos VLANs y se asignan equipos a cada una. Inicialmente, los equipos solo pueden comunicarse con otros equipos en su misma VLAN. Luego, se conectan equipos entre VLANs, permitiendo la comunicación entre ellas.

Conexión de 2 PCS

Para conectar dos computadores se debe usar un cable cruzado con estándares diferentes en cada lado y configurar el grupo de trabajo e IP de forma igual en ambos. Luego se prueba la conectividad haciendo ping para verificar que los equipos estén conectados.

practica 9 irdt

Este documento describe un ejercicio para configurar una red de 8 PCs conectados a un switch 2960 utilizando VLANs. Se indica conectar cada PC a un puerto del switch con el mismo número, asignar direcciones IP, comprobar la conectividad inicial, crear dos VLANs asignando puertos al switch, y comprobar la conectividad entre PCs dentro y entre VLANs después de mover algunos equipos de puerto.

05 (power point)-héctor patiño

Este documento presenta una introducción a las redes perceptrones. Explica que una red perceptrón es una red neuronal de capa única con una función de activación binaria. Describe la arquitectura típica de una red perceptrón y el algoritmo de aprendizaje basado en la regla de Hebb. También muestra un ejemplo de cómo una red perceptrón puede implementar una puerta lógica AND.

Creacion de una red wan en cisco packet tracer

Este documento describe 9 pasos para crear una red WAN en Cisco Packet Tracer, incluyendo colocar computadoras, switches, routers y cableado, configurar las IPs de cada dispositivo, conectar la red con un cable serial, y enviar datos entre computadoras.

Conmutacion bajo ethernet

La conmutación bajo Ethernet funciona mediante la interconexión de equipos a través de un switch que maneja una tabla de enrutamiento con las direcciones MAC de cada equipo conectado, permitiendo que los datos enviados de un PC a otro sean recibidos en su destino luego de que el switch envíe la trama saliente por el puerto asignado al PC de destino, basándose en la información de origen y destino contenida en la trama.

UF

El documento instruye conectar dos PCs con un cable cruzado en Packet Tracer, asignarles IPs 192.168.2.1 y 192.168.2.2 con máscara 255.255.255.0 respectivamente, y verificar la conexión mediante ping entre los PCs.

La actualidad más candente (11)

Orientacion de topologia y creacion de una red pequeña

Orientacion de topologia y creacion de una red pequeña

Más de Once Redes

Formato proyecto-productivo media-técnica-medellin-digital

Este documento presenta un proyecto para optimizar la sala de computadores Medellín Digital en la Institución Educativa Gonzalo Restrepo Jaramillo. Actualmente la sala cuenta con 21 computadores con mala distribución y cableado. El proyecto busca organizar los equipos, rediseñar la distribución y estructurar el cableado de internet para mejorar la disponibilidad de la sala. Los objetivos son distribuir adecuadamente el cableado de red e interconectar todos los computadores al servicio de internet.

Como ser un emprendedor

El documento describe los atributos clave de los emprendedores exitosos. Explica que los emprendedores necesitan un plan claro y objetivos finales visualizados, así como priorizar las necesidades inmediatas. Además, destaca la importancia de la creatividad, la perseverancia al dar pasos gradualmente para perfeccionar ideas, y tener confianza y optimismo para atraer el éxito.

Tarea mariana puerta

El documento presenta una tarea relacionada con la seguridad informática. Incluye preguntas sobre conceptos como seguridad, fiabilidad de sistemas, riesgos, malware, firewalls, proxies y herramientas de seguridad como Wireshark, FOCA, Team Viewer y Backtrack. Se solicita también imágenes y un video sobre seguridad de la información.

Redes wan mariana puerta piedrahita

El documento define y explica varios tipos de transmisión de datos como simplex, half-duplex y full-duplex. También describe técnicas de transmisión como síncrona y asíncrona, y modos de conexión como ATM, Frame Relay y la norma X.25. Por último, brinda una definición básica de fibra óptica.

Taller de induccion mariana puerta

Este documento presenta información sobre redes de computadoras. Explica los tipos de redes según su ubicación geográfica como LAN, MAN, WAN y WLAN. Describe los equipos activos comunes en una red como switches, routers y access points. También cubre conceptos como direcciones IP, máscaras de red, broadcast y servicios de red como DHCP, DNS, FTP, correo electrónico y firewalls. El propósito parece ser proporcionar una revisión integral de los conceptos básicos de redes de computadoras.

Lenguajes de programación mariana puerta

El documento describe varios lenguajes de programación, incluyendo sus orígenes y usos. Menciona lenguajes orientados a objetos como C++, Java y Visual Basic, lenguajes para desarrollo web como Python, Ruby y Node, y otros lenguajes como Pascal, FoxPro y COBOL.

Maquinas virtuales mariana puerta

Una máquina virtual es un software que simula una computadora completa, permitiendo ejecutar programas como si se estuvieran ejecutando directamente en hardware. Existen máquinas virtuales de sistema que permiten ejecutar múltiples sistemas operativos en una sola computadora física, y máquinas virtuales de proceso que ejecutan un solo proceso de forma aislada. Si bien las máquinas virtuales proveen un entorno independiente del hardware, agregan complejidad que puede ralentizar la ejecución de programas.

Sara muñoz alejandra zabala

La criptografía es la ciencia que estudia las técnicas y procesos para ocultar información. El documento describe diferentes métodos criptográficos como el cifrado César, que cambia cada letra por otra en una posición definida por una clave, y el cifrado por transposición, que distribuye el mensaje en columnas y envía el resultado de las filas y números de intercalación. Finalmente, menciona ejemplos de aplicación de estos métodos como cifrar y descifrar mensajes.

Alejandra zabala (2)

El documento describe dos técnicas para bloquear propiedades del computador, incluye un código de un juego de laberinto y dos enlaces de videos relacionados con vulnerabilidades de seguridad. Finalmente, la autora comparte su opinión de que la actividad fue más didáctica y menos aburrida que en ocasiones anteriores.

Configuracion del rou ter mariana puerta

El documento describe la configuración de un router, incluyendo la configuración de la interfaz FA0/0 y las conexiones a dos PCs a través de las interfaces SE0/1/0 y SE0/1/1, con una prueba de conectividad mediante ping desde uno de los PCs.

Alejandra zabala (1)

Alejandra Zabala programa videoconferencias utilizando Hangouts, Facebook y Skype.

Web quest seguridad informática sara muñoz alejandra zabala

El documento trata sobre la seguridad informática. Explica que tanto personas como empresas acumulan grandes cantidades de datos que corren el riesgo de perderse si no se toman medidas de seguridad. También señala que debido al aumento del uso de Internet, es importante controlar el acceso a los sistemas de información y los derechos de los usuarios para proteger los recursos de la compañía. Además, con más empleados trabajando de forma remota, parte de los sistemas de información se llevan fuera de la infraestructura seg

Redes wan alejandra zabala

Una red WAN une varias redes locales (LAN) aunque sus miembros no estén en la misma ubicación física. Existen diferentes tipos de transmisión como simplex, half-duplex y full-duplex, así como técnicas de transmisión síncrona y asíncrona. Los modos de conexión incluyen ATM, Frame Relay y X25. El cableado de fibra óptica se usa comúnmente para transmitir pulsos de luz que representan datos.

Alejandra zabala

El documento presenta una serie de frases sobre la vida y la educación. Luego, proporciona un resumen de un documento sobre redes de computadoras que incluye definiciones de tipos de redes, cables, equipos activos e IP, así como tablas sobre servicios de red y seguridad en redes.

Taller de induccion a las redes isabel macias

Este documento contiene una cita sobre la vida y una actividad de repaso sobre redes de computadoras para un técnico en instalación de redes. La actividad incluye preguntas sobre definiciones de tipos de redes, equipos de red, direcciones IP, servicios de red y empresas relacionadas con redes.

Redes wan alysson villamil

Una red WAN conecta varias redes LAN a través de una amplia área geográfica. Las WAN pueden ser construidas por organizaciones o proveedores de internet para proporcionar conexión a clientes en diferentes ubicaciones. Existen diferentes técnicas de transmisión como simplex, half-duplex, full-duplex, asíncrona y síncrona.

Criptografia

Este documento explica diferentes técnicas de criptografía como el cifrado César, el cifrado por transposición y conversión de texto a binario, hexadecimal u otros formatos. Define la criptografía como la ciencia que estudia las técnicas y procesos para ocultar información, la cual ha incrementado su uso con Internet. Presenta ejemplos del funcionamiento de algunas técnicas como el cifrado César y por transposición.

Lista de chequeo mariana puerta

Este documento presenta una lista de verificación de los equipos de hardware, software, red e instalaciones eléctricas de la Institución Educativa Gonzalo Restrepo Jaramillo. La lista indica si cada elemento cumple o no con los requisitos y provee observaciones. Algunos equipos de hardware tienen problemas como apagarse solos o tener componentes dañados. El mantenimiento de los equipos se realiza periódicamente pero se necesitan más equipos de red para interconectar la red establecida.

Alysson Villamil

El documento presenta información sobre redes de computadoras incluyendo: la clasificación de redes según su ubicación geográfica, los tipos de cableado usados, los equipos activos de una red y sus funciones, las direcciones IP, servicios de red comunes, seguridad en redes, y una breve historia del desarrollo de las redes.

Más de Once Redes (20)

Formato proyecto-productivo media-técnica-medellin-digital

Formato proyecto-productivo media-técnica-medellin-digital

Web quest seguridad informática sara muñoz alejandra zabala

Web quest seguridad informática sara muñoz alejandra zabala

Último

COMO EVOLUCIONO LAS WEB EN PLENO 2024.docx

Un pequeño resumen sobre como "Evoluciono las web" desde la 1.0 hasta la 5.0.

Trabajo

SLIDESHARE, qué es, ventajas y desventajas

slideshare es una plataforma qué permite subir archivos, como PDF, videos, infografías, documentos, etc

Análisis de Crowdfunding con el maestro Tapia de Artes

Este documento muestra un análisis de las diferentes plataformas de Crowdfunding que analizamos en clase

La revolución de Netflix redefiniendo las películas, la televisión, el arte y...

La revolución de Netflix redefiniendo las películas, la televisión, el arte y la música 1.docx

COMUNIDADES DE APRENDIZAJE EN EL CURSO DE APLICACIONES PARA INTERNET

Trabajo monográfico sobre el tema Comunidades de Aprendizaje en línea

PPT_QUÍMICA GENERAL_TEO_SEM-09_SESIÓN-17_2024_Gases ideales (2).pdf

En 1974 la Crónica de la Organización Mundial de la

Salud publicó un importante artículo llamando la atención

sobre la importancia de la deficiencia de yodo como problema

de la salud pública y la necesidad de su eliminación, escrito por

un grupo de académicos expertos en el tema, Prof. JB Stanbury

de la Universidad de Harvard, Prof. AM Ermans del Hospital

Saint Pierre, Bélgica, Prof. BS Hetzel de la Universidad de

Monash, Australia, Prof. EA Pretell de la Universidad Peruana

Cayetano Heredia, Perú, y Prof. A Querido del Hospital

algunos casos de tirotoxicosis y el temor a su extensión con

(18)

distribución amplia de yodo . Recién a partir de 1930 varios

(19)

investigadores, entre los que destaca Boussingault , volvieron

a insistir sobre este tema, aconsejando la yodación de la sal para

su uso terapéutico.

Desórdenes por deficiencia de yodo en el Perú

Universitario, Leiden, Holanda .

(15)

En el momento actual hay suficiente evidencia que

demuestra que el impacto social de los desórdenes por

deficiencia de yodo es muy grande y que su prevención resulta

en una mejor calidad de vida y de la productividad, así como

también de la capacidad de educación de los niños y adultos.

Prevención y tratamiento de los DDI

Los desórdenes por deficiencia de yodo pueden ser

exitosamente prevenidos mediante programas de suplementa-

ción de yodo. A través de la historia se han ensayado varios

medios para tal propósito, pero la estrategia más costo-efectiva

y sostenible es el consumo de sal yodada. Los experimentos de

Marine y col.

(16, 17)

entre 1907 a 1921 probaron que la deficiencia

y la suplementación de yodo eran factores dominantes en la

etiología y el control del bocio endémico. El uso experimental

de la sal yodada para la prevención del bocio endémico se llevó

a cabo en Akron, Ohio, con resultados espectaculares y fue

seguida por la distribución de sal yodada en Estados Unidos,

Suiza y otros lugares. El uso clínico de este método, sin

embargo, fue largamente postergado por la ocurrencia de

La presencia de bocio y cretinismo en el antiguo Perú

antecedió a la llegada de los españoles, según comentarios en

crónicas y relatos de la época de la Conquista y el Virreinato. En

(20)

una revisión publicada por JB Lastres se comenta que Cosme

Bueno (1769), refiriéndose a sus observaciones entre los

habitantes del altiplano, escribió “los más de los que allí habitan

son contrahechos, jibados, tartamudos, de ojos torcidos y con

unos deformes tumores en la garganta, que aquí llaman cotos y

otras semejantes deformidades en el cuerpo y sus corres-

pondientes en el ánimo”. Y es lógico aceptar como cierto este

hecho, dado que la deficiencia de yodo en la Cordillera de los

Andes es un fenómeno ambiental permanente desde sus

orígenes.

Luego de la Independencia hasta los años 1950s, la

persistencia del bocio y el cretinismo endémicos en la sierra y la

selva fue reportada por varios autores, cuyos importantes

(20)

Sesión N°10 / Monografía sobre la inteligencia artifical

Presentando mi monografía sobre la inteligencia artificial, un tema muy interesante para nuestra generación.

Oración a Pomba Gira María Padilha .docx

Oración A Pomba Gira María Padilha para que regrese el ser amado

Último (14)

Análisis de Crowdfunding con el maestro Tapia de Artes

Análisis de Crowdfunding con el maestro Tapia de Artes

FICHA DE EDUCACIÓN RELIGIOSA 17 DE CTUBRE LA oracion.docx

FICHA DE EDUCACIÓN RELIGIOSA 17 DE CTUBRE LA oracion.docx

La revolución de Netflix redefiniendo las películas, la televisión, el arte y...

La revolución de Netflix redefiniendo las películas, la televisión, el arte y...

COMUNIDADES DE APRENDIZAJE EN EL CURSO DE APLICACIONES PARA INTERNET

COMUNIDADES DE APRENDIZAJE EN EL CURSO DE APLICACIONES PARA INTERNET

PPT_QUÍMICA GENERAL_TEO_SEM-09_SESIÓN-17_2024_Gases ideales (2).pdf

PPT_QUÍMICA GENERAL_TEO_SEM-09_SESIÓN-17_2024_Gases ideales (2).pdf

Sesión N°10 / Monografía sobre la inteligencia artifical

Sesión N°10 / Monografía sobre la inteligencia artifical

ESTUDIANTES BENEFICIARIOS que se suman a los beneficios de la universidad

ESTUDIANTES BENEFICIARIOS que se suman a los beneficios de la universidad

Laboratorio conexión 2 pc maria alejandra torres

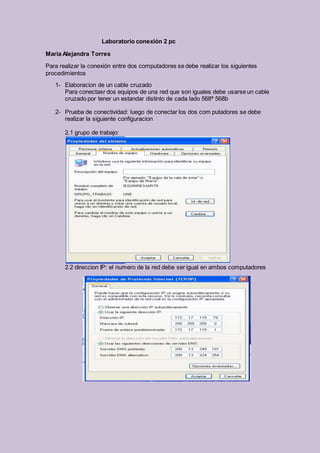

- 1. Laboratorio conexión 2 pc Maria Alejandra Torres Para realizar la conexión entre dos computadores se debe realizar los siguientes procedimientos 1- Elaboracion de un cable cruzado Para conectasr dos equipos de una red que son iguales debe usarse un cable cruzado por tener un estandar distinto de cada lado 568ª 568b 2- Prueba de conectividad: luego de conectar los dos com putadores se debe realizar la siguiente configuracion 2.1 grupo de trabajo: 2.2 direccion IP: el numero de la red debe ser igual en ambos computadores

- 2. 3- Probar conectividad: para verificar que los dos equipos estan conectados se realiza el siguiente procedimiento 3.1 ping: 3.2