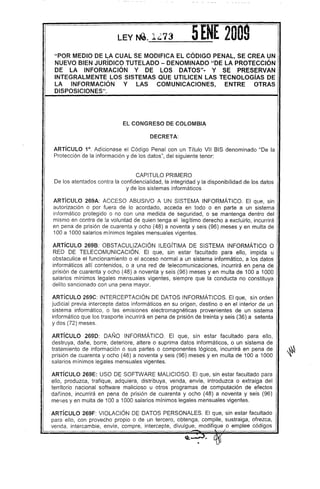

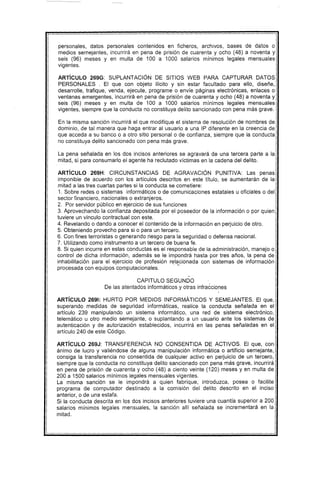

Este documento es una ley que modifica el Código Penal de Colombia para crear un nuevo bien jurídico relacionado con la protección de la información y los datos. Establece varios artículos que definen delitos como el acceso abusivo a sistemas informáticos, la obstaculización ilegal de sistemas o redes, la interceptación de datos sin orden judicial, y el daño informático. También incluye circunstancias de agravación punitiva y asigna la jurisdicción de estos delitos a los jueces penales municipales