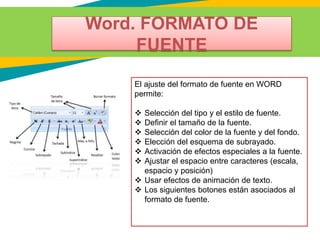

El documento proporciona definiciones y descripciones breves sobre varios temas relacionados con sistemas de información y computación, incluyendo archivos, virus, troyanos, spyware, gusanos, navegadores web como Firefox y Yahoo Mail, sistemas operativos como Windows, redes informáticas, fibra óptica, y las herramientas de formato de fuente y párrafo en Microsoft Word.