Incrustar presentación

Descargar para leer sin conexión

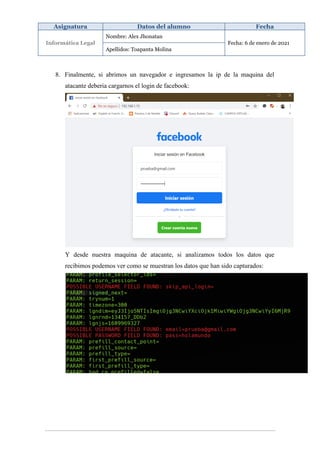

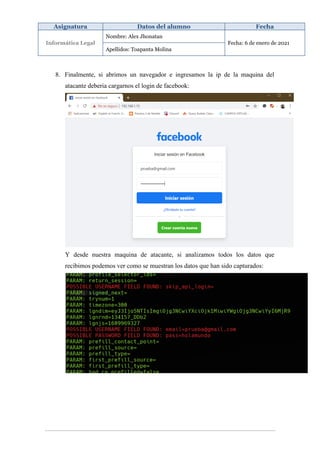

Este documento describe los pasos para realizar un ataque de phishing mediante el uso de herramientas como SET y Ettercap. El ataque implica clonar la página de inicio de sesión de Facebook, redirigir el tráfico a la página clonada e inyectar un applet de Java malicioso para robar credenciales de la víctima. Adicionalmente, se utiliza Ettercap para interceptar el tráfico ARP y redirigir las solicitudes a Facebook hacia la página de phishing.