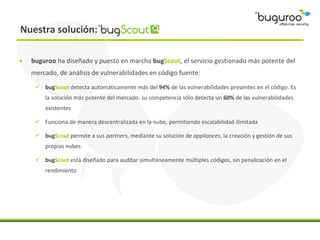

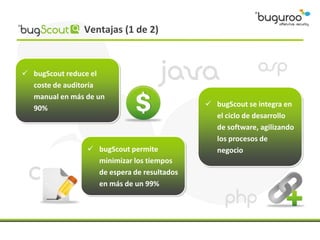

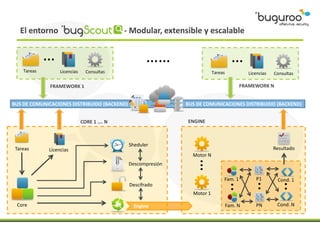

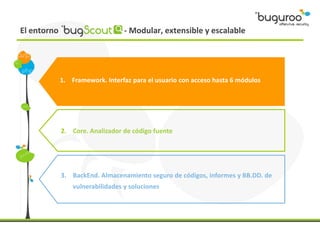

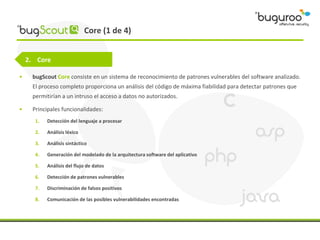

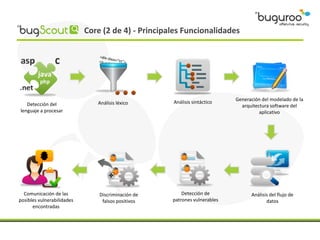

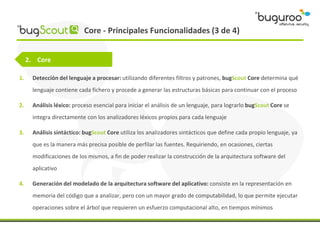

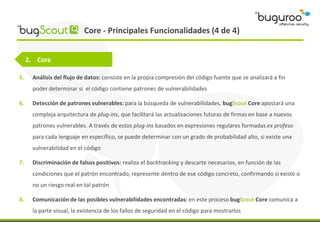

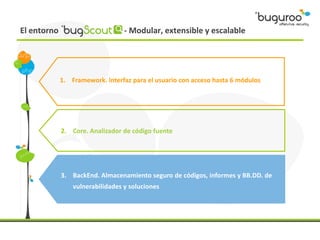

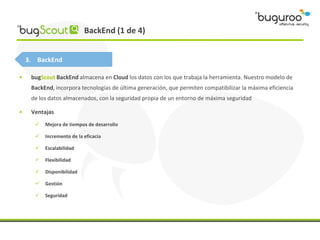

Este documento presenta la solución bugScout para la detección automática de vulnerabilidades en el código fuente. BugScout puede detectar más del 94% de vulnerabilidades a través de un análisis del flujo de datos y la detección de patrones. Consiste en un framework, un core de análisis de código y un backend seguro en la nube. Reduce los costes y tiempos de auditoría manual en más del 90% al tiempo que ofrece actualizaciones continuas.