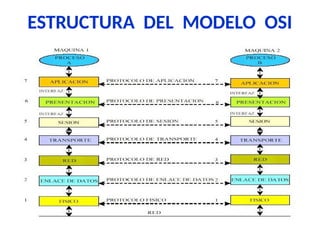

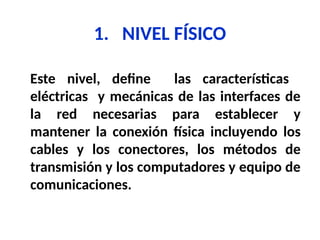

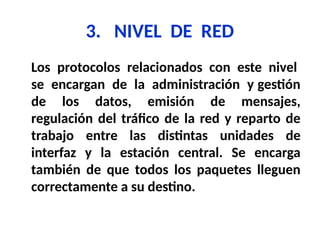

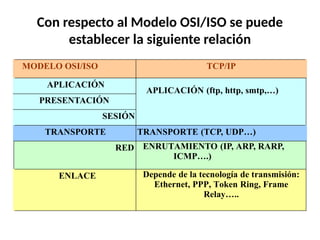

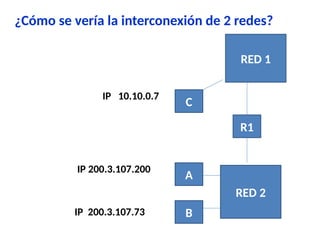

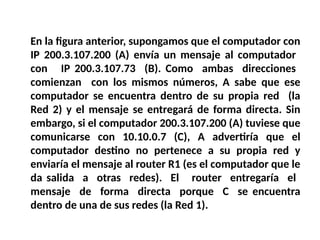

El documento detalla los protocolos de comunicaciones y su función en la transferencia de datos entre computadoras, explicando el modelo OSI y el modelo TCP/IP. Describe las siete capas del modelo OSI, sus responsabilidades y los protocolos asociados, así como la arquitectura del TCP/IP y su aplicación en Internet. También se aborda la interconexión de redes y el manejo de direcciones IP en este contexto.