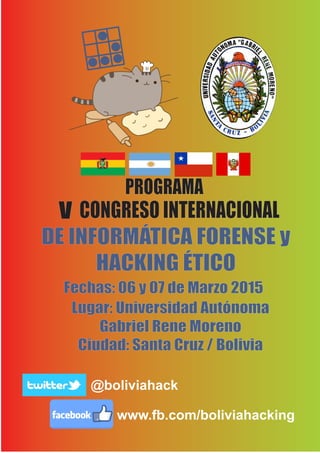

Quinto Congreso Internacional de Informatica Forense y Hacking Etico

•

0 recomendaciones•1,351 vistas

Programa Quinto Congreso Internacional de Informática Forense y Hacking Etico Santa Cruz - Bolivia 6 y 7 de Marzo 2015 Detalles www.facebook.com/boliviahacking

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

La internet profunda e invisible

La Internet Profunda o Internet Invisible se refiere a contenido en Internet que no es indexado por los motores de búsqueda principales. Incluye sitios con contraseña, bases de datos y otros formatos no indexables. Aunque los sitios no son visibles, aún se puede acceder a ellos a través de direcciones URL o herramientas como Tor. Los eventos en la Internet Profunda generalmente constituyen hechos jurídicos en lugar de actos jurídicos y, aunque los administradores son difíciles de regular, los usuarios individuales pueden ser sancionados

Cuadro comparativo de las webs, ventajas y desventajas.

El documento presenta un cuadro comparativo de las características de la Web 1.0, Web 2.0 y Web 3.0. La Web 1.0 se caracteriza por el total control del dueño de la información y software legal, pero tiene comunicación pasiva y falta de retroalimentación. La Web 2.0 permite mayor facilidad para compartir y modificar información de manera multiplataforma, pero implica riesgos a la privacidad e información de terceros. La Web 3.0 aún no se conoce completamente y presenta desafíos de codificación semá

Trabajo 2

El documento describe varios riesgos de usar Internet y redes sociales, incluyendo que personas malintencionadas podrían robar información personal o hacer daño. Recomienda no compartir información personal o contraseñas en línea y ser cauteloso con lo que se publica. También advierte sobre engaños donde personas fingen ser alguien más para obtener información de jóvenes.

Prevenir en Internet

Diapositiva del curso VÍCTIMA Y DELINCUENCIA INFORMÁTICA de la charla de Lo que se debe saber para estar más seguros en la red; Por Jorge Websec

Deep web

La deep web o web profunda es la parte de Internet que no es indexada por los motores de búsqueda. Representa la mayor parte de la información en Internet, con contenido tanto positivo como negativo. Por un lado, contiene bases de datos gubernamentales y científicas, así como foros. Por otro lado, también alberga actividades ilegales como tráfico de drogas y armas. Acceder a la deep web implica riesgos para la seguridad e integridad debido a la presencia de hackers y delincuentes.

Ada 2 b2 titanes

Infografías digitales de distintos software de protección de datos. Con 10 pts. importantes de cada tema

Recomendados

La internet profunda e invisible

La Internet Profunda o Internet Invisible se refiere a contenido en Internet que no es indexado por los motores de búsqueda principales. Incluye sitios con contraseña, bases de datos y otros formatos no indexables. Aunque los sitios no son visibles, aún se puede acceder a ellos a través de direcciones URL o herramientas como Tor. Los eventos en la Internet Profunda generalmente constituyen hechos jurídicos en lugar de actos jurídicos y, aunque los administradores son difíciles de regular, los usuarios individuales pueden ser sancionados

Cuadro comparativo de las webs, ventajas y desventajas.

El documento presenta un cuadro comparativo de las características de la Web 1.0, Web 2.0 y Web 3.0. La Web 1.0 se caracteriza por el total control del dueño de la información y software legal, pero tiene comunicación pasiva y falta de retroalimentación. La Web 2.0 permite mayor facilidad para compartir y modificar información de manera multiplataforma, pero implica riesgos a la privacidad e información de terceros. La Web 3.0 aún no se conoce completamente y presenta desafíos de codificación semá

Trabajo 2

El documento describe varios riesgos de usar Internet y redes sociales, incluyendo que personas malintencionadas podrían robar información personal o hacer daño. Recomienda no compartir información personal o contraseñas en línea y ser cauteloso con lo que se publica. También advierte sobre engaños donde personas fingen ser alguien más para obtener información de jóvenes.

Prevenir en Internet

Diapositiva del curso VÍCTIMA Y DELINCUENCIA INFORMÁTICA de la charla de Lo que se debe saber para estar más seguros en la red; Por Jorge Websec

Deep web

La deep web o web profunda es la parte de Internet que no es indexada por los motores de búsqueda. Representa la mayor parte de la información en Internet, con contenido tanto positivo como negativo. Por un lado, contiene bases de datos gubernamentales y científicas, así como foros. Por otro lado, también alberga actividades ilegales como tráfico de drogas y armas. Acceder a la deep web implica riesgos para la seguridad e integridad debido a la presencia de hackers y delincuentes.

Ada 2 b2 titanes

Infografías digitales de distintos software de protección de datos. Con 10 pts. importantes de cada tema

Deep web

La deep web es el contenido de Internet que no es indexado por los motores de búsqueda convencionales debido a diversos factores. Se puede acceder a la deep web usando el navegador Tor, el cual permite navegar por directorios ocultos. Aunque la deep web y la dark web a menudo se usan indistintamente, la dark web es sólo una pequeña parte de la deep web y contienen diferentes tipos de información y formas de acceso. Es importante tomar medidas de seguridad como mantener actualizado el antivirus y firewall, y no descargar archivos desconocidos

seguridad, privacidad y medidas de prevención

Este documento habla sobre las TIC en la educación y cubre temas como la seguridad, privacidad y medidas de prevención. Explica que la seguridad y privacidad en internet son importantes y depende del usuario proteger su información. También recomienda medidas de prevención como usar antivirus y cortafuegos, y crear contraseñas seguras.

Camilo

El documento resume las ventajas y desventajas de publicar información en internet a través de sitios web. Algunas ventajas incluyen que el autor controla el contenido publicado, la información puede ser accesible desde cualquier lugar, y los sitios web son de código abierto. Algunas desventajas son que la reacción del público es desconocida, la información privada podría caer en manos de terceros, y los servicios pueden dejar de ser gratuitos.

Elaine paola rivero alvarez

Este documento compara las ventajas y desventajas de publicar contenido en la web en comparación con hacerlo en un sitio web propio. Algunas ventajas de publicar en la web incluyen que el autor tiene control sobre el contenido publicado, la tecnología es accesible desde cualquier lugar y dispositivo, y la información puede encontrarse más fácilmente a través de buscadores. Algunas desventajas son la falta de control sobre la privacidad de los datos y copias de seguridad, y la posibilidad de que el servicio deje de ser grat

Internet profunda e invisible

La Internet invisible o profunda se refiere a los recursos en la web que no son indexados por los motores de búsqueda comunes y que generalmente requieren el uso de una base de datos o formulario para acceder a la información. Esta parte de la web profunda incluye directorios, listas profesionales, información legal y patentes. Para acceder a la Internet profunda, se recomienda usar un navegador como Tor junto con software antivirus y de seguridad debido al riesgo de virus y hackers.

La Privacidad En Internet

1) La privacidad en Internet no es tan sencilla como parece, ya que los datos personales pueden ser robados y utilizados, aunque el espionaje mayor afecta principalmente a empresas publicitarias.

2) Aunque existen riesgos reales como el robo de identidad, la mayor amenaza para el usuario promedio son los intentos de phishing y el bombardeo de spam.

3) Parte de la responsabilidad sobre la falta de privacidad recae en el usuario, que a menudo ofrece mucha información sin preocuparse por su uso y protección.

La deep web

El documento resume las características y el funcionamiento de la Deep Web, incluyendo cómo acceder a ella a través de Tor y motores de búsqueda especializados. También analiza dos casos relevantes: WikiLeaks, una organización que filtra documentos confidenciales de gobiernos, y Anonymous, un movimiento de ciberactivistas descentralizado.

¿Qué es la Deep Web? #Palabradehacker

Este documento presenta un ciberdebate sobre la Deep Web que incluyó invitados expertos en seguridad informática. El debate abordó temas como qué es la Deep Web, la Dark Web, cómo navegar de forma anónima y segura, y cuáles son las mejores herramientas para la privacidad como Tor, Freenet e I2P. El objetivo fue responder preguntas y despejar dudas sobre este tema.

La internet profunda

El documento explica que existe una "Internet profunda" o invisible que contiene mucho más información que la Internet superficial accesible a través de motores de búsqueda como Google. Esta Internet profunda incluye bases de datos, archivos no textuales, directorios, información legal y financiera que no pueden ser indexados fácilmente. El documento también describe cómo acceder a la Internet profunda a través de herramientas como TOR que permiten la navegación anónima.

La internet profunda o deep web

La Deep Web es la parte de Internet no indexada por los buscadores. Contiene páginas dinámicas, detrás de contraseñas o en dominios IP, así como contenido de gobiernos y bases de datos. Si bien hay buscadores temáticos, también se puede encontrar material ilegal como drogas o armas. Para acceder de forma anónima se recomienda usar Tor, aunque no garantiza el anonimato completo.

Jaz

Este documento compara las ventajas y desventajas de publicar contenido en la web. Algunas ventajas incluyen que el autor controla el contenido publicado, la información está disponible en cualquier lugar y desde cualquier dispositivo, y los buscadores pueden encontrar información más fácilmente. Algunas desventajas son que la comunidad es pasiva, no se conoce la reacción inmediata del público, la información privada podría caer en manos de terceros y no hay garantías sobre copias de seguridad de los datos.

Listado de Inscritos II Congreso de Hacking Bolivia

El día Sábado 22 de Febrero, Hacking Bolivia desarrollo el II Congreso Internacional de Informática Forense y Hacking Ético.

Acredita tu conocimiento

Este documento describe dos modalidades para acreditar conocimientos: convalidación de estudios previos y convalidación de conocimiento laboral. Para la primera modalidad, se requiere que los estudiantes hayan aprobado materias relacionadas al examen y paguen los derechos de examen. Para la segunda, se requiere tener 3 años de experiencia laboral en áreas relacionadas y presentar un CV y carta de presentación. También se describen varios entrenamientos y exámenes disponibles, con diferentes paquetes de precios, así como los pasos para inscribir

Propuestas para Expositores Congreso Informatica Forense Cuzco

Compartimos detalles de Propuestas para participar como Expositores al Segundo Congreso Informática Forense Cuzco 2015

Asistencia

This document contains a consolidated attendance record for a cybersecurity certification course with 30 students. It lists each student's code, name, and whether they attended classes on 6 specific dates, as well as their total classes attended. The majority of students attended between 3-6 of the classes.

Pcsi2013

This document contains a list of 30 students who took a computer security certification exam. It includes each student's code, name, scores on various sections of the exam including two tests (T1 and T2), a partial test (PT), an essay (EP), a final exam (EF), a practical exam (PE), and their final status (ES) and overall grade (P). The highest score on each test was 20 and the highest overall grade was 15.

Firma digital en el peru

El documento trata sobre el sistema de firma digital y su aplicación en Perú. Explica que la firma digital garantiza la seguridad técnica y jurídica en transacciones electrónicas al identificar al firmante y verificar la integridad del documento a través de certificados digitales y criptografía asimétrica. También analiza las definiciones de firma, firma electrónica y firma digital según la legislación peruana y modelo de la UNCITRAL, destacando que la firma digital cumple las mismas funciones que la fir

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento...

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento fiscal

Ing. Diego Rojas

Ing. Efraín Luna

Asociación Forense de Derecho e Informática

LA APLICACION DE LA FIRMA DIGITAL EN EL PERU

La firma digital es un método criptográfico que vincula la identidad de una persona o equipo informático a un mensaje o documento electrónico para autenticarlo. El Perú ha aprobado leyes que regulan el uso de firmas digitales y certificados digitales emitidos por entidades de certificación, dándoles la misma validez legal que las firmas manuscritas para realizar transacciones electrónicas de manera segura.

Informatica Forense

Este documento describe los principios fundamentales de la informática forense. Explica que la informática forense es un método de análisis científico, tecnológico y técnico de evidencia digital con fines periciales o legales. También define conceptos clave como evidencia digital, clasificación de evidencia digital, y los roles involucrados en una investigación forense digital como técnicos en escena del crimen, examinadores de evidencia digital e investigadores de delitos informáticos. Además, establece principios como objetividad, autenticidad,

7 problemas libro de estructuras

El documento presenta el análisis estructural de una viga sujeta a diferentes cargas. Se calculan las reacciones en los soportes y se determinan las funciones de corte y momento para tres tramos de la viga mediante el método de cortes. Finalmente, se calcula el momento máximo en cada tramo.

Código ético del psicólogo

Este documento presenta el Código Ético del Psicólogo. Establece principios éticos para guiar la conducta de los psicólogos en su relación con clientes, colegas e instituciones. Incluye deberes como respetar la confidencialidad, limitar sus servicios a áreas de competencia, promover el desarrollo de la profesión de manera responsable y científica, y realizar investigación protegiendo la integridad de los participantes. El código busca asegurar que los psicólogos presten servicios de cal

Más contenido relacionado

La actualidad más candente

Deep web

La deep web es el contenido de Internet que no es indexado por los motores de búsqueda convencionales debido a diversos factores. Se puede acceder a la deep web usando el navegador Tor, el cual permite navegar por directorios ocultos. Aunque la deep web y la dark web a menudo se usan indistintamente, la dark web es sólo una pequeña parte de la deep web y contienen diferentes tipos de información y formas de acceso. Es importante tomar medidas de seguridad como mantener actualizado el antivirus y firewall, y no descargar archivos desconocidos

seguridad, privacidad y medidas de prevención

Este documento habla sobre las TIC en la educación y cubre temas como la seguridad, privacidad y medidas de prevención. Explica que la seguridad y privacidad en internet son importantes y depende del usuario proteger su información. También recomienda medidas de prevención como usar antivirus y cortafuegos, y crear contraseñas seguras.

Camilo

El documento resume las ventajas y desventajas de publicar información en internet a través de sitios web. Algunas ventajas incluyen que el autor controla el contenido publicado, la información puede ser accesible desde cualquier lugar, y los sitios web son de código abierto. Algunas desventajas son que la reacción del público es desconocida, la información privada podría caer en manos de terceros, y los servicios pueden dejar de ser gratuitos.

Elaine paola rivero alvarez

Este documento compara las ventajas y desventajas de publicar contenido en la web en comparación con hacerlo en un sitio web propio. Algunas ventajas de publicar en la web incluyen que el autor tiene control sobre el contenido publicado, la tecnología es accesible desde cualquier lugar y dispositivo, y la información puede encontrarse más fácilmente a través de buscadores. Algunas desventajas son la falta de control sobre la privacidad de los datos y copias de seguridad, y la posibilidad de que el servicio deje de ser grat

Internet profunda e invisible

La Internet invisible o profunda se refiere a los recursos en la web que no son indexados por los motores de búsqueda comunes y que generalmente requieren el uso de una base de datos o formulario para acceder a la información. Esta parte de la web profunda incluye directorios, listas profesionales, información legal y patentes. Para acceder a la Internet profunda, se recomienda usar un navegador como Tor junto con software antivirus y de seguridad debido al riesgo de virus y hackers.

La Privacidad En Internet

1) La privacidad en Internet no es tan sencilla como parece, ya que los datos personales pueden ser robados y utilizados, aunque el espionaje mayor afecta principalmente a empresas publicitarias.

2) Aunque existen riesgos reales como el robo de identidad, la mayor amenaza para el usuario promedio son los intentos de phishing y el bombardeo de spam.

3) Parte de la responsabilidad sobre la falta de privacidad recae en el usuario, que a menudo ofrece mucha información sin preocuparse por su uso y protección.

La deep web

El documento resume las características y el funcionamiento de la Deep Web, incluyendo cómo acceder a ella a través de Tor y motores de búsqueda especializados. También analiza dos casos relevantes: WikiLeaks, una organización que filtra documentos confidenciales de gobiernos, y Anonymous, un movimiento de ciberactivistas descentralizado.

¿Qué es la Deep Web? #Palabradehacker

Este documento presenta un ciberdebate sobre la Deep Web que incluyó invitados expertos en seguridad informática. El debate abordó temas como qué es la Deep Web, la Dark Web, cómo navegar de forma anónima y segura, y cuáles son las mejores herramientas para la privacidad como Tor, Freenet e I2P. El objetivo fue responder preguntas y despejar dudas sobre este tema.

La internet profunda

El documento explica que existe una "Internet profunda" o invisible que contiene mucho más información que la Internet superficial accesible a través de motores de búsqueda como Google. Esta Internet profunda incluye bases de datos, archivos no textuales, directorios, información legal y financiera que no pueden ser indexados fácilmente. El documento también describe cómo acceder a la Internet profunda a través de herramientas como TOR que permiten la navegación anónima.

La internet profunda o deep web

La Deep Web es la parte de Internet no indexada por los buscadores. Contiene páginas dinámicas, detrás de contraseñas o en dominios IP, así como contenido de gobiernos y bases de datos. Si bien hay buscadores temáticos, también se puede encontrar material ilegal como drogas o armas. Para acceder de forma anónima se recomienda usar Tor, aunque no garantiza el anonimato completo.

Jaz

Este documento compara las ventajas y desventajas de publicar contenido en la web. Algunas ventajas incluyen que el autor controla el contenido publicado, la información está disponible en cualquier lugar y desde cualquier dispositivo, y los buscadores pueden encontrar información más fácilmente. Algunas desventajas son que la comunidad es pasiva, no se conoce la reacción inmediata del público, la información privada podría caer en manos de terceros y no hay garantías sobre copias de seguridad de los datos.

La actualidad más candente (11)

Destacado

Listado de Inscritos II Congreso de Hacking Bolivia

El día Sábado 22 de Febrero, Hacking Bolivia desarrollo el II Congreso Internacional de Informática Forense y Hacking Ético.

Acredita tu conocimiento

Este documento describe dos modalidades para acreditar conocimientos: convalidación de estudios previos y convalidación de conocimiento laboral. Para la primera modalidad, se requiere que los estudiantes hayan aprobado materias relacionadas al examen y paguen los derechos de examen. Para la segunda, se requiere tener 3 años de experiencia laboral en áreas relacionadas y presentar un CV y carta de presentación. También se describen varios entrenamientos y exámenes disponibles, con diferentes paquetes de precios, así como los pasos para inscribir

Propuestas para Expositores Congreso Informatica Forense Cuzco

Compartimos detalles de Propuestas para participar como Expositores al Segundo Congreso Informática Forense Cuzco 2015

Asistencia

This document contains a consolidated attendance record for a cybersecurity certification course with 30 students. It lists each student's code, name, and whether they attended classes on 6 specific dates, as well as their total classes attended. The majority of students attended between 3-6 of the classes.

Pcsi2013

This document contains a list of 30 students who took a computer security certification exam. It includes each student's code, name, scores on various sections of the exam including two tests (T1 and T2), a partial test (PT), an essay (EP), a final exam (EF), a practical exam (PE), and their final status (ES) and overall grade (P). The highest score on each test was 20 and the highest overall grade was 15.

Firma digital en el peru

El documento trata sobre el sistema de firma digital y su aplicación en Perú. Explica que la firma digital garantiza la seguridad técnica y jurídica en transacciones electrónicas al identificar al firmante y verificar la integridad del documento a través de certificados digitales y criptografía asimétrica. También analiza las definiciones de firma, firma electrónica y firma digital según la legislación peruana y modelo de la UNCITRAL, destacando que la firma digital cumple las mismas funciones que la fir

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento...

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento fiscal

Ing. Diego Rojas

Ing. Efraín Luna

Asociación Forense de Derecho e Informática

LA APLICACION DE LA FIRMA DIGITAL EN EL PERU

La firma digital es un método criptográfico que vincula la identidad de una persona o equipo informático a un mensaje o documento electrónico para autenticarlo. El Perú ha aprobado leyes que regulan el uso de firmas digitales y certificados digitales emitidos por entidades de certificación, dándoles la misma validez legal que las firmas manuscritas para realizar transacciones electrónicas de manera segura.

Informatica Forense

Este documento describe los principios fundamentales de la informática forense. Explica que la informática forense es un método de análisis científico, tecnológico y técnico de evidencia digital con fines periciales o legales. También define conceptos clave como evidencia digital, clasificación de evidencia digital, y los roles involucrados en una investigación forense digital como técnicos en escena del crimen, examinadores de evidencia digital e investigadores de delitos informáticos. Además, establece principios como objetividad, autenticidad,

7 problemas libro de estructuras

El documento presenta el análisis estructural de una viga sujeta a diferentes cargas. Se calculan las reacciones en los soportes y se determinan las funciones de corte y momento para tres tramos de la viga mediante el método de cortes. Finalmente, se calcula el momento máximo en cada tramo.

Código ético del psicólogo

Este documento presenta el Código Ético del Psicólogo. Establece principios éticos para guiar la conducta de los psicólogos en su relación con clientes, colegas e instituciones. Incluye deberes como respetar la confidencialidad, limitar sus servicios a áreas de competencia, promover el desarrollo de la profesión de manera responsable y científica, y realizar investigación protegiendo la integridad de los participantes. El código busca asegurar que los psicólogos presten servicios de cal

CIV 211 ESTRUCTURAS ISOSTATICAS I

Este documento presenta el programa analítico de la asignatura Estructuras Isostáticas I de la carrera de Ingeniería Civil. La asignatura tiene como objetivo principal enseñar los conceptos básicos de estática necesarios para el análisis de elementos estructurales isostáticos. El contenido se divide en 12 unidades que cubren temas como sistemas de fuerzas, momento estático, geometría de masas, inercia, cálculo de reacciones, entre otros. La metodología de enseñanza incluye clases magistrales, t

Destacado (12)

Listado de Inscritos II Congreso de Hacking Bolivia

Listado de Inscritos II Congreso de Hacking Bolivia

Propuestas para Expositores Congreso Informatica Forense Cuzco

Propuestas para Expositores Congreso Informatica Forense Cuzco

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento...

Pericia Informática basada en detalle de llamadas obtenida bajo requerimiento...

Similar a Quinto Congreso Internacional de Informatica Forense y Hacking Etico

Agenda Congreso Hacking

Programa del IV Congreso Internacional de Informática Forense y Hacking Ético, Sábado 13 de Septiembre del 2014

6 congresos nacional de software libre

Este documento anuncia el 6o Congreso Nacional de Software Libre que se llevará a cabo del 8 al 10 de mayo de 2010 en Ciudad Bolívar, Venezuela. El congreso contará con charlas y presentaciones sobre temas como introducción al software libre, impacto del software libre en Venezuela, desarrollo web con Ubuntu y ataques de denegación de servicio, entre otros. Los eventos tendrán lugar en la Universidad Bolivariana de Venezuela.

Taller internacional vigilancia tecnológica: #MoocVT

El 10 de octubre de 2014 se celebró en México D.F. el Taller internacional sobre vigilancia tecnológica para innovar en red, en el marco de las actividades del II Congreso Internacional RedUE-ALCUE. Se contó con la participación de disertantes internacionales, de países como Argentina, Colombia, México y España. Más información: www.ovtt.org

6 congresos nacional de software libre

Este documento anuncia el 6o Congreso Nacional de Software Libre que se llevará a cabo del 7 al 8 de mayo de 2010 en Ciudad Bolívar, Venezuela. El congreso contará con charlas y presentaciones sobre temas como introducción al software libre, impacto del software libre en Venezuela, desarrollo web con Ubuntu y ataques de denegación de servicio, entre otros. Los eventos tendrán lugar en la Universidad Bolivariana de Venezuela.

#MoocVT: Primer MOOC de Introducción a la vigilancia tecnológica para emprender

Este documento describe un MOOC llamado #MoocVT sobre introducción a la vigilancia tecnológica para emprender. El MOOC consta de 6 módulos impartidos por expertos iberoamericanos y se llevará a cabo en una plataforma de aprendizaje en línea. El objetivo es sensibilizar a los participantes sobre la importancia de incorporar la vigilancia tecnológica en su actividad profesional a través de recursos abiertos, aprendizaje colaborativo y trabajo en red.

Sexto congreso nacional de software libre. Guasdualito

El documento anuncia el Sexto congreso nacional de software libre que se llevará a cabo del 3 al 7 de julio de 2010 en Guasdualito, Venezuela. El congreso incluirá charlas sobre temas como el software libre, programación, herramientas de informática forense, juegos en Linux, radio en internet, administración de servicios, OpenOffice.org y tecnologías web 2.0. El evento se realizará en el Centro de Participación Socialista "La Periquera".

Festival de Instalación 2010 y DemoFest

El documento anuncia el Festival de Instalación 2010 y DemoFest que tendrá lugar el 11 de junio de 2010 en Salta, Argentina. El evento incluirá charlas sobre software libre como introducción al software libre, servidor casero con GNU/Linux, Moodle como plataforma educativa y programación y técnicas de intrusión usando BacktrackLPIC. El evento se llevará a cabo en J.B. Alberdi 767 en el terciario Maria del rosario de San Nicolas.

7º congreso nacional de software libre sede monagas

El documento anuncia el 7o congreso nacional de software libre que se llevará a cabo del 20 al 21 de mayo de 2011 en la Casa de la Cultura de Maturín, Monagas, Venezuela. El congreso contará con charlas sobre temas como software libre, GNU, Linux, diseño rápido de aplicaciones, openERP y hardware y software libre.

Programa Final del III Congreso Internacional

Programa del III Congreso Internacional de Informática Forense y Hacking Ético - Sábado 03 de Mayo del 2014

Sexto congreso nacional de software libre. Guasdualito

El documento anuncia el Sexto congreso nacional de software libre que se llevará a cabo del 2 al 7 de febrero de 2010 en Guasdualito, Venezuela. El congreso incluirá charlas sobre temas como el software libre, programación, herramientas de informática forense, juegos en Linux, radio en internet, administración de servicios, OpenOffice.org y cloud computing. El evento se realizará en el Centro de Participación Socialista "La Periquera".

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento AbiertoCalendario Hispano Eventos Abiertos

El documento anuncia las V Jornadas de Software Libre y Conocimiento Abierto (JOSLUCA) que se celebrarán del 15 al 19 de marzo de 2010 en Cádiz, España. La agenda incluye talleres y charlas sobre desarrollo web, investigación en Wikipedia, programación de bots, desarrollo con Git, ser desarrollador de software libre, iniciativas de software libre en universidades y talleres sobre Synfig y Doxygen.2da. Jornada Por Una Web Sin Barreras

La segunda jornada por una web sin barreras se llevó a cabo el 10 de junio de 2008 en la Cancillería Argentina. La jornada incluyó conferencias sobre accesibilidad web para personas con discapacidad y adultos mayores por Shadi Abou-Zahra de W3C, y sobre discapacidad, tecnología y la Convención sobre los Derechos de las Personas con Discapacidad. También se presentaron proyectos de accesibilidad web en Argentina y se discutieron los principios tecnológicos para la accesibilidad web. El

IV Xornadas de Software Libre en FP Caixanova

El documento anuncia las IV Xornadas de Software Libre en FP Caixanova que se celebrarán el 14 de mayo de 2010 en Ourense, España. La jornada contará con charlas y talleres sobre temas como técnicas antispam, mirror de OUSLI, licencias de software libre y modelos de negocio, y talleres sobre creación de live CDs automatizadas e introducción a AJAX con PHP.

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento AbiertoCalendario Hispano Eventos Abiertos

El documento anuncia las V Jornadas de Software Libre y Conocimiento Abierto (JOSLUCA) que se celebrarán del 15 al 19 de marzo en Cádiz, España. La agenda incluye talleres y presentaciones sobre desarrollo web, investigación en Wikipedia, programación de bots, desarrollo con Git, ser desarrollador de software libre, iniciativas de software libre en universidades y talleres sobre Synfig y Doxygen. El evento tendrá lugar en la Universidad de Cádiz.Flisol 2010 arequipa

El documento anuncia el evento FLISOL 2010 que se llevará a cabo el 24 de abril de 2010 en Arequipa, Perú de 10:00 a 14:00 horas en la Universidad Católica de Santa María. La agenda incluye presentaciones sobre desarrollo de aplicaciones gráficas con QT y KDE, concursos de programación ACM, ganar dinero con software libre usando Shapado y Ruby on Rails, seguridad informática con software libre, y diseño 3D con Blender.

FliSol 2010 Jujuy-Argentina

Este documento proporciona información sobre el evento FliSol 2010 que se llevará a cabo el 24 de abril en San Salvador de Jujuy, Argentina. El evento contará con charlas y presentaciones sobre temas de software libre como introducción a Linux, diseño con Scribus, visión computacional con OpenCV, el kernel Linux y Symfony, entre otros. También incluirá una sesión sobre creative commons y música 2.0, así como un install fest y exposiciones sobre software libre. El evento se realizará en el predio de La Vieja

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento AbiertoCalendario Hispano Eventos Abiertos

El documento anuncia las V Jornadas de Software Libre y Conocimiento Abierto (JOSLUCA) que se celebrarán del 15 al 19 de marzo de 2010 en la Universidad de Cádiz, España. La agenda incluye talleres y presentaciones sobre desarrollo web, investigación en Wikipedia, programación de bots, desarrollo con Git, concurso de software libre, iniciativas de software libre en universidades y talleres sobre Synfig y Doxygen.Chamilo P@rty 2010

El documento anuncia el evento Chamilo P@rty 2010 que se llevará a cabo el 7 de julio de 2010 en Lima, Perú de 5:50pm a 8:00pm en el Hotel Meliá Lima. El evento incluirá charlas sobre soluciones de software libre en educación peruana, el rol de plataformas e-learning de código abierto, y cómo crear y vender cursos virtuales.

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento AbiertoCalendario Hispano Eventos Abiertos

El documento anuncia las V Jornadas de Software Libre y Conocimiento Abierto (JOSLUCA) que se celebrarán del 15 al 19 de marzo de 2010 en la Universidad de Cádiz, España. La agenda incluye talleres y presentaciones sobre desarrollo web, investigación en Wikipedia, programación de bots, desarrollo con Git, concurso de software libre, iniciativas de software libre en universidades y talleres sobre Synfig y Doxygen.V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento AbiertoCalendario Hispano Eventos Abiertos

El documento anuncia las V Jornadas de Software Libre y Conocimiento Abierto (JOSLUCA) que se celebrarán del 15 al 19 de marzo en Cádiz, España. La agenda incluye talleres y presentaciones sobre desarrollo web, investigación en Wikipedia, programación de bots, desarrollo con Git, ser desarrollador de software libre, iniciativas de software libre en universidades y talleres sobre Synfig y Doxygen. El evento tendrá lugar en la Universidad de Cádiz.Similar a Quinto Congreso Internacional de Informatica Forense y Hacking Etico (20)

Taller internacional vigilancia tecnológica: #MoocVT

Taller internacional vigilancia tecnológica: #MoocVT

#MoocVT: Primer MOOC de Introducción a la vigilancia tecnológica para emprender

#MoocVT: Primer MOOC de Introducción a la vigilancia tecnológica para emprender

Sexto congreso nacional de software libre. Guasdualito

Sexto congreso nacional de software libre. Guasdualito

7º congreso nacional de software libre sede monagas

7º congreso nacional de software libre sede monagas

Sexto congreso nacional de software libre. Guasdualito

Sexto congreso nacional de software libre. Guasdualito

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

V JOSLUCA: Quintas Jornadas de Software Libre y Conocimiento Abierto

Más de Hacking Bolivia

csi pdf2022.pdf

CERTIFICACIÓN INTERNACIONAL EN CIBERSEGURIDAD

Inscripciones en Bolivia

informes@hackingbolivia.org.bo

facebook.com/boliviahacking

Whatsapp +59165669047 /+59169983945

ciifBO.pdf

Este documento describe un curso presencial de Certificación Internacional en Informática Forense que se llevará a cabo en Potosí, Bolivia del 14 al 15 de septiembre de 2022. El curso cubrirá 20 sesiones sobre diversos temas de informática forense como investigación de escenas del crimen digital, extracción de evidencia, análisis de malware y correo electrónico, entre otros. El instructor será Cesar Chavez Martinez, experto en informática forense y ciberseguridad.

Cistrip.pdf

Fechas confirmadas

14 y 15 de Septiembre del 2022

19:00 a 22:00 hrs.

Inversión con descuento:

Desde el 03 de Septiembre

Profesionales 850 Bolivianos

Colegiados CISTRIP 650 Bolivianos

Inversión regular:

Hasta el 04 de Setiembre

Profesionales: 1250 Bolivianos

Colegiados: 1000 Bolivianos

Podrán abonar directamente en Banco Union 10000035031397 a nombre del Colegio Departamental De Ingenieros De Sistemas Telecomunicaciones Redes e Informática Potosí

Inscripciones en:

Dirección: callé Wilde S/N esquina Otero, edificio INE primer piso

Informes

+591 72433565

+591 65669047

+591 69983945

ciifBO.pdf

Certificación Internacional en INFORMATICA FORENSE

Edición Presencial en Potosi, Bolivia

Colegio Departamental De Ingenieros De Sistemas Telecomunicaciones Redes e Informática Potosí

hackinbo.pdf

Certificación Internacional en Ethical Hacking

Modulo 2 Hacking Ético

Días de Clases: Sábado 24 y Domingo 25 de Septiembre del 2022

Horario de clases sabatina 10:00 a 13:00 hrs / 15:00 a 20:00 hrs y dominical de 10:00 a 13:00 hrs

csi bo 2022.pdf

Información Certificación Internacional de Ciberseguridad - Edición Presencial 2022

Ciudades Santa Cruz de la Sierra, Cochabamba, Sucre, La Paz

Bajo Ataque 2.pptx

Este documento describe la anatomía de un ataque cibernético, que generalmente consta de 5 fases: 1) Reconocimiento, 2) Exploración, 3) Obtener acceso, 4) Mantener acceso, y 5) Borrar huellas. También discute cómo se ve un ataque desde la perspectiva de un usuario y de los profesionales de TI, y ofrece consejos sobre cómo proteger los sistemas web mediante la observación, aplicación de contraseñas seguras, monitoreo, servicios de hosting confiables y auditorías de seguridad periódic

Cveif2020 1

Con satisfacción felicitamos a

Alvis Cornejo, Franz Reinaldo

Calvo Jimenez, Cesar Augusto

Castro, Angel (Mexico)

Corini Guarachi, Alan Rodrigo

Mamani Foronda, Felix Adrian

Mejia Flores, Miguel Borys

Mejia Garcia, Elizabeth

Obregón Guivin, Celso (Perú)

Quijije Mejia, Pablo Augusto (Ecuador)

Rodríguez, Jose Manuel

Valdez Paredes, Richard Irvin

Por haber aprobado satisfactoriamente el Curso Virtual de Especialización en Informática Forense.

Todas las calificaciones serán disponibles en

Calificaciones EEH2020

Este documento presenta los promedios de trabajos asignados y calificaciones finales de los estudiantes de un curso de Entrenamiento en Ethical Hacking. Se muestra el código, nombre y apellido de cada estudiante junto con sus calificaciones en cinco trabajos y el promedio. Adicionalmente, se incluyen las calificaciones en el examen final y examen suplementario, así como la condición final de cada estudiante.

CSI 2019 NOTAS

Calificaciones del CSI 2019 efectuado del 10 de Noviembre del 2019 Termino 08 de Diciembre del 2019 en el servidor de Hacking Bolivia

Pre Shenlong

El documento habla sobre hacking ético, pentesting y cómo proteger servidores web. El hacking ético implica usar herramientas de hacking de forma legal y con permiso para identificar vulnerabilidades y mejorar la seguridad. El pentesting evalúa la seguridad mediante pruebas de penetración para encontrar debilidades. Proteger servidores web es importante desde las perspectivas del desarrollador, administrador y usuario, y se recomiendan prácticas como mantener actualizaciones, controlar puertos y usar cifrado y autenticación segura.

Calificaciones del ESRI 2019

Este documento presenta un resumen del curso de Seguridad y Respuesta ante Incidentes Informáticos de 2019 impartido por Cesar Chavez Martinez. Se inscribieron 15 alumnos de Perú, Bolivia y Argentina. Siete alumnos aprobaron con calificaciones entre el 71% y 100%, mientras que ocho reprobaron el curso.

Csi 2017 cbba

El documento proporciona detalles sobre un curso CSI dictado en Cochabamba, Bolivia entre el 30 de agosto de 2017 y el 19 de noviembre de 2019 por el profesor Cesar Chavez Martinez. Trece alumnos se inscribieron y la mayoría aprobaron, excepto dos que desaprobaron. El documento lista los nombres, identificaciones y calificaciones de los alumnos.

CSI 2017 LP

Certificacion Seguridad Informatica, Edición La Paz, desarrollada los días 09 y 10 de Mayo del 2017, en la Camara Nacional de Comercio de Bolivia

Lista de participantes VII CIIFHE

Lista de participantes del VII Congreso Internacional de Informatica Forense y Hacking Etico, desarrollado en la ciudad de Sucre, Bolivia, el día 21 de Mayo del 2018

Csi 2017 scz

Este documento presenta los detalles de un curso CSI impartido en Santa Cruz de la Sierra, Bolivia del 9 al 10 de septiembre de 2017. Trece alumnos se inscribieron y recibieron calificaciones de aprobado o desaprobado. El profesor fue Cesar Chavez Martinez y el curso expira el 10 de septiembre de 2019.

Riesgos del Internet de las Cosas

La constante evolución de la informática, ha conllevado al crecimiento y facilidad de acceso a tecnologías programables, con la proliferación del internet de las cosas, la ciencia ficción ha acortado la distancia a la realidad, de dicha forma diversos artefactos del hogar han pasado de ser objetos interactivos, a programables y actualizables mediante la conexión a internet, lo cual ha elevado los riesgos de intrusiones informáticas, incrementándose casos contra la privacidad a niveles jamás antes vistos en la historia. En la exposición se señalara casos sobre los peligros del IoT indicando las soluciones a los problemas relacionados, dando consejos al usuario de cómo implementar controles para su seguridad.

Analisis de ataques desarrollador por IOT

El documento presenta una conferencia sobre análisis de ataques desarrollados por Internet de las Cosas (IoT) impartida por César Chávez Martínez, consultor de ciberseguridad con más de 16 años de experiencia. La conferencia analiza ataques recientes como el de Mirai en 2016 que afectó a DynDNS y sitios como Twitter, y el de 2017 que usó vulnerabilidades de Microsoft para atacar en 74 países. También revisa vulnerabilidades comunes en dispositivos IoT como cámaras IP.

Pusheen pre adopcion

Este documento es un formulario de preadopción para adoptar a Pusheen, un gato. El formulario pide información personal del solicitante como nombre, edad, ciudad, ocupación y contacto. También pregunta sobre los planes para el cuidado del gato, como dónde dormirá, quién lo sacará a pasear y qué hará el solicitante si tiene que viajar. El solicitante debe estar de acuerdo en llevar al gato a controles veterinarios y congresos. Al final, el solicitante firma el formulario para aceptar los

Beneficios asociado Hacking Internacional 2017

Anunciamos los entrenamientos para el año 2017

Beneficios de afiliarse a Hacking Internacional.

Detalles en www.facebook.com/hackinginternacional

Compartanlo y difundalo

Más de Hacking Bolivia (20)

Último

Hablemos de ESI para estudiantes Cuadernillo

Cuadernillo Hablemos de ESI para estudiantes del nivel secundario

Soluciones Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinar...

Criterios de corrección y soluciones al examen de Geografía de Selectividad (EvAU) Junio de 2024 en Castilla La Mancha.

Soluciones al examen.

Convocatoria Ordinaria.

Examen resuelto de Geografía

conocer el examen de geografía de julio 2024 en:

https://blogdegeografiadejuan.blogspot.com/2024/06/soluciones-examen-de-selectividad.html

http://blogdegeografiadejuan.blogspot.com/

PPT_Servicio de Bandeja a Paciente Hospitalizado.pptx

PPT_Servicio de Bandeja a Paciente Hospitalizado.pptx

Manual de procedimiento para gráficos HC

Manual de usuario para elaborar gráficos en Hoja de cálculo de Google.

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

El espiritismo, se puede usar para engañar.

Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinaria). UCLM

Examen de Selectividad de la EvAU de Geografía de junio de 2023 en Castilla La Mancha. UCLM . (Convocatoria ordinaria)

Más información en el Blog de Geografía de Juan Martín Martín

http://blogdegeografiadejuan.blogspot.com/

Este documento presenta un examen de geografía para el Acceso a la universidad (EVAU). Consta de cuatro secciones. La primera sección ofrece tres ejercicios prácticos sobre paisajes, mapas o hábitats. La segunda sección contiene preguntas teóricas sobre unidades de relieve, transporte o demografía. La tercera sección pide definir conceptos geográficos. La cuarta sección implica identificar elementos geográficos en un mapa. El examen evalúa conocimientos fundamentales de geografía.

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

El Mtro. JAVIER SOLIS NOYOLA crea y desarrolla el “DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARIS”. Esta actividad de aprendizaje propone el reto de descubrir el la secuencia números para abrir un candado, el cual destaca la percepción geométrica y conceptual. La intención de esta actividad de aprendizaje lúdico es, promover los pensamientos lógico (convergente) y creativo (divergente o lateral), mediante modelos mentales de: atención, memoria, imaginación, percepción (Geométrica y conceptual), perspicacia, inferencia y viso-espacialidad. Didácticamente, ésta actividad de aprendizaje es transversal, y que integra áreas del conocimiento: matemático, Lenguaje, artístico y las neurociencias. Acertijo dedicado a los Juegos Olímpicos de París 2024.

Último (20)

CONTENIDOS Y PDA DE LA FASE 3,4 Y 5 EN NIVEL PRIMARIA

CONTENIDOS Y PDA DE LA FASE 3,4 Y 5 EN NIVEL PRIMARIA

Soluciones Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinar...

Soluciones Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinar...

PPT_Servicio de Bandeja a Paciente Hospitalizado.pptx

PPT_Servicio de Bandeja a Paciente Hospitalizado.pptx

200. Efemerides junio para trabajar en periodico mural

200. Efemerides junio para trabajar en periodico mural

3° SES COMU LUN10 CUENTO DIA DEL PADRE 933623393 PROF YESSENIA (1).docx

3° SES COMU LUN10 CUENTO DIA DEL PADRE 933623393 PROF YESSENIA (1).docx

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

RETROALIMENTACIÓN PARA EL EXAMEN ÚNICO AUXILIAR DE ENFERMERIA.docx

RETROALIMENTACIÓN PARA EL EXAMEN ÚNICO AUXILIAR DE ENFERMERIA.docx

Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinaria). UCLM

Examen de Selectividad. Geografía junio 2024 (Convocatoria Ordinaria). UCLM

pueblos originarios de chile presentacion twinkl.pptx

pueblos originarios de chile presentacion twinkl.pptx

Inteligencia Artificial para Docentes HIA Ccesa007.pdf

Inteligencia Artificial para Docentes HIA Ccesa007.pdf

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

Guia Practica de ChatGPT para Docentes Ccesa007.pdf

Guia Practica de ChatGPT para Docentes Ccesa007.pdf

Quinto Congreso Internacional de Informatica Forense y Hacking Etico

- 1. V CONGRESO INTERNACIONAL Lugar: Universidad Autónoma Gabriel Rene Moreno Ciudad: Santa Cruz / Bolivia Fechas: 06 y 07 de Marzo 2015 DE INFORMÁTICA FORENSE y HACKING ÉTICO PROGRAMA @boliviahack www.fb.com/boliviahacking

- 2. Viernes 06 de Marzo del 2015 V CONGRESOINTERNACIONAL DE INFORMÁTICA FORENSE y HACKING ÉTICO PROGRAMA 10:00 horas: Registro e Inscripción de Participantes 10:45 horas: Inauguración 11:00 horas: Mesa Redonda: Soluciones de Seguridad en Dominios .Bo 13:00 horas: Conferencia: “Códigos Maliciosos” Expositor: Ing. Saul Mamani Mamani (Oruro / Bolivia) 15:00 horas: Conferencia: “Desarrollo de un componente de seguridad para el sistema operativo móvil Android” Ing. Miguel Lopez Mamani (La Paz / Bolivia) 14:00 horas: RECESO +59169808392 comunicación por Whatsapp Escribanos para Turno Mañana

- 3. Viernes 06 de Marzo del 2015 V CONGRESO INTERNACIONAL DE INFORMÁTICA FORENSE y HACKING ÉTICO PROGRAMA 16:00 horas: 18:00 horas: Conferencia: “Jaque Mate: Atrapame si puedes” Lic. Cesar Chavez Martinez (Peru) Presidente C.D Instituto Nacional de Investigación Forense 19:00 horas: Conferencia: “Hackeando con el Gato ” El Gato Paul (Copacabana / Bolivia) 21:00 horas: Fin de Primer Día +59169808392 comunicación por Whatsapp Escribanos para 17:00 horas: Conferencia: Hack y Crack frente a los delitos informáticos. Abog. Lic. David Oliva Teran (Cochabamba / Bolivia) Mesa Redonda: Ciberdefensa y Ciberguerra ¿El Enemigo en Casa?

- 4. Sábado 07 de Marzo del 2015 V CONGRESO INTERNACIONAL DE INFORMÁTICA FORENSE y HACKING ÉTICO PROGRAMA 10:00 horas: Conferencia: Anonimato y Privacidad en Internet Ing. Miguel Néstor Tolaba (Argentina) Profesor de la UNSA / UCASAL 11:00 horas: Conferencia: Recuperación de información Ing. Grovert Leon Osorio (Peru) Gerente General Peru Data Recovery 12:00 horas: Conferencia: Experiencias como desarrollador y administrador de servidores Linux (en Internet) Ing. Carlos Bortolini Acurumo Gerente General BOOLE (Santa Cruz / Bolivia) 13:00 horas: RECESO Conferencia: Herramientas de KalI Linux Ing. Gabriel Coronado (Tarija / Bolivia) Receso Turno Mañana +59169808392 comunicación por Whatsapp Escribanos para

- 5. Sábado 07 de Marzo del 2015 V CONGRESO INTERNACIONAL DE INFORMÁTICA FORENSE y HACKING ÉTICO PROGRAMA 15:00 horas: Conferencia: Hack y Crack frente a los delitos informáticos. Ing. Juan Carlos Velarde-Alvarez (Perú) 16:00 horas: Conferencia: Pensando como Atacante Dr. Pedro Matias Cacivio (Argentina) Experto en Seguridad Informatica 17:30 horas: 19:30 horas: VideoConferencia: Métodos Forenses y Anti forenses Esteganografía Ing. Bismark Francachs Castro Gerente General BOOLE (La Paz / Bolivia) 18:30 horas: +59169808392 comunicación por Whatsapp Escribanos para Sorteos y entrega de diplomas Conferencia: “p1nza” - análisis de Malware PDF online para todas las edades! Ing. Freddy Grey y Carlos Ormeño (Chile) Ornitorrinco Advance Security Search