Incrustar presentación

Descargar para leer sin conexión

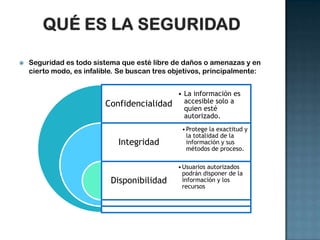

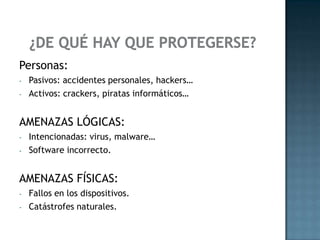

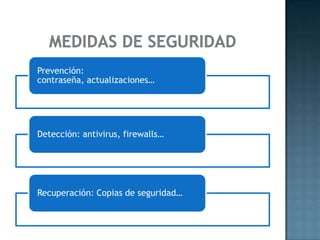

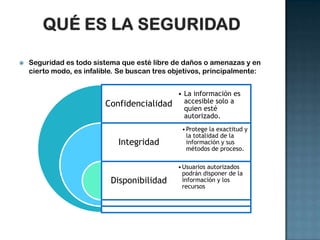

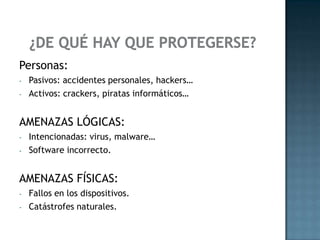

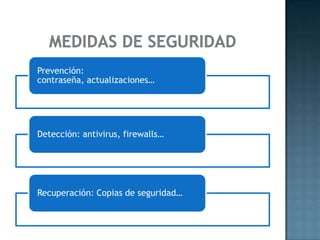

La seguridad busca proteger la confidencialidad, integridad y disponibilidad de la información a través de sistemas libres de daños o amenazas. Esto implica proteger el hardware, software y datos contra personas y amenazas lógicas o físicas como hackers, virus, fallos o desastres naturales. Se debe prevenir, detectar y recuperar de estas amenazas mediante contraseñas, actualizaciones, antivirus, copias de seguridad y más.