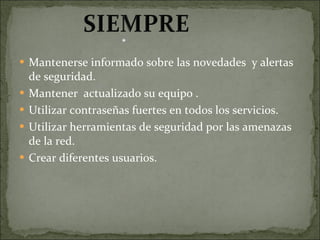

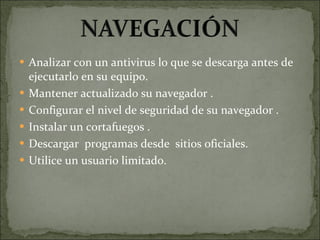

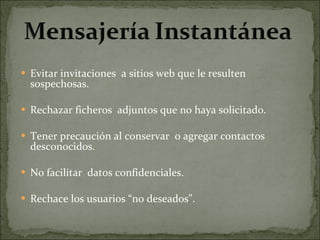

El documento ofrece recomendaciones para mejorar la seguridad en Internet, como mantener actualizados el sistema operativo y el navegador, instalar y mantener actualizado un programa antivirus, utilizar contraseñas fuertes y diferentes usuarios, y no abrir archivos adjuntos sospechosos ni responder a mensajes falsos. También recomienda descargar programas solo de sitios oficiales, analizar los archivos antes de ejecutarlos, y mantener privacidad en la navegación usando HTTPS.