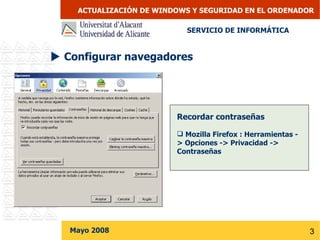

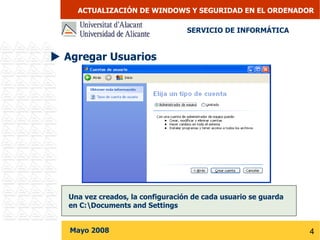

El documento proporciona información sobre amenazas a la seguridad como malware, virus y troyanos, y medidas para proteger un ordenador como mantener actualizado el antivirus y firewall, aplicar actualizaciones a Windows regularmente, y configurar la seguridad en los navegadores web y cuentas de usuario. También cubre temas como compartir archivos y carpetas de forma segura entre usuarios en una red local.