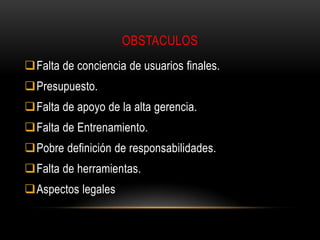

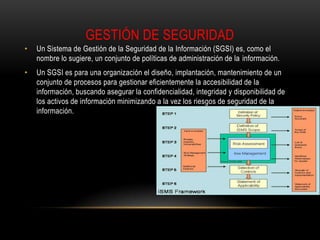

El documento habla sobre la seguridad informática en las instituciones. Explica que la seguridad debe seguir estándares y mejores prácticas del mercado para proteger la información transmitida por correo electrónico, en videos corporativos o conversaciones. Identifica obstáculos como la falta de conciencia de usuarios, presupuesto, apoyo gerencial y herramientas. También discute posibles ataques internos, externos o remotos, y ofrece soluciones como auditorías e informes para recomendar planes de acción. Finalmente, cubre el diseño