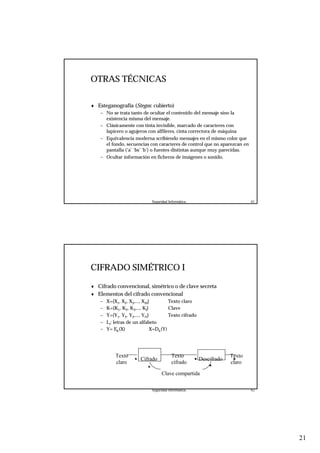

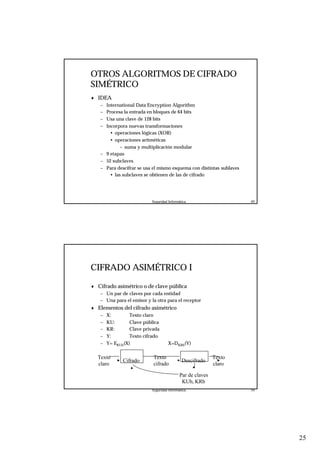

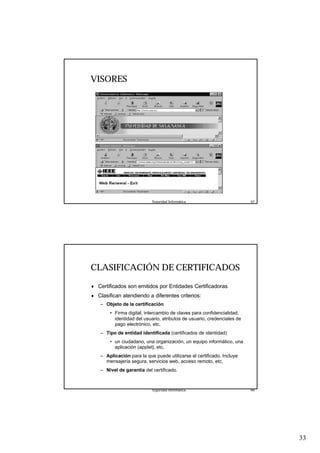

El documento aborda conceptos y criterios fundamentales de la seguridad informática, incluyendo tipos de ataques y vulnerabilidades en sistemas operativos, bases de datos y redes. Se enfatiza la importancia de implementar medidas de seguridad física, lógica y administrativa, así como el análisis y gestión de riesgos asociados a la información. Además, establece principios clave para mantener la seguridad, como el principio de menor privilegio y la defensa en profundidad.