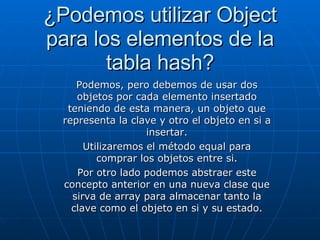

El documento discute tres formas de implementar una tabla hash utilizando objetos en lugar de claves simples: 1) usar dos objetos por elemento, uno para la clave y otro para el valor; 2) crear una nueva clase que almacene ambos en un solo objeto; 3) transformar la clave en un índice numérico para un array. También menciona tres formas de prevenir y manejar colisiones en la tabla hash: protección activa a través de una buena función de dispersión, protección pasiva para tratar colisiones, y protección de redispersión median