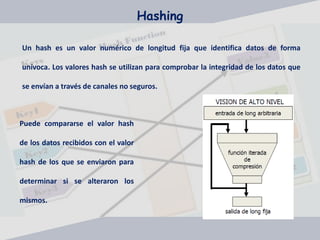

Un hash es un valor numérico que identifica datos de forma única. Las funciones hash toman datos de cualquier tamaño y generan un valor hash más corto usado para verificar la integridad de los datos. Las funciones hash más comunes son MD5, SHA-1 y RIPEMD160. Las colisiones ocurren cuando datos diferentes generan el mismo valor hash y deben resolverse para evitar problemas de rendimiento.