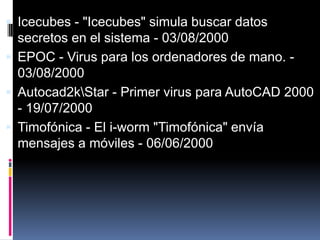

Un virus informático es un programa diseñado para alterar sistemas de computo y replicarse a sí mismo de archivo en archivo. Pueden clasificarse por su comportamiento y tipo de archivo que atacan, e incluyen virus de macros, mutantes, gusanos y caballos de Troya. Los virus comúnmente se ubican en sectores de carga, programas ejecutables y archivos de usuario, y pueden sobrescribir, borrar o corromper archivos, causando daños al sistema.