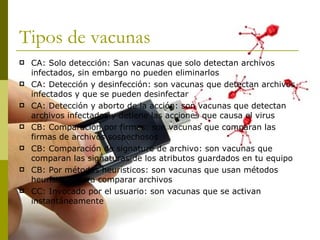

Este documento trata sobre virus informáticos y antivirus. Explica que un virus es un malware que altera el funcionamiento de una computadora y puede destruir datos de forma intencional. Detalla métodos para detectar y eliminar virus usando programas antivirus, así como consideraciones para prevenir infecciones como reducir permisos de usuarios, filtrar firewalls y monitorear accesos a la red e Internet. Finalmente concluye que los virus se replican por sí mismos y representan un verdadero peligro para cualquier sistema informático.