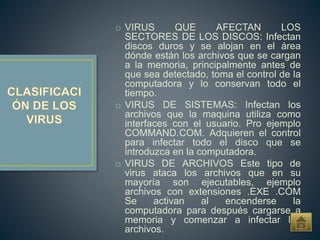

Este documento trata sobre los virus y vacunas informáticas. Explica que los virus son programas maliciosos que se propagan entre computadoras y pueden dañar o eliminar datos. También describe las características y tipos de virus, así como las señales de una infección. Además, recomienda instalar antivirus y no abrir archivos adjuntos sospechosos. Por último, explica que las vacunas son programas más simples que los antivirus y solo se enfocan en eliminar virus conocidos.