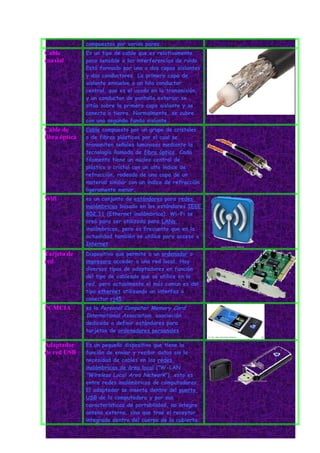

Este documento contiene información sobre diferentes tipos de arquitecturas de redes, incluyendo LANs, MANs y WANs. También explica la diferencia entre un hub y un switch, y proporciona definiciones e imágenes de varios elementos de red comunes como routers, puntos de acceso, pasarelas, cables y adaptadores. Por último, pide realizar algunas actividades como configurar la tarjeta de red, usar el comando ping y instalar un programa P2P.

![RJ-11 . es un conector usado mayoritariamente

para enlazar redes de telefonía. Es de

medidas reducidas y tiene cuatro contactos

como para soportar 4 vias de 2 cables. Es

el conector más difundido globalmente para

la conexión de aparatos telefónicos

convencionales, donde se suelen utilizar

generalmente sólo los dos hilos centrales

para una línea simple o par telefónico.

RJ-45 es una interfaz física comúnmente usada

para conectar redes de cableado

estructurado, (categorías 4, 5, 5e, 6 y

6a). Es parte del Código Federal de

Regulaciones de Estados Unidos. Posee ocho

pines o conexiones eléctricas, que

normalmente se usan como extremos de

cables de par trenzado.

ADSL es un tipo de tecnología de línea DSL.

Consiste en una transmisión analógica de

datos digitales apoyada en el par simétrico

de cobre que lleva la línea telefónica

convencional o línea de abonado,[2] siempre

y cuando la longitud de línea no supere los

5,5 Km. medidos desde la Central

Telefónica, o no haya otros servicios por el

mismo cable que puedan interferir.

PLC término inglés que puede traducirse por

comunicaciones mediante cable eléctrico y

que se refiere a diferentes tecnologías que

utilizan las líneas de energía eléctrica

convencionales para transmitir señales de

radio para propósitos de comunicación. La

tecnología PLC aprovecha la red eléctrica

para convertirla en una línea digital de alta

velocidad de transmisión de datos,

permitiendo,el acceso a Internet mediante

banda ancha.

4. Realiza las siguientes actividades (libro Santillana pág. 19):

a) investiga qué son las siglas NIC y IANA

NIC: Network Information Center

IANA: Internet Assigned Numbers Authority

b) obtén la dirección de red de tu equipo, entrando en la consola. (teclea

ipconfig/all sobre Windows, ifconfig –a, sobre Linux)](https://image.slidesharecdn.com/webquestsobreredesinformticas-120619034150-phpapp01/85/Web-quest-sobre-redes-informaticas-4-320.jpg)