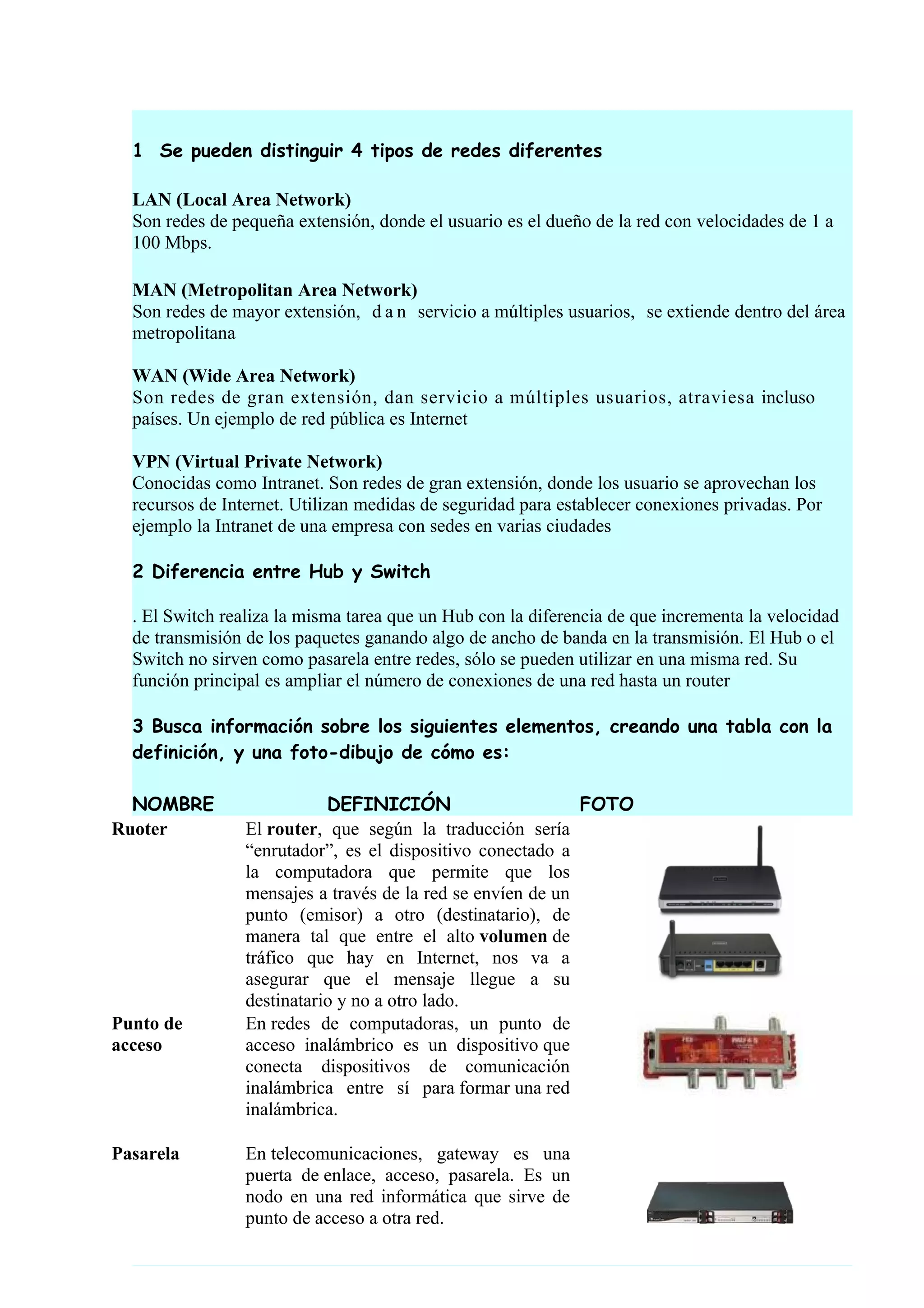

1. Este documento proporciona instrucciones para completar una WebQuest sobre redes informáticas. Incluye tablas para describir tipos de arquitecturas de red, elementos de red como routers y tarjetas de red, y actividades como configurar la red y probar la conectividad usando comandos como ipconfig.

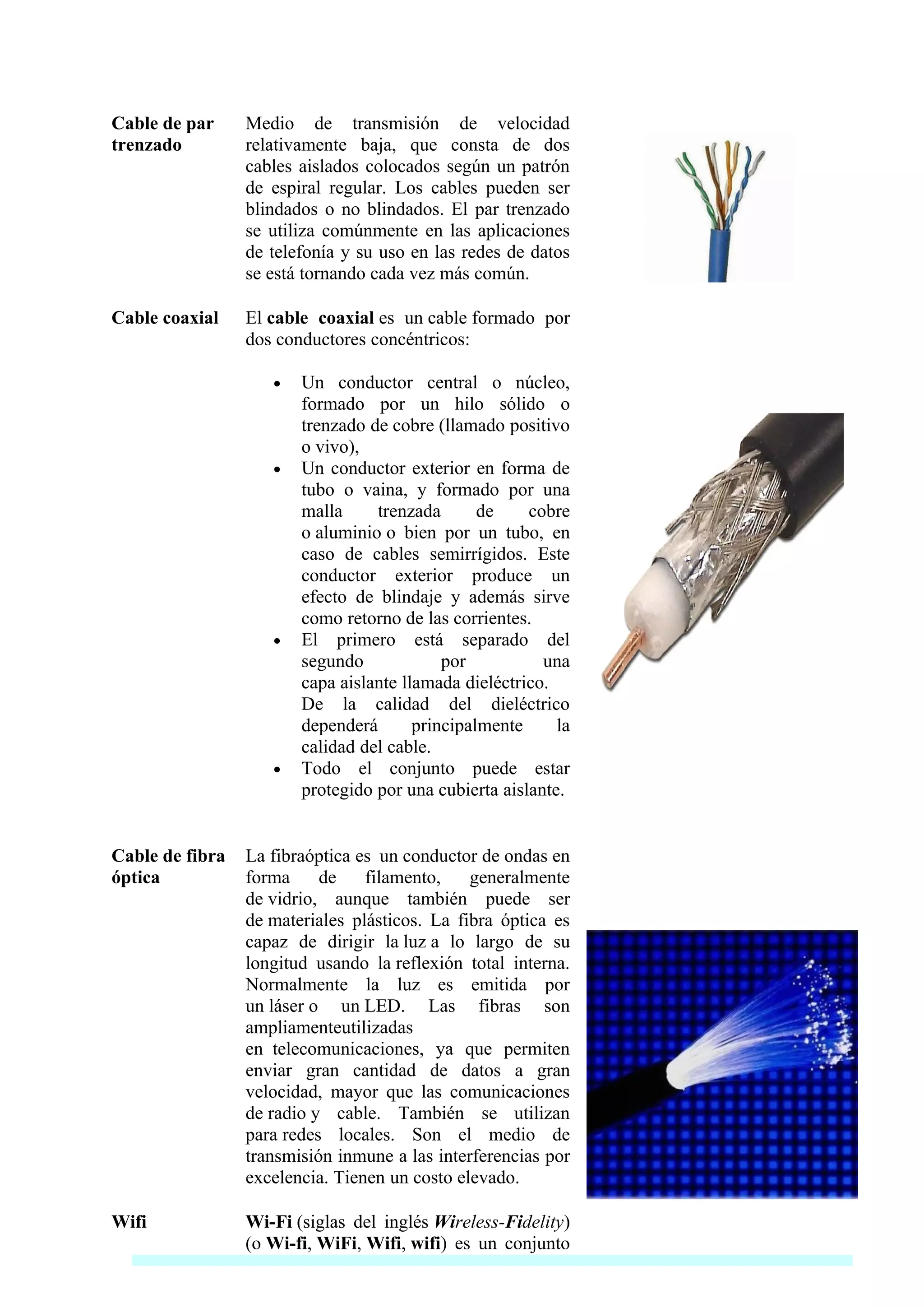

2. También explica la diferencia entre hubs y switches, e introduce conceptos como DNS, direcciones IP y MAC, y métodos de encriptación como WEP y WPA para redes inalámbricas. Además, define términos