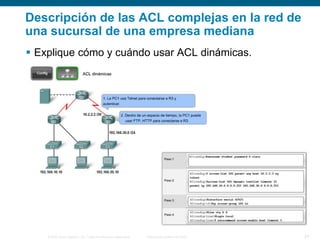

El documento explica el uso de listas de control de acceso (ACL) para asegurar la red de una sucursal de una empresa mediana. Describe ACL estándar y extendida, incluyendo su configuración, aplicación e implementación. También cubre ACL complejas como dinámicas, reflexivas y basadas en el tiempo. El objetivo general es explicar cómo configurar y usar ACL para filtrar el tráfico de red de forma segura.