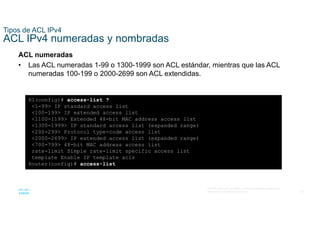

Este documento describe los conceptos básicos de las listas de control de acceso (ACL). Explica que las ACL filtran el tráfico de red evaluando los paquetes según la información en sus encabezados y permitiendo o denegando su paso. También describe cómo las máscaras wildcard permiten filtrar tráfico basado en direcciones IP individuales, rangos de direcciones o subredes completas. Finalmente, explica los diferentes tipos de ACL estándar e extendidas y cómo se crean y aplican las ACL.