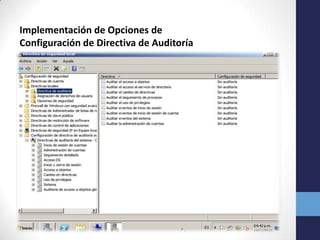

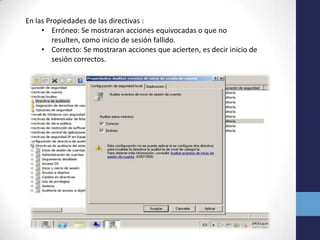

Este documento describe la auditoría de seguridad bajo Windows Server 2008R2. Explica que las directivas de auditoría permiten auditar el cumplimiento de reglas de seguridad rastreando actividades específicas como cambios a servidores financieros o acceso a archivos importantes. También cubre consideraciones para crear, aplicar y distribuir directivas de auditoría e implementar opciones de configuración como registrar eventos de inicio de sesión fallidos que pueden indicar intentos de acceso no autorizados.