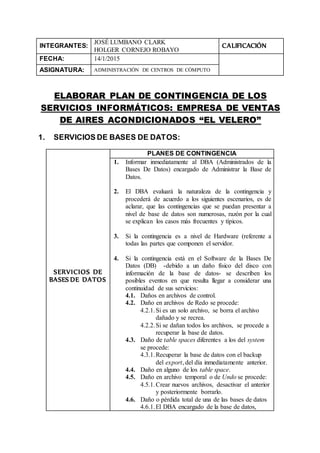

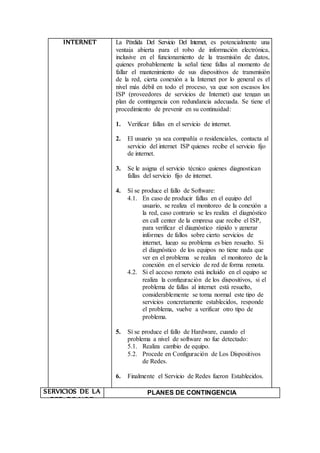

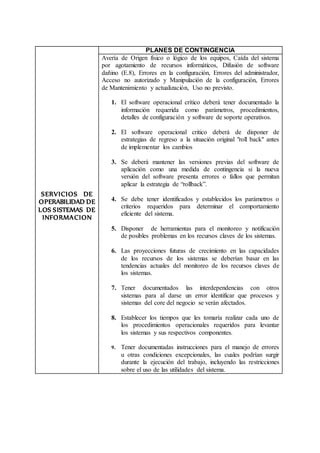

En caso de presentarse una contingencia que afecte los servicios informáticos, se presentan diversos escenarios de recuperación como restaurar copias de seguridad, reemplazar hardware dañado, actualizar software antivirus, reconfigurar equipos de red y verificar la funcionalidad de los aplicativos. El Director de Infraestructura Tecnológica se encargará de coordinar los procedimientos para garantizar la continuidad operativa.