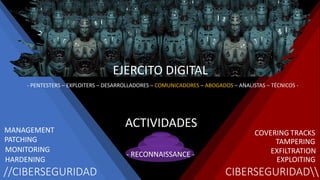

El documento aborda el tema de la ciberguerra y los delitos informáticos, describiendo las fases de las operaciones cibernéticas y los diferentes actores involucrados en ataques cibernéticos. Se enfatiza la responsabilidad que tienen las entidades en la gestión de la ciberseguridad y las consecuencias de no darle la importancia necesaria antes de que ocurra un incidente. Además, se menciona que cualquier entidad o individuo en el ciberespacio puede ser tanto víctima como perpetrador de ciberataques.