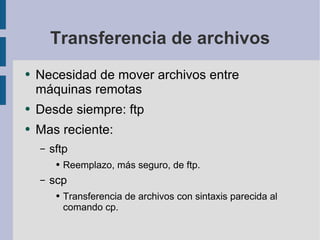

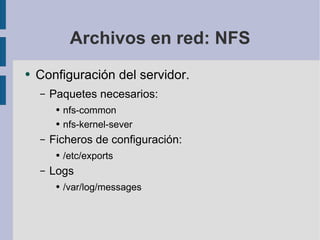

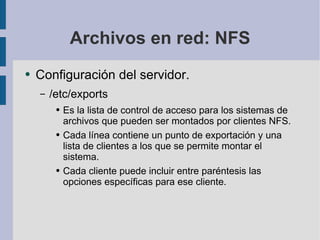

El documento habla sobre la configuración de redes en GNU/Linux. Explica cómo configurar interfaces de red, direcciones IP, tablas de rutas, DNS y servicios de red. También cubre temas como acceso remoto a través de SSH, transferencia de archivos con SFTP/SCP y montaje de sistemas de archivos remotos como NFS.

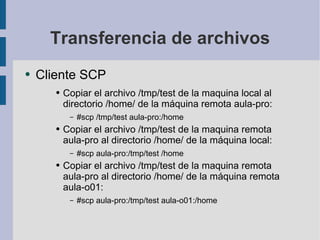

![Transferencia de archivos Cliente SCP Parte del paquete ssh Utiliza conexiones ssh cifradas para la transmisión de archivos. Sintaxis de uso muy parecida al comando cp: #scp [[user@]host]:file1 [[user@]host]:file2 Copiar el archivo /tmp/test de la maquina local al directorio /home/ de la máquina remota aula-pro: #scp /tmp/test aula-pro:/home](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-44-320.jpg)

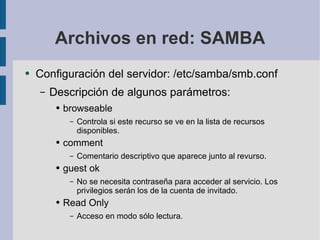

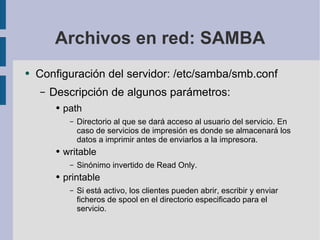

![Archivos en red: SAMBA Configuración del servidor: /etc/samba/smb.conf Formato del fichero: Secciones: [seccion] Parámetros: nombre = valor Descripción de las secciones: Cada sección (menos [global]) define un recurso compartido. El nombre de la sección es el nombre del recurso y los parámetros dentro de la sección definen los atributos de los recursos compartidos.](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-58-320.jpg)

![Archivos en red: SAMBA Configuración del servidor: /etc/samba/smb.conf Sección [global]: workgroup = elbrocense.ex load printers = yes guest account = linex log file = /var/log/samba/log.%m smb passwd file = /etc/samba/smbpasswd null passwords = yes](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-59-320.jpg)

![Archivos en red: SAMBA Configuración del servidor: /etc/samba/smb.conf Sección [homes]: Si existe esta sección, se pueden crear al vuelo servicios conectando a los clientes a sus directorios personales. Cuando se recibe una petición se comprueban todas las secciones existentes. Si ninguna de ella coincide se trata el nombre de sección dado como nombre de usuario y se busca en el fichero de contraseñas local.](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-62-320.jpg)

![Archivos en red: SAMBA Configuración del servidor: /etc/samba/smb.conf Sección [homes]: Si se encuentra el usuario y la contraseña es correcta, se crea un nuevo recurso compartido clonado la sección [homes]. #mount -t smbfs //172.21.232.2/linex /mnt/ -o username=linex](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-63-320.jpg)

![Archivos en red: SAMBA Configuración del servidor: /etc/samba/smb.conf Sección [printers]: Esta sección funciona parecido a la de [homes], pero con impresoras. Si esta sección existe, los usuarios pueden conectar a cualquier impresora definida en el fichero printcap local. Cuando se recibe una petición se comprueban todas las secciones. Si ninguna coincide se trata el nombre dado como un nombre de impresora y se busca en el fichero printcap. Esta sección debe ser “printable”.](https://image.slidesharecdn.com/cursobasicoponencia3-1231839852101498-1/85/Curso-Basico-Ponencia-3-64-320.jpg)