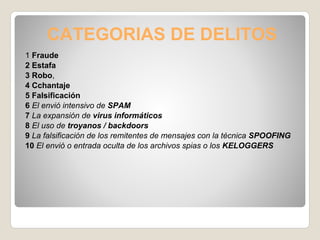

Este documento describe los delitos informáticos y sus categorías como fraude, estafa, robo, chantaje y falsificación. Explica actividades delictivas como el ingreso ilegal a sistemas y daños a la información. También cubre delitos específicos como spam, fraude informático, contenido obsceno, hostigamiento y narcotráfico. Finalmente, resume brevemente la Ley de Delitos Informáticos de Colombia de 2009.