DELITOS INFORMATICOS

•Descargar como DOCX, PDF•

0 recomendaciones•145 vistas

Este documento trata sobre los delitos informáticos. Explica que a medida que avanza la tecnología, surgen nuevas formas de cometer delitos como robar identidades y datos confidenciales de computadoras, celulares y otros dispositivos. También describe la ley colombiana de 2009 que castiga el acceso ilegal a información privada y diferentes tipos de delitos informáticos como sexting, phishing, pornografía infantil y ciberacoso. Además, brinda consejos para prevenir estos delitos como mantener software y antivirus actual

Denunciar

Compartir

Denunciar

Compartir

Recomendados

FOLLETO SOBRE LOS DELITOS INFORMATICOS.

Aquí esta descrito, cuales son los delitos informáticos, que son, por qué se caracterizan, consejos...etc.

Delitos Informaticos

Ofrecida en Mayo del 2015 a estudiantes de la Escuela de Educación Tecnico Superior Profesional de la Policía Nacional de la ciudad de Moquegua.

Tarea tecnologia

Hola profe Kelly, estoy enviando mi tarea de tecnologia. gracias

Santiago Ospina Gonzalez CJS 4.C.

Recomendados

FOLLETO SOBRE LOS DELITOS INFORMATICOS.

Aquí esta descrito, cuales son los delitos informáticos, que son, por qué se caracterizan, consejos...etc.

Delitos Informaticos

Ofrecida en Mayo del 2015 a estudiantes de la Escuela de Educación Tecnico Superior Profesional de la Policía Nacional de la ciudad de Moquegua.

Tarea tecnologia

Hola profe Kelly, estoy enviando mi tarea de tecnologia. gracias

Santiago Ospina Gonzalez CJS 4.C.

Delincuencia Cibernética

Es una presentación que contiene datos interesantes sobre esta nueva moda de cometer delitos.

Delitos que se cometen en internet remberto-633

Habla sobr los principales problemas de delitos informaticos

Erika folleto

trabajo de tecnología en el cual se encenta información relacionada sobre los delitos informáticos y del cual se puede tener conocimiento y precaución para no incurrir en esta clase de delitos penales

Folleto delitos informaticos

A continuación se presenta un folleto que contiene información a cerca de los delitos informáticos tratando: que son, cuales son, en que consisten, consejos y recomendaciones para no ser victima de este tipo de delitos y la ley penal colombiana que actúa y se hace vigente ante la presencia de estos casos.

Delitos informaticos (1)

presentacion de delitos informaticos y las leyes de control basico de cyberseguridad

La delincuencia cibernética en méxico durante la última

importancia del conocimiento del delito informático, así como La necesidad de legislar para que la delincuencia cibernética en México pueda ser castigada, obviamente bajo un buen sustento jurídico.

Folleto tecnología delitos informaticos

Delitos informáticos de como se están utilizando, el mal uso de este y tener en cuenta que para los menores de edad esta mal.

Delitos informaticos 10 01 zulma samaca

trabajo que contiene la definición de delitos informáticos , algunos ejemplos y las distintas penas que revisen bajo la ley del gobierno Colombiano

IBM Super Maraton - Sesion 12

Agilicemos el negocio, automatizando los procesos. Se presento una solución desarrollada sobre IBM BPM para automatizar la gestión de facturas de proveedores.

Más contenido relacionado

La actualidad más candente

Delincuencia Cibernética

Es una presentación que contiene datos interesantes sobre esta nueva moda de cometer delitos.

Delitos que se cometen en internet remberto-633

Habla sobr los principales problemas de delitos informaticos

Erika folleto

trabajo de tecnología en el cual se encenta información relacionada sobre los delitos informáticos y del cual se puede tener conocimiento y precaución para no incurrir en esta clase de delitos penales

Folleto delitos informaticos

A continuación se presenta un folleto que contiene información a cerca de los delitos informáticos tratando: que son, cuales son, en que consisten, consejos y recomendaciones para no ser victima de este tipo de delitos y la ley penal colombiana que actúa y se hace vigente ante la presencia de estos casos.

Delitos informaticos (1)

presentacion de delitos informaticos y las leyes de control basico de cyberseguridad

La delincuencia cibernética en méxico durante la última

importancia del conocimiento del delito informático, así como La necesidad de legislar para que la delincuencia cibernética en México pueda ser castigada, obviamente bajo un buen sustento jurídico.

Folleto tecnología delitos informaticos

Delitos informáticos de como se están utilizando, el mal uso de este y tener en cuenta que para los menores de edad esta mal.

Delitos informaticos 10 01 zulma samaca

trabajo que contiene la definición de delitos informáticos , algunos ejemplos y las distintas penas que revisen bajo la ley del gobierno Colombiano

La actualidad más candente (20)

La delincuencia cibernética en méxico durante la última

La delincuencia cibernética en méxico durante la última

Destacado

IBM Super Maraton - Sesion 12

Agilicemos el negocio, automatizando los procesos. Se presento una solución desarrollada sobre IBM BPM para automatizar la gestión de facturas de proveedores.

10 Consejos para Viajar a Uganda

Descubre 10 consejos útiles a la hora de viajar a Uganda, visitar sus fantásticos Parques Nacionales y ver a sus fmaosos gorilas de montaña.

Final aerogen

VMN (vibrating mesh nebulization).

History

Irish company,

founded in Galway, started in 1997

CEO John Power

2015- AARC Zenith Award- 3 million patient world wide

Falk Meets Online Motivation: A Nationwide Survey Project

In this lightning talk we present a nationwide online Visitor Motivation Study conducted across two dozen institutional websites in 2015/16.

Based on research by John Falk, we used his predictive model of visitor experience outlined in the book as the framework for our survey. In Falk's book "Identity and the Museum Visitor Experience," he identifies five key types of visitors who attend museums and the internal motivations that drive repeat visitation: Experience Seeker; Explorer; Socializer; Recharger; Hobbyist / Professional.

The technical implementation is similar to the one used in a website visitor motivation survey by the Indianapolis Museum of Art. That survey was presented at MW in 2012.

Our project includes simultaneous surveys on 24 museum websites, pairing an IMA-style Google Analytics-powered backend with segments adapted from Falk’s motivation framework. Since the IMA’s presentation at MW 2012, studies following IMA’s methodology have been reproduced at various institutions. Our work is distinct in that it looks at the data in aggregate. Seeking to identify patterns or trends across the sector, we hope to understand the similarities and differences in our audience segments by region, population density, etc, and test Falk’s research as it applies to online audiences.

Tackling the 'We've always done it this way'

Slides from Louise Lockie's presentation at London's Calling 2017 - Tackling the 'We've always done it this way'.

A impressão 3D está transformando o futuro das indústrias

A impressão 3D está conquistando a indústria e transformando a manufatura tradicional e toda a cadeia produtiva das fábricas.

Destacado (13)

Falk Meets Online Motivation: A Nationwide Survey Project

Falk Meets Online Motivation: A Nationwide Survey Project

A impressão 3D está transformando o futuro das indústrias

A impressão 3D está transformando o futuro das indústrias

Similar a DELITOS INFORMATICOS

Folleto delitos informaticos

a continuación se presenta un folleto elaborado en word que posee contenido a cerca de los delitos informáticos.

Delitos informáticos

A continuación se presentara unas diapositivas sobre los delitos informáticos y prevenciones que se deben tener en cuenta para evitarlos

Delitos Informaticos.

Descripción sobre delitos informáticos.

Julian Estepa

Julian Sanchez

Universidad Minuto de Dios

Delitos informaticos

Consejos para no incurrir en estos delitos informáticos

CONSEJOS PARA NO INCURRIR EN DELITOS INFORMATICOS

IMPORTANCIA DE FORMACION AL RESPECTO la necesiadad de formacion al respecto es para poder evitar muchas cosas como el mal uso de la tecnologia

DELITOS

INFORMATICO

Relacionados con su equipo informático:

• Actualice regularmente su sistema operativo

• Instale un Firewall o Cortafuegos para restringir accesos no autorizados de Internet.

• Instale un Antivirus y actualícelo con frecuencia.

Relacionado con la navegación en internet:

• Utilice contraseñas seguras.

• Navegue por páginas web seguras y de confianza.

Para estar informados de cualquier delito existen las TIC que nos ayudan a conocer información al respecto. Que son las TIC? Son las Tecnologías de la información y de la comunicación; Es un conjunto de herramientas, soportes y canales para el tratamiento y acceso a la información. Constituyen nuevos soportes y canales para dar forma, registrar, almacenar y difundir contenidos informacionales.

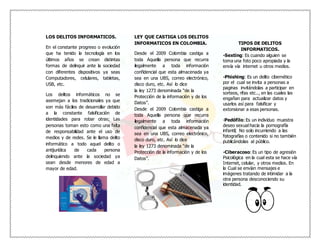

LOS DELITOS INFORMATICOS

En el constante progreso de la tecnología en los últimos años, la sociedad ha incurrido en nuevas formas de delinquir, con diferentes equipos ya sean las computadoras, tabletas, celulares, etc.

Los delitos informáticos o también llamados ciberdelitos son todas aquellas acciones antijurídicas que tienen como objetivo dañar ordenadores o redes de internet

LEY QUE CASTIGA LOS DELITOS INFORMATICOS EN COLOMBIA

A partir del 5 de enero de 2009 Colombia castiga a las personas que incurran en delitos informáticos con la ley 1273 denominada ‘‘de la protección de la información de los datos, que castiga con penas de prisión de hasta 120 meses y multas de hasta1500 salarios mínimos legales mensuales vigentes.

TIPOS DE DELITOS INFORMATICOS

Sexting: es cuando una persona manda fotos poco apropiadas a través de la red.

Phishing: es uno de los métodos más utilizados por los delincuentes cibernéticos para estafar y obtener información personal de otra persona como contraseñas o información sobre tarjetas de crédito

Pedófilo: es una persona que muestra deseo sexual hacia la pornografía infantil.

Cibera coso: el cibera coso es el uso de la información electrónica y medios de comunicación tales como correo electrónico, redes sociales, etc. para acosar a una persona a través ataques personales o divulgación de información confidencial.

El cyberbulling y delitos informaticos

ES UNA PRESENTACION BREVE QUE NOS MUESTRA COSAS CARACTERISTICAS DE ESTE TEMA Y SUS PENAS LEGALES.

Similar a DELITOS INFORMATICOS (20)

Último

CALENDARIZACION DEL MES DE JUNIO - JULIO 24

V J E

CICLO ESCOLAR 2023-2024

CIRCULAR 00008

JUNIO - JULIO 2024

VALOR DEL MES: PERSEVERANCIA / AMOR

Testimonio Paco Z PATRONATO_Valencia_24.pdf

Presentación de apoyo de una vćitima educadora del terrorismo en España

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Presentación con todos los contenidos esenciales sobre el filósofo alemán Friedrich Nietzsche para 2 de Bachillerato.

Presentación Revistas y Periódicos Digitales

En esta presentación, se pueden diferenciar distintas revistas y periódicos digitales.

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestando

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

ORDENAMOS NUMEROS PARA NIÑOS DE 1ER GRADO

El fundamento del gobierno de Dios. El amor

El fundamento del gobierno de Dios es la Ley de Dios que expresa su amor.

Conocemos la ermita de Ntra. Sra. del Arrabal

Aquí te presentamos información y varias actividades para que conozcas la ermita de Ntra. Sra. del Arrabal en Laguna de Negrillos.

Último (20)

Asistencia Tecnica Cultura Escolar Inclusiva Ccesa007.pdf

Asistencia Tecnica Cultura Escolar Inclusiva Ccesa007.pdf

Asistencia Tecnica Cartilla Pedagogica DUA Ccesa007.pdf

Asistencia Tecnica Cartilla Pedagogica DUA Ccesa007.pdf

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

El Liberalismo económico en la sociedad y en el mundo

El Liberalismo económico en la sociedad y en el mundo

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

DELITOS INFORMATICOS

- 1. LOS DELITOS INFORMATICOS. En el constante progreso o evolución que ha tenido la tecnología en los últimos años se crean distintas formas de delinquir ante la sociedad con diferentes dispositivos ya seas Computadores, celulares, tabletas, USB, etc. Los delitos informáticos no se asemejan a los tradicionales ya que son más fáciles de desarrollar debido a la constante falsificación de identidades para robar otras; Las personas toman esto como una falta de responsabilidad ante el uso de medios y de redes. Se le llama delito informático a todo aquel delito o antijurídica de cada persona delinquiendo ante la sociedad ya sean desde menores de edad a mayor de edad. LEY QUE CASTIGA LOS DELITOS INFORMATICOS EN COLOMBIA. Desde el 2009 Colombia castiga a toda Aquella persona que recurra ilegalmente a toda información confidencial que esta almacenada ya sea en una UBS, correo electrónico, disco duro, etc. Así lo dice la ley 1273 denominada “de la Protección de la información y de los Datos’’. Desde el 2009 Colombia castiga a toda Aquella persona que recurra ilegalmente a toda información confidencial que esta almacenada ya sea en una UBS, correo electrónico, disco duro, etc. Así lo dice la ley 1273 denominada “de la Protección de la información y de los Datos’’. TIPOS DE DELITOS INFORMATICOS. -Sexting: Es cuando alguien se toma una foto poco apropiada y la envía vía internet u otros medios. -Phishing: Es un delito cibernético por el cual se invita a personas a paginas invitándolas a participar en sorteos, rifas etc.., en las cuales las engañan para actualizar datos y usarlos así para falsificar y extorsionar a esas personas. -Pedófilo: Es un individuo muestra deseo sexual hacia la pornografía infantil; No solo incurriendo a las fotografías o contenido si no también publicándolas al público. -Ciberacoso: Es un tipo de agresión Psicológica en la cual esta se hace vía Internet, celular, y otros medios. En la Cual se envían mensajes e imágenes tratando de intimidar a la otra persona desconociendo su identidad.

- 2. DELITOS INFORMATICOS CONCEJOS PARA NO INCURRIR EN ESTOS DELITOS INFORMATICOS Relacionados con su equipo: Actualice regularmente su sistema operativo y el software instalado en su equipo, poniendo especial atención a las actualizaciones de su navegador web. -Instale un Antivirus y actualícelo con frecuencia. Relacionados con la navegación: -Ponga contraseñas seguras. -Navegue en redes de confianza -No publique contenido que pueda Dañar la integridad de la persona Entre otros. KARLA DAYANA PEREZ 10-04 IMPORTANCIA DE INFORMACION AL RESPECTO. La necesidad de información al respecto es para que nosotras como estudiantes estar informadas de cualquier tipo de actitud sospechosa en cualquier red social utilizada en la actualidad. Para estar informadas de cualquier delito existen las TIC que nos ayudan a conocer información al respecto. Que son las TIC? Son las Tecnologías de la información y de la comunicación; Es un conjunto de herramientas, soportes y canales para el tratamiento y acceso a la información. Constituyen nuevos soportes y canales para dar forma, registrar, almacenar y difundir contenidos informacionales. : http://www.monografias.com/trabajos67/tics/ tics.shtml#ixzz3zu2GHY8a