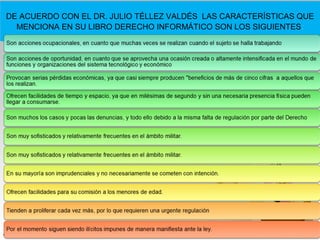

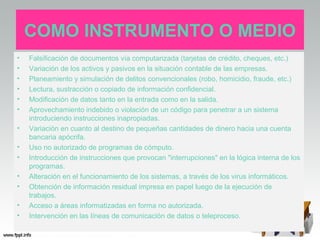

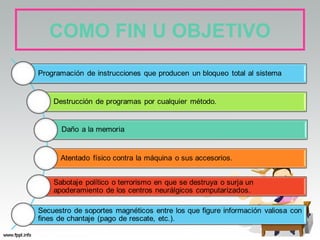

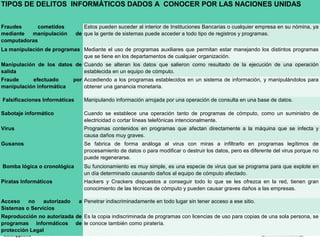

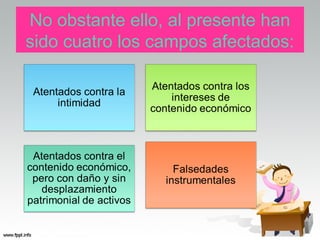

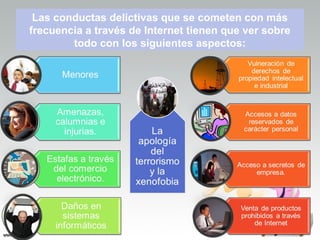

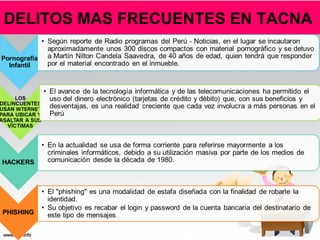

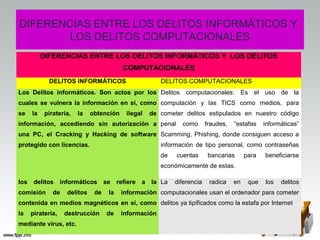

El resumen describe los delitos informáticos y clasificaciones propuestas por Julio Téllez Valdés. Se definen los delitos informáticos como aquellos cometidos mediante operaciones ilícitas realizadas a través de Internet o que tienen como objetivo destruir y dañar ordenadores, medios electrónicos y redes. Téllez Valdés clasifica los delitos informáticos según sean el instrumento o medio utilizado y según su fin u objetivo. También se mencionan los tipos de delitos informáticos dados a conocer por las