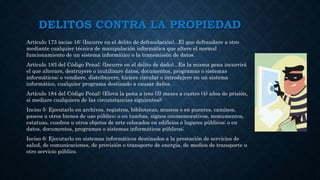

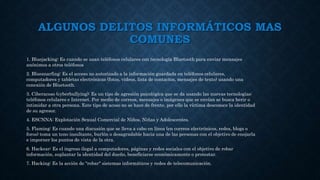

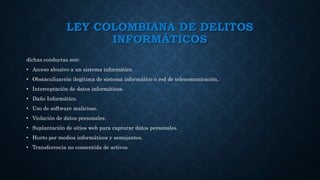

Este documento trata sobre los delitos informáticos. Define qué son los delitos informáticos y la ciberdelincuencia, y explica algunos crímenes específicos como el sabotaje informático, la piratería informática y el robo de identidad. También cubre temas como la ley de delitos informáticos en Colombia, qué es un hacker y algunos delitos informáticos comunes.