Evidencia 3 sandra jaramillo

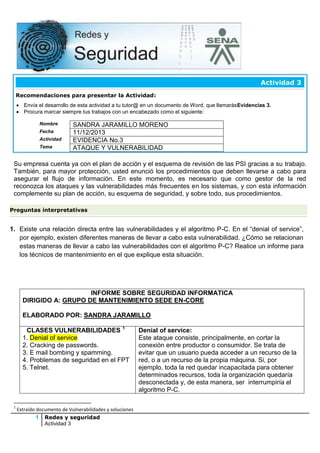

- 1. Actividad 3 Recomendaciones para presentar la Actividad: Envía el desarrollo de esta actividad a tu tutor@ en un documento de Word, que llamarásEvidencias 3. Procura marcar siempre tus trabajos con un encabezado como el siguiente: Nombre Fecha Actividad Tema SANDRA JARAMILLO MORENO 11/12/2013 EVIDENCIA No.3 ATAQUE Y VULNERABILIDAD Su empresa cuenta ya con el plan de acción y el esquema de revisión de las PSI gracias a su trabajo. También, para mayor protección, usted enunció los procedimientos que deben llevarse a cabo para asegurar el flujo de información. En este momento, es necesario que como gestor de la red reconozca los ataques y las vulnerabilidades más frecuentes en los sistemas, y con esta información complemente su plan de acción, su esquema de seguridad, y sobre todo, sus procedimientos. Preguntas interpretativas 1. Existe una relación directa entre las vulnerabilidades y el algoritmo P-C. En el “denial of service”, por ejemplo, existen diferentes maneras de llevar a cabo esta vulnerabilidad. ¿Cómo se relacionan estas maneras de llevar a cabo las vulnerabilidades con el algoritmo P-C? Realice un informe para los técnicos de mantenimiento en el que explique esta situación. INFORME SOBRE SEGURIDAD INFORMATICA DIRIGIDO A: GRUPO DE MANTENIMIENTO SEDE EN-CORE ELABORADO POR: SANDRA JARAMILLO CLASES VULNERABILIDADES 1 1. Denial of service 2. Cracking de passwords. 3. E mail bombing y spamming. 4. Problemas de seguridad en el FPT 5. Telnet. 1 Extraído documento de Vulnerabilidades y soluciones 1 Redes y seguridad Actividad 3 Denial of service: Este ataque consiste, principalmente, en cortar la conexión entre productor o consumidor. Se trata de evitar que un usuario pueda acceder a un recurso de la red, o a un recurso de la propia máquina. Si, por ejemplo, toda la red quedar incapacitada para obtener determinados recursos, toda la organización quedaría desconectada y, de esta manera, ser interrumpiría el algoritmo P-C.

- 2. Tipos de producir el denial of service Consumo de recursos escasos Destrucción o alteración de información de configuración Destrucción o alteración física de los componentes de la red. CONSUMO DE RECURSOS:Es entendido que los computadores requieren recursos que son limitados, como el ancho de banda, espacio en memoria, disco duro, etc. Estos ataques funcionan bloqueando o reduciendo significativamente tales recursos recursos como: Conectividad o SYN flood. o Deny of service UDP o Bombing o Virus scrip DESTRUCCIÓN O ALTERACIÓN DE LA INFORMACIÓN o Modificaciones de direcciones IP a través de dispositivos de red (router, servidores etc) DESTRUCCIÓN O ALTERACIÓN FÍSICA DE LOS COMPONENTES o Cualquier daño en los componentes físicos (router, servidores etc) de la red. solo personal calificado puede acceder a estos componentes RECURSOS FISICO Y LOGICOS DEL SISTEMA SURCURSAL CANTIDAD NOMBRE 1 2 4 4 1 SERVIDOR ADMINITRADOR DE DATOS SERVIDOR DE RESPALDO SERVIDOR WEB SERVIDOR E-MAL SERVIDOR SISTEMA DE SEGURIDAD (ALARMA DE INCEDIOS, HURTO FISICO, ACTUDORES PARA ABRIR Y CERRAR PUERTAS, CAMARA DE VIGILANCIA, CENTRAL TELEFONICA (PBX)) SWITCH ROUTERS ACCESS POINT MODEMS COMPUTADORAS SEDE PRINCIPAL EN-CORE 6 6 12 4 12 RIESGO IMPORTANCIA R 10 10 9 9 10 W 10 10 9 9 10 TOTAL RIESGO R*W 100 100 81 81 100 8 8 10 6 10 7 7 10 6 10 56 56 100 36 100 Rta/:Como se sabe el denial of service es interrumpir la comunicaciónentre el productor y el consumidor y para esto los crackers pueden usar varios métodos tales como utilizar correo basura, saturar el ancho de la banda, usar gusanos para consumir el espacio en los PC tanto del productor como del consumidor, utilizando virus, etc. Es por esto que debemos estar atentos y utilizar las herramientas que detectan estos ataques para evitarlos, denegando servicios en áreas específicas e implantando controles de seguridad.. 2 Redes y seguridad Actividad 3

- 3. En cuanto consumo de recursos de conectividad o SYN flood. o Deny of service UDP o Bombing o Virus scrip Afecta recursos lógicos que desestabilizan la red y la vuelve vulnerable (SEGÚN TABLA ANTERIOR); Servidor administrador de datos Servidor de respaldo Servidor web Servidor e-mal Switch Routers Access point Modems Computadoras Según los tipo de alteraciones Interrupción Intercepción Modificación Producción Como se alteraría el algoritmo p-c ALTERACION RECURSO AFECTADO SERVICIO FISICO Tipos de recursos Físicos Lógicos Servicios NOMBRE CAUSA EFECTO PROGRAMAS DE SISTEMA OPERATIVO COMPUTADORES HACKER ALTERO ESTOS PROGRAMAS POR ALTERACION DE PUERTOS, Y CONGESTION DE ANCHO DE BANDA IMPIDE UTLIZACION DE RECURSOS CAUSA NO UTILIZACION DE RECURSOS MINIMOS. NO FUNCIONA LOS COMPUTADORES ADECUADAMENTE EN CUANTO ACCESO DE BASES DE DATOS EFECTO SE INSTALO UN VIRUS QUE PERMITE LIBERACION DE LOS PUERTOS Y LIBRE ACCESO A ARCHIVOS METODO BOMBING SE INFILTRO UN SOFTWARE DUPLICAR PAQUETES PING Y SATURA LA RED PERMITE ACCESO A LA CORRESPONDECIA TANTO INTERNA Y EXTERNA Y MANJO DE BSES DE DATOS INTERRUPCCION ALTERACION PRODUCCION RECURSO AFECTADO SERVICIO NOMBRE LOGICO BASE DE DATOS DE LOS CLIENTES 3 Redes y seguridad Actividad 3 CONGESTION TRAFICO DE REDES MANTENER CONGESTIONADO EL SISTEMA PARA GENERAR DAÑOS Y PERJUICIIO EN LA PRODUCCION

- 4. 2. “Toda herramienta usada en la administración de una red, es potencialmente maligna y potencialmente benigna”. Interprete esta afirmación y agregue, a su manual de procedimientos, una cláusula en la que haga pública esta observación. Tenga en cuenta la división de puestos de trabajo explicada en unidades anteriores. Identificación de tipos de ataques: (pasivos o activos) a. Pasivos: Se observa solo los datos sin alterarlos b. Activos: Modifica y afecta la información MANUAL DE PROCEDIMIENTOS QUE PROPUCE EN LAS ANTERIORES SECIONES ESTA ESTE ITEM RESALTADO DE AMARILLO Procedimiento de Control de cuentas Procedimiento Otorgar o retirar: el acceso de personas a las tecnologías de información y como se controla el mismo. Incluyendo derechos y permisos sobre los ficheros y datos a los usuarios. Procedimiento de definir perfiles de trabajo. Autorización y control de la entrada/salida de las tecnologías de información. Gestionar las claves de acceso considerando para cada nivel el tipo de clave atendiendo a su longitud y composición, la frecuencia de actualización, quién debe cambiarla, su custodia, etc. Realización de copias de respaldo, según el régimen de trabajo de las áreas, de forma que las copias se mantengan actualizadas, y las acciones que se garanticen el acceso de información y el compartimiento de esta según el nivel confidencialidad. Procedimiento control del tráfico de red: Obtener información referente a la anomalía en la utilización de programas no autorizados. o Almacenamiento y análisis de registros de auditoria, especificando quien lo realiza y con qué frecuencia o El monitoreo de los puertos en la red: idéntica la habilitación de los puertos y su funcionalidad Identificación de tipos de ataques: (pasivos o activos) o Pasivos: Se observa solo los datos sin alterarlos o Activos: Modifica y afecta la información. Esto se puede detectar a través de software de monitoreo o programa que propuse en el foroPRTG Network Monitor – Funcionalidades (Monitoreo de red ). cubre el resaltado en amarrillo del manual de procedimiento : Más de 190 tipos de sensores cubren todos los aspectos de monitoreo de red Supervisión del tiempo de funcionamiento y periodos de inactividad (uptime / downtime) Monitorización del ancho de banda utilizando SNMP, WMI, NetFlow, sFlow, jFlow, packetsniffing Monitoreo de aplicaciones Monitoreo web Monitoreo de servidores virtuales 4 Redes y seguridad Actividad 3

- 5. Monitoreo de SLA (acuerdo de nivel de servicio) Monitorización QoS (Calidad de servicio, por ejemplo para monitorizar VoIP) Monitoreo ambiental Monitorización de LAN, WAN, VPN, y sitios distribuidos Registro extenso de eventos (Extensiveeventlogging) Soporte de IPv6 Monitoreo sin agentes (agentes opcionales (remoteprobes) permiten una monitorización incluso más detallada) Pero es benignoporque me indica anormalidades de la red y se puedes predecir un ciber ataque, Maligno por que otros crakers puede conocerlo y lo puede acceder a las información portal razón el administrador encargado de conocer bien este software y genera políticas de restricción a través de los servidores para que intervengan los crakers no intervenga en este proceso. Dobles políticas. Proteger Software de monitoreo y utilización monitoreo del servidor para protegerlo el software de Por otra parte toda herramienta usada en la administración es por defecto benigna por que utiliza una serie de herramientas se puede robustecer la seguridad de la red. Resaltarque dichas herramientas pueden beneficiar nuestro proceso, de igual forma, pueden causar perjuicios ya que los crakers pueden conocer la funcionalidad de dichas herramientas y utilizarlas en nuestra contra y de causar lesiones parciales o totales en seguridad de la red y extraer información. Preguntas argumentativas 1. Los logísticos de las actividades de la empresa son INDISPENSABLES para el diagnóstico de la seguridad de la red. ¿Cuáles logísticos considera usted prioritarios para el problema de email bombing, spamming y el “denial of service”? Justifique su elección. En los ítem anteriores un de los tipos de generar el denial of service es el consumo de de recursos y entre esto están Bombing y spamming Tipos de producir el denial of CONSUMO DE RECURSOS:Es entendido que los service computadores requieren recursos que son limitados, como el ancho de banda, espacio en memoria, disco Consumo de recursos escasos duro, etc. Estos ataques funcionan bloqueando o Destrucción o alteración de reduciendo significativamente tales recursos recursos información de configuración Destrucción o alteración física de como: Conectividad los componentes de la red o SYN flood. o Deny of service UDP o Bombing y spamming o Virus scrip 5 Redes y seguridad Actividad 3

- 6. EL Email bombing Consiste en enviar varias veces el mismo mensaje a un usuario, y Consiste en enviar un mensaje a miles, e incluso, millones de usuarios. el spamming Una de la maneras de controlar este ataque es colocando un servidor web y de e-mail(ver tabla siguiente) y serán controlados con logísticos como2: Identificación del origen del spamming y del bombing, para evitar el acceso de estos paquetes a la red. Usar programas que lean información de los mails para detectar si sonspam y eliminarlos. Identificar los sitios de los que se genera el spamming, y comunicarles el evento a los dueños del sitio. NUNCA responder o hacer un forward de un spam. RECURSOS FISICO Y LOGICOS DEL SISTEMA SURCURSAL CANTIDAD NOMBRE 1 SERVIDOR ADMINITRADOR DE DATOS SERVIDOR DE RESPALDO SERVIDOR WEB SERVIDOR E-MAIL SEDE PRINCIPAL EN-CORE 2 4 4 RIESGO IMPORTANCIA R 10 W 10 10 9 9 10 9 9 TOTAL RIESGO R*W 100 100 81 81 Rta/:Verificar Un logístico sobre el flujo tráfico y volumen de correo transportado (que a ingresado). Si existe un aumento de tráfico y volumen no normal (se utiliza las tablas de estadística) Un logístico sobre los últimos programas que ha sido instalados por defecto o por los usuarios. Y analizar su origen (rastreo IP) y si son instalados y se demuestra que son perjudiciales para la red (eliminarlos). Pero si es un software que es útil (es decir, sirve para un análisis de producción generar las políticas de seguridad. En este punto se recomienda software legal) Extraerun logístico sobre las conexiones de red activadas(registros de puertos entrada y salidas) y que equipos están conectados a tales puertos en todo el proceso del día ( 24horas.) detección de ip no autorizadas. Realizar logístico pendiente de los informes que realizan los programas de chequeo de back up autorizados para detectar si existió extracción de información no autorizada para tomar las medidas necesarias y evitar inconvenientes con este tipo de ataques. 2 Extraído documento de Vulnerabilidades y soluciones 6 Redes y seguridad Actividad 3

- 7. 2. ¿Qué tan útiles o perjudiciales pueden ser los demonios en su red? Realice un informe en el que explique por qué se deben instalar demonios en el sistema de comunicación de la empresa, cuáles y por qué. MODOS DE ATAQUES : 1. Denial of service 2. Cracking de passwords. 3. E mail bombing y spamming. 4. Problemas de seguridad en el FPT 5. Telnet. (DEMONIO) y otros Los demonios son muy prácticos ya que se eliminan en segundo plano, y no tiene interfaz gráfica para comunicarse con el usuario. Como idea principal se encarga de ofrecer procesos y servicios de manera silenciosa y no permite la interacción del usuario al momento de ser alterados por este. Estos programas residentes en memoria son módulos del antivirus que se encargan de impedir la entrada del cualquier virus y verifican constantemente operaciones que intenten realizar modificaciones por métodos poco frecuentes. Estos, se activan al arrancar el ordenador y por lo general es importante que se carguen al comienzo y antes que cualquier otro programa para darle poco tiempo de ejecución a los virus y detectarlos antes que alteren algún dato. Según como esté configurado el antivirus, el demonio (como se los conoce en el ambienteUnix) o TSR (en la jerga MS-DOS / Windows), estará pendiente de cada operación de copiado, pegado o cuando se abran archivos, verificará cada archivo nuevo que es creado y todos los downloads de Internet, también hará lo mismo con las operaciones que intenten realizar un formateo de bajo nivel en la unidad de disco rígido y, por supuesto, protegerá los sectores de arranque de modificaciones. Los demonios suelen tener las siguientes características: No disponen de una "interfaz" directa con el usuario No hacen uso de la entradas y salidas estándar para comunicar errores o registrar su funcionamiento, sino que usan archivos del sistema en zonas especiales (/var/log/ en los UNIXmás modernos) Los demonios que se podrían instalar serian: ARGUS Su importancia radica en la auditoria que realiza al trafico IP, estableciendo rutas de navegación y/o conexión, con lo cual se prueba la fiabilidad del sistema. Si se ejecuta como un demonio, escucha directamente la interfaz de red de la máquina y su salida es mandada bien a un archivo de trazas o a otra máquina para allí ser leída. TELNET: Se maneja cuando un ordenador mediante la utilización de protocolos TCP/IP , permite a los usuarios comunicarse como aplicaciones como correo electrónico, Telnet, WWW, FTP.) En otras palabras Telnet es un demonio que nos permite tener acceso de terminal a un sistema. A través del demonio telnet, se crea una conexión entre 7 Redes y seguridad Actividad 3

- 8. cliente y servidor que sirve para transferir información, solo que el login y el passwords para acceder al sistema es hecho automáticamente por el demonio. SYSLOGD: CRON Este tiene como funcionalidad la de generar informes sobre el funcionamiento de la máquina para lo cual recibe mensajes de las diferentes partes del sistema (núcleo, programas...) y los envía y/o almacena en diferentes localizaciones, tanto locales como remotas, siguiendo un criterio definido de configuración CRON: es un demonio (servicio) y como tal: Solo requiere ser iniciado una vez Generalmente se inicia en el arranque del sistema a través del demonio init El demonio de “cron” es “crond” En la mayoría de las distribuciones este servicio se instala automática. Como se define en las páginas del manual (man cron) cron es un demonio que ejecuta comandos programados. Permite a usuarios del S. O. Linux/Unix ejecutar automáticamente comandos o shell-scripts (secuencia de comandos) a una hora y/o fecha específica. Generalmente se utiliza para realizar tareas administrativas, como respaldos, pero puede utilizarse para ejecutar cualquier tarea. Preguntas propositivas 1. Seleccione las herramientas que considere necesarias para usar en su red de datos, que permitan generar un control de acceso. Tenga en cuenta que estas herramientas seleccionadas deberán ir incluidas en el manual de procedimientos. Por esta razón, cree el procedimiento de uso de cada una de las herramientas seleccionadas. 1. 2. 3. 4. 5. 3 Tcp- wrapper Netlog Argus TcpDump SATAN Manual de seguridad de redes 8 Redes y seguridad Actividad 3 Herramientas de control de accesos.3 6. ISS 7. Courtney 8. Gabriel 9. Nocol 10. TcpList

- 9. Tcp- wrapper: Este software público es la de restringir la conexión de sistemas nodeseados a servicios de nuestra red. Algo muy importante de este programa es que permite dejar una traza(huella) de lasconexiones hechas en la red, tanto a servicios admitidos como no admitidos, indicando el servicio al que se intentó acceder y la máquina que intentóhacerlo. Procedimiento:El software está formado por un pequeño programa que se instala en el "/etc/inetd.conf". Una vez instalado, se pueden controlar los accesos mediante el uso de reglas y dejar una traza de todos los intentos de conexión tanto admitidos como rechazados (por servicios, e indicando la máquina que hace el intento de conexión). Netlog: Estos ataques se les llama también “SATAN” o “ISS” y consiste en hacer ataques Muy rápidos Con intervalos de tiempos cortos De forma repetida Si accede al sistema posiblemente se reporta un ingreso ilegal, pero en realizar se realizaron 10 ingresos Es un conjunto de programas como: TCPlogger: UDPlogger:. ICMP Etherscan: Nstat: Los archivos que generan TCPlogger y UDPlogger: detectan ataques tipo SATAN O ISS. ICMP:Estos programas pueden guardar 9 Redes y seguridad Actividad 3 Con este paquete podemos : Monitorear Filtrar peticiones entrantes a distintos servicios TCP-IP, como: SYSTAT, FINGER, FTP, RLOGIN, RSH, REXEC, TFTP, TALK. TCPlogger: Genera Trazas protocolo TCP Veamos un pequeño ejemplo de un archivo originado por este programa: 04/25/95 14:23:50 6C016A00 arapaima.uc3m.es 1153 -> acme telnet 04/25/95 14:29:50 4D444600 elrond 3865 ->acmesmtp UDPlogger: Genera Trazas protocolo UDP. Veamos un pequeño ejemplo de un archivo originado por este programa: 10/23/95 11:25:04 0 10/23/95 11:25:05 0 d.root-servers.net domain -> acme domain elrond 1659 -> acme domain ICMP: Se encarga de trazar el tráfico de icmp. Veamos un pequeño ejemplo de un archivo originado por este programa: 10/23/95 11:24:08 0elrond-> acme portunreach 10/23/95 11:25:05 0 ES-s3.dante.bt.net -> acme hostunreach 10/23/95 11:25:05 0 elrond ->acmeportunreach Hay tráfico en portunreach Etherscan: Monitorea los protocolos y el archivo que hizo uso de dicho protocolo. Nstat: Detecta cambios en la red, y da información sobre los periodos de tiempo (tener estadística).

- 10. su información en ASCII o en formato binario.En este segundo caso, el programa dispone de una herramienta (extract) que permiteconsultar los archivos de trazas dándole patrones de búsqueda, como puede ser el tráfico desde una red concreta, los intentos de conexión a puertos específicos, etc. Esta herramienta que originariamente fue diseñada para obtener estadísticas de uso de varios protocolos, se puede utilizar para detectar cambios en los patrones deuso de la red, que nos puedan hacer sospechar que algo raro está pasando en la misma. Esta herramienta viene acompañada por dos utilidades que nos permiten analizar SATAN Monitorea la conectividad de las máquinas en Una de las ventajas de SATAN frente a otros la red. paquetes, es que utiliza una interfaz de WWW Detecta fallos o brechas de seguridad. (como Mosaic, Netscape,..), va creando una Visualización de resultados a través de base de datos de todas las máquinas navegadores. chequeadas y las va relacionando entre ellas (de Identifica la vulnerabilidad en una máquina, y forma que si encuentra una máquina insegura, y lo muestra. chequea otra máquina que está relacionada con Califica el grado de vulnerabilidad como baja, ésta, automáticamente esta segunda quedará media y altamente insegura. marcada también como insegura).. Explica los fallos encontrados. Procedimiento: Para poder compilar y ejecutar Da a conocer la topología en uso. SATAN basta con poseer la versión 5 de perl y un visualizador de WWW. 2. De la misma manera que en el caso anterior, seleccione las herramientas que usará para chequear la integridad de su sistema y realice el procedimiento de uso de cada una de ellas. Herramientas que chequean la integridad del sistema.4 Que permiten chequear la integridad de nuestros archivos y, en caso tal de que hayan sido modificados, nos alerta sobre dichas modificaciones, al igual que lo hace con programas “ sospechosos” que se puedan estar ejecutando en nuestra red. 1. Cops 8. Lsof 9. Cpm Tiger 10. Ifstatus Crack 11. Osh 4. Tripwire 12. Noshell 5. Chkwtmp 13. Trinux 6. Chklastlog 7. Spar 4 Vulnerabilidad y soluciones 10 Redes y seguridad Actividad 3

- 11. TIGER Una vez chequeado el sistema, se genera un archivo con toda la información recogida por el programa. PROCEDIMIENTO:Tiger dispone de una herramienta (tigexp) que recibe como parámetro dicho archivo y da una serie de explicaciones adicionales de cada línea que generó el programa anterior. El programa viene con un archivo de configuración donde es posible informarle qué tipo de chequeo se quiere realizar. Podemos comentar las operaciones más lentas y ejecutar éstas de forma menos continuada, mientras que las más rápidas pueden ser ejecutadas más frecuentemente. Chequea ámbitos de seguridad de nuestro sistema. Configuración completa del sistema. Archivos. Trazos de búsquedas. Login y Password. Configuración de los usuarios. Revisión de servicios. Comprobación de archivos binarios CRACK:. Este archivo permite “forzar” las contraseñas de los usuarios, para medir el grado de complejidad de las mismas. El archivo genera un diccionario y una serie de reglas que le ayudan a generar passwords comunes. Como en este caso está siendo usado para chequear la seguridad del sistema. PROCEDIMIENTO: Para ello, usa el algoritmo de cifrado (DES) utilizado por el sistema UNIX y va comprobando a partir de reglas y de diccionarios las passwords que se encuentran en el archivo de contraseñas, creando un archivo con todos los usuarios y palabras descubiertas. Se realiza una serie de pasadas sobre el archivo de contraseñas, aplicando la secuencia de reglas que se especifique. Estas reglas se encuentran en dos archivos (gecos.rules y dicts.rules) y pueden ser modificadas utilizando un lenguaje bastante simple. Para una mayor efectividad pueden utilizarse diccionarios complementarios (existen en gran diversidad servidores ftp) en diferentes Idiomas y sobre diversos temas. Revisión de servicios. Generar un barrido periodo del programa CRACK Notificar a los usuarios sobre cambios de contaseñaperiódicamente en riesgo estimado de un hackeo 11 Redes y seguridad Actividad 3

- 12. TRIPWIRE Esta herramienta avisa al administrador de cualquier cambio o alteración de archivos en la máquina (incluido binarios). Detecta posibles modificaciones en el sistema de archivos. Revela modificaciones no autorizadas o malintencionadas. . 12 Redes y seguridad Actividad 3 PROCEDIMIENTO: El programa crea una base de datos con un identificador por cada archivo analizado y puede comparar, en cualquier momento, el actual con el registrado en la base de datos, avisando ante cualquier alteración, eliminación o inclusión de un nuevo archivo en el sistema de archivos. Esta herramienta debería ser ejecutada después de la instalación de la máquina con el objeto de tener una "foto" de los sistemas de archivos en ese momento y puedeser actualizada cada vez que añadimos algo nuevo. Dispone de un archivo de configuración que permite decidir qué parte del sistema de archivos va a ser introducida en la base de datos para su posterior comprobación.