Guia 1diana

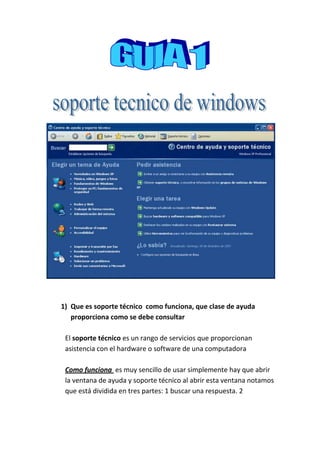

- 1. Que es soporte técnico como funciona, que clase de ayuda proporciona como se debe consultar<br />El soporte técnico es un rango de servicios que proporcionan asistencia con el hardware o software de una computadora<br />Como funciona es muy sencillo de usar simplemente hay que abrir la ventana de ayuda y soporte técnico al abrir esta ventana notamos que está dividida en tres partes: 1 buscar una respuesta. 2 preguntar a alguien 3. Información de Microsoft y el primero se divide en 6 <br />Windows fundamentos: podemos encontrar preguntas o respuestas más fundamentales sobre nuestro equipo Windows y algunos componentes principales <br />Seguridad y mantenimiento: este encontramos temas relativos sobre seguridad y mantenimiento de nuestro equipo<br />Ayuda en pantalla de Windows: en este simplemente nos ayuda en pantalla de Microsoft para esto se necesita enlace a internet<br />Índice: en esta se encuentra una lista general de ayuda de Windows vista<br />Solucionador de problemas: aquí encontramos una rápida respuesta de los problemas que se pueden presentar en el uso de Windows como internet, correo electrónico entre otros<br />Novedades: se da un repaso a las novedades de Windows en la cual encontramos un enlace de opciones y si impulsamos vamos a un menú contextual que se puede imprimir un tema de ayuda, elegir el tamaño de texto<br />Qué clase de ayuda proporciona En general, el servicio de soporte técnico sirve para ayudar a resolver los problemas que puedan presentárseles a los usuarios, mientras hacen uso de servicios, programas o dispositivos.<br />Como se debe consultar para poderlo consultar es simplemente escribir en el cuadro de ayuda palabra o palabras que queremos buscar, luego de esto nos mostrara una lista con los artículos relacionados con el tema que se busco luego impulsamos el tema de mas interés y en la ventana que muestra da toda la información interesada<br /> <br />Dado a la cantidad de quot; bichitosquot; (malware) que están surcando el espectro en Internet, es recomendable ser cuidadoso al navegar y bajar archivos o correos electrónicos. Si seguimos algunas pautas, tendremos nuestro equipo libre de malware (código malicioso - malicius software).Para empezar, el equipo siempre tiene que tener activado el firewall. Esto cerrara todas las puertas que no sean necesarias para acceder a servicios en Internet. Recordar que el firewall o bastion reduce la superficie de ataque, ya que solo los puertos habilitados son los publicados.Por otra parte, el antivirus es esencial. Un software que detecte en tiempo real los virus que intenten infectar la PC, hace a la salud de nuestro ordenador. Es importante que el antivirus tenga detección temprana de spyware (virus espías) y virus.Las actualizaciones de Microsoft, son otra herramienta esencial para proteger nuestra PC. Microsoft publica las actualizaciones, pero si no las implementamos, en un futuro, un virus puede aprovecharse de la vulnerabilidad y poner en riesgo en nuestro equipo. Este tipo de actualización hace a la pro actividad de la salud del ordenador.Dentro de las herramientas que podemos bajar y usar tenemos: Microsoft Windows Defender y MS Remove Tool Kit.El Microsoft Windows Defender se los recomiendo, ya que es un excelente anti-spyware y a su vez permite verificar y validad que servicios y aplicativos corren en nuestra PC. Puede ayudar a proteger su equipo frente a amenazas de la seguridad, como los virus que se propagan a través de Internet o de otras redes. Examine los temas de esta sección para informarse de la configuración más segura para un equipo, las prácticas recomendadas que debería seguir y los pasos básicos que puede llevar a cabo para mantener el equipo lo más seguro posible. Tambien tengamos en cuenta que existen diferentes programas que podemos utilizar para que nuestra PC funcione adecuadamente aquí les mostrare algunos tipos tales como:<br />* TIPOS DE PROGRAMAS QUE DEBEMOS TENER EN NUESTRA PC<br /> 1. Un antivirus.<br />2. Un antispyware<br />3. Un programa para eliminar huellas en Internet<br />4. Un programa que monitorice los puertos.<br />5. Un programa que monitorice los puertos<br /> <br />ANTIVIRUS: Los virus son programas que se introducen en nuestros ordenadores de formas muy diversas y que pueden producir efectos no deseados y nocivos. Una vez el virus se haya introducido en el ordenador, se colocará en lugares donde el usuario pueda ejecutarlos de manera no intencionada, ya que para que el virus actúe, es necesario que se ejecute el programa infectado o se cumpla una determinada condición. Es por esto por lo que en algunas ocasiones, los efectos producidos por un virus, se aprecian tiempo después de su ejecución.<br /> <br />Cuando un ordenador accede a Internet se comunica mediante unas quot; puertasquot; llamadas puertos de conexión. Existen 65.535 canales por donde los datos pueden salir o entrar en nuestro ordenador, de manera que alguien puede intentar una intrusión por cualquiera de esos puertos. En realidad no es tan fácil la intrusión porque si intentamos acceder a un ordenador por un puerto y éste no está escuchando (listening), será imposible. Pero Windows abre por defecto varios puertos que dejan nuestros ordenadores muy vulnerables.<br />2. Un antispyware: Cuando un ordenador accede a Internet se comunica mediante unas quot; puertasquot; llamadas puertos de conexión. Existen 65.535 canales por donde los datos pueden salir o entrar en nuestro ordenador, de manera que alguien puede intentar una intrusión por cualquiera de esos puertos. En realidad no es tan fácil la intrusión porque si intentamos acceder a un ordenador por un puerto y éste no está escuchando (listening), será imposible. Pero Windows abre por defecto varios puertos que dejan nuestros ordenadores muy vulnerables.<br /> <br />3. Un programa para eliminar huellas en Internet: El Spyware es un software espía creado con la finalidad de recoger información del usuario que lo tiene instalado y, en la mayoría de casos, sin que este usuario sea consciente de lo que está ocurriendo.Existen varios tipos de spyware, por lo que los podemos llamar según la función que realice su código malicioso:<br />- Adware<br />- Spyware<br />- Hijackers<br />- Dialers<br /> <br />4. Un programa que monitorice los puertos: Para conseguir información de nuestros equipos, no es necesario que se nos instale ningún spyware, simplemente al visitar determinadas Webs que tengan en su código Java,JavaScript, u otros lenguajes como éstos que tienen herramientas muy poderosas para saber datos nuestros, Otro programa muy interesante para navegar seguros es Proxomitron , que elimina código HTML malicioso impidiendo entre otras cosas la aparición las molestas ventanas de pop-ups, la ejecución de gusanos vía Web, y lo mejor de todo es que no necesita instalarse, por lo que no tocará nada de la configuración de nuestro equipo ni del registro.<br /> <br />5. Un programa que monitorice los puertos: Cuando accedemos a Internet en nuestro ordenador se abren conexiones con el exterior, y estas a su vez se establecen por un puerto determinado cada una.Conociendo los puertos de cada aplicación, podremos advertir cualquier anomalía inmediatamente, porque cuando nos infectamos con un troyano, éste debería abrir su correspondiente puerto y lo sabríamos porque el programa que monitoriza los puertos nos avisaría.<br />-Acceso directo: Accesos directos son archivos u objetos que apuntan a otras ubicaciones, dependiendo del Sistema operativo y el Sistema de archivos que soporte.<br />-activación del producto Microsoft: Debe activar un producto Microsoft para confirmar que cada copia del producto no se instala en más equipos de los permitidos en el contrato de licencia para el usuario final (CLUF) del software. El proceso de activación es totalmente anónimo y se puede realizar por teléfono, con un módem o a través de Internet.<br /> Activación automática de Windows: Windows cuenta con herramientas para actualizar nuestro sistema de forma automática (siempre que contemos con una conexión a internet) por lo tanto configuremos la actualización automática para que descargue todas las actualizaciones criticas y de seguridad de Windows. <br />Bandeja de sistemas: ofrece una serie completa de sistemas de dispensador de bandejas para alimentar bandejas a un sistema de pesaje y empaquetado. Se trata de unos sistemas de dispensador altamente eficaces, que pueden ser integrados fácilmente en líneas de pesaje y empaquetado, y que en cada caso individual se adaptan a las necesidades y condiciones de producción. <br />Barra de inicio: También llamada barra del menú inicio, es una barra incorporada a la barra de tareas del sistema operativo A esta se accede haciendo clic en el botón de Inicio. Esta definición se basará en la barra de inicio de Windows. <br />Carpetas: Una carpeta puede ser un programa, una foto, un documento del Word, una base de datos, etc. En nuestro disco duro hay cientos y cientos de archivos y si no estuvieran organizados de alguna manera sería un auténtico caos el manejo de estos. ¿Cómo se organizan entonces? Metiendo los archivos en carpetas. Así los programas de nuestro ordenador se almacenan en carpetas independientes pues estos constan de varios archivos<br />Componentes de Windows: Los componentes de Windows son todos los elementos, herramientas y aplicaciones que son traídos por el sistema operativo.<br />Escritorio: es un conjunto de software para ofrecer al usuario de una computadora una interacción amigable y cómoda. El software es una solución completa de interfaz gráfica de usuario ofrece iconos, barras de herramientas, e integración entre aplicaciones con habilidades como, arrastrar y soltar. <br />Inicio: El menú inicio es un elemento de la interfaz de usuario en la línea de productos Microsoft Windows, que funciona como punto central para el lanzamiento de aplicaciones y, adicionalmente, para colocar allí accesos directos de uso frecuente.<br />Mapa de caracteres: El Mapa de caracteres es una herramienta que está presente desde las primeras versiones de Windows y que nos puede resultar de una gran utilidad en muchos casos.<br />Mis documentos: Mis Documentos es el nombre de una carpeta especial, que es generalmente usada para almacenar todo tipo de documentos y configuraciones del usuario. <br />Mis sitios de red: Mis Sitios de Red es un componente de Windows que contiene un grupo de accesos directos a las computadoras, impresoras y otros recursos compartidos en una red. Los accesos directos son creados automáticamente en Mis Sitios de Red cada vez que se abre un recurso compartido de red, como una nueva impresora o una carpeta compartida.<br />Modo a prueba de fallo: En el modo a prueba de fallos o seguro, solo se cargan los controladores mínimos para que se inicie el sistema operativo, entre ellos un controlador VGA Standard de 16 colores en lugar del predeterminado de la tarjeta gráfica. No solamente sirve para diagnosticar problemas del ordenador sino que también permite instalar y desinstalar programas, modificar el registro y eliminar archivos, virus ó spyware que en el modo normal, por alguna razón, no podemos. Veréis que el aspecto del escritorio ha cambiado, ello es debido a la baja resolución.<br />Panel de control: El 'panel de control' es una parte de la interfaz gráfica de Windows que permite a los usuarios que vean, que manipulen ajustes y controles del sistema básico, tales como Agregar nuevo hardware, Agregar o quitar programas, Cuentas de usuario y opciones de accesibilidad. Aplaste adicionales pueden ser proporcionados por el software de terceros.<br />Papelera de reciclaje: es un área de almacenamiento donde se guardan archivos y carpetas previo a su eliminación definitiva de un medio de almacenamiento.<br />Proceso inactivo de sistemas: contiene uno o más kernel threads que ejecuta cuando ningún otro thread puede ser planificado en la CPU. Por ejemplo, cuando no hay ningún proceso ejecutándose o todos los procesos que están en este estado están siendo ejecutados en otras CPUs. En un sistema multiprocesador hay un thread para el estado inactivo asociado a cada CPU.<br />Propiedades de la pantalla: Utilidad del sistema operativo informático que nos ofrece la posibilidad de modificar los parámetros que rigen el monitor<br />Restaurar: Restaurar Sistema es una herramienta implementada principalmente en Windows ME Windows XP, Windows Vista y Windows 7 que permite devolver al computador a un estado anterior.<br />Service pack: Los programas denominados como Service Pack (o en la sigla en inglés SP) consisten en un grupo de parches que actualizan, corrigen y mejoran aplicaciones y sistemas operativos. Esta denominación fue popularizada por Microsoft cuando comenzó a empaquetar grupos de parches que actualizaban su sistema operativo Windows.<br />Ventana: En informática, una ventana es un área visual, normalmente de forma rectangular, que contiene algún tipo de interfaz de usuario, mostrando la salida y permitiendo la entrada de datos para uno de varios procesos que se ejecutan simultáneamente. Las ventanas se asocian a interfaces gráficas, donde pueden ser manipuladas con un puntero<br />