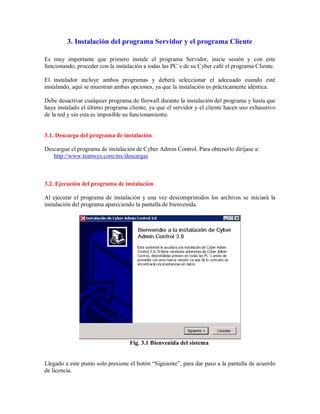

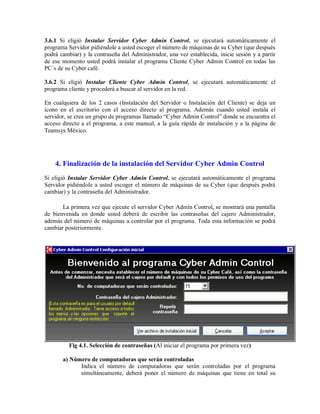

Este documento proporciona una guía rápida para la instalación del programa Cyber Admin Control, incluyendo los requisitos del servidor y cliente, los pasos para instalar ambos, y cómo resolver problemas de conexión. Explica cómo configurar el servidor, instalar el cliente en otras máquinas, y proporciona información de contacto de soporte técnico.