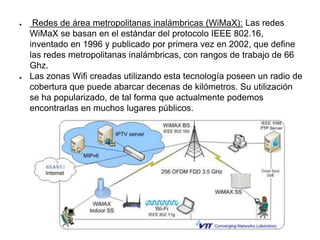

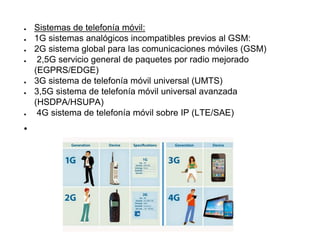

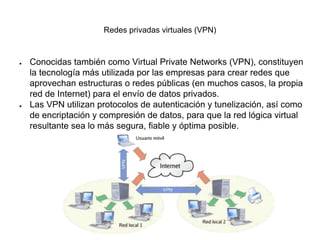

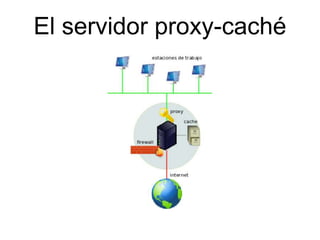

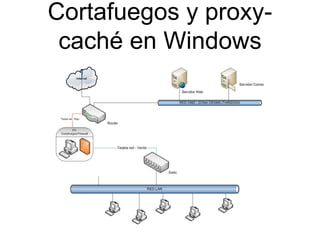

Este documento describe las diferentes tecnologías para conectar redes privadas a Internet, incluyendo conexiones por cable, fibra óptica, WiFi y telefonía móvil. También explica dispositivos de interconexión como repetidores, puentes y routers. Además, detalla medidas de seguridad como redes privadas virtuales, cortafuegos y servidores proxy-caché para controlar el acceso entre la red interna y Internet.