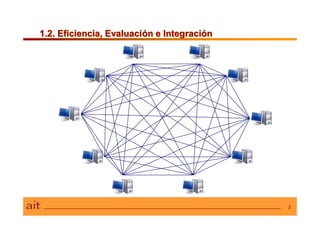

Este documento introduce los conceptos básicos de las redes de telecomunicaciones. Explica que una red de telecomunicaciones proporciona comunicación entre múltiples entidades de manera eficiente usando diferentes tecnologías. Describe los componentes clave de una red como acceso, conmutación, transmisión, señalización y gestión. También resume que Internet está constituida por la interconexión de múltiples redes que usan el mismo conjunto de protocolos de comunicación como TCP/IP.