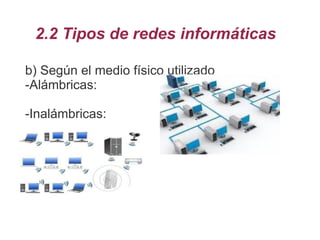

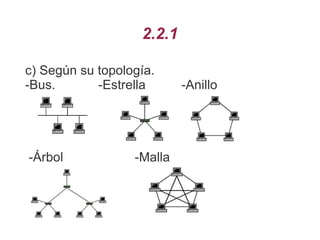

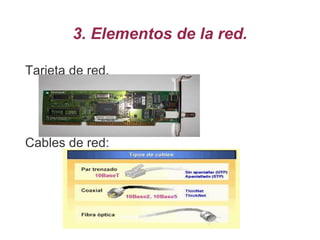

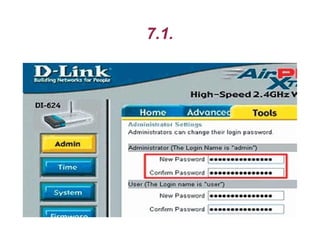

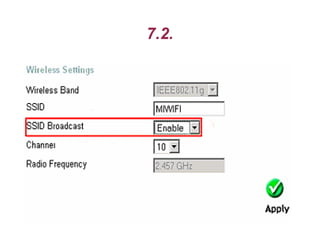

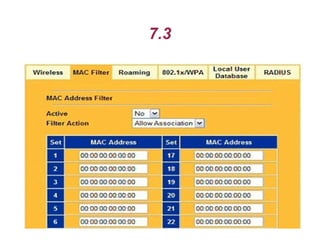

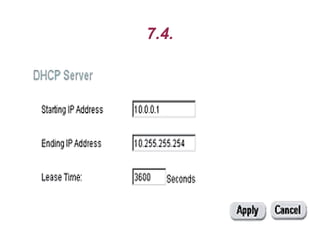

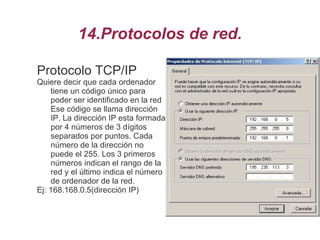

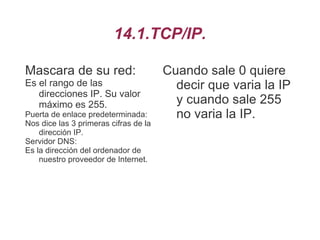

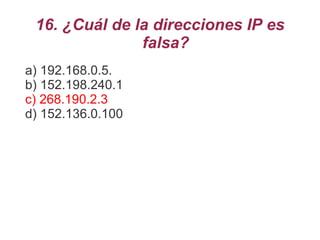

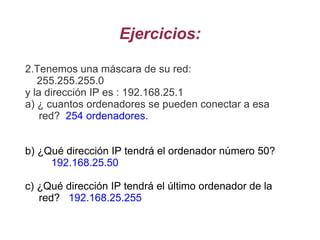

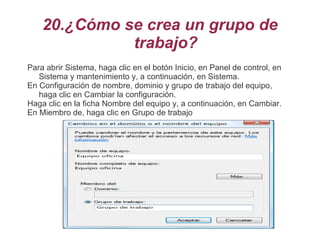

Este documento habla sobre las redes informáticas, incluyendo definiciones de diferentes tipos de redes, elementos clave como tarjetas de red, switches y routers. También cubre temas como redes inalámbricas, instalación de impresoras en red, virus informáticos, antivirus, cortafuegos, protocolos TCP/IP y DHCP. Finalmente, discute la creación de carpetas y grupos de trabajo compartidos.