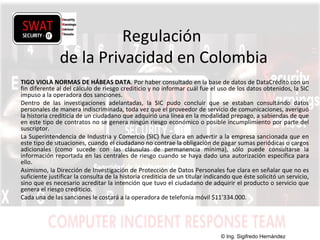

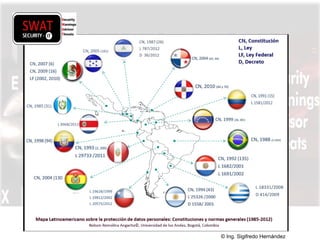

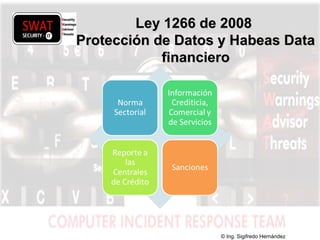

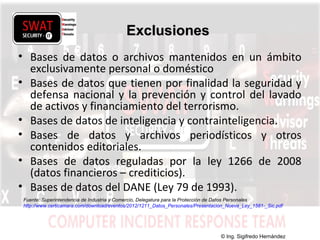

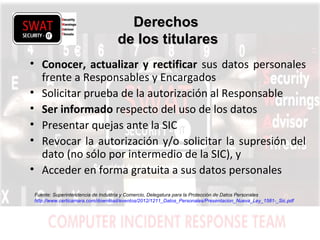

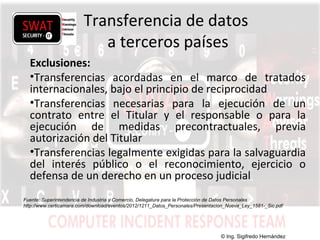

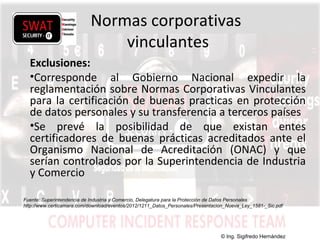

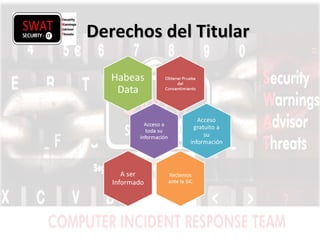

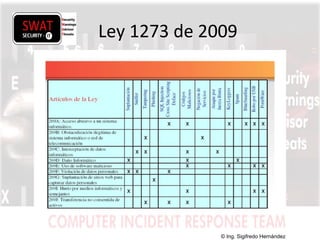

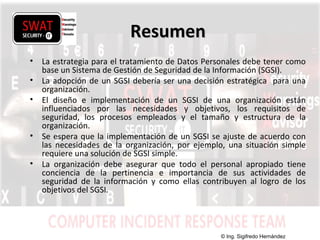

El documento aborda la regulación de la protección de datos personales en Colombia, enfatizando la Ley 1581 de 2012, que establece derechos y obligaciones tanto para los titulares de datos como para las entidades que los manejan. Se mencionan casos de violaciones a esta ley y sus impactos, así como el derecho de los ciudadanos a controlar su información personal. Además, se subrayan los deberes de las empresas en relación con la autorización y seguridad de los datos.