Incrustar presentación

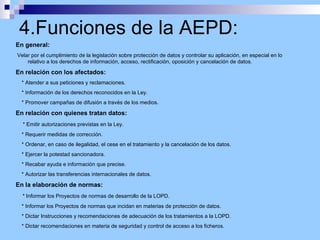

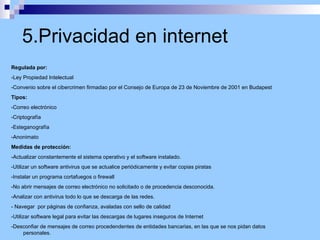

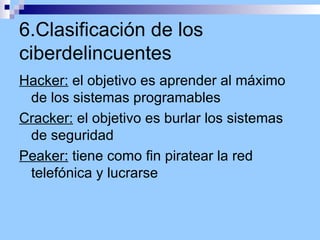

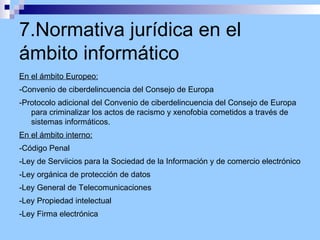

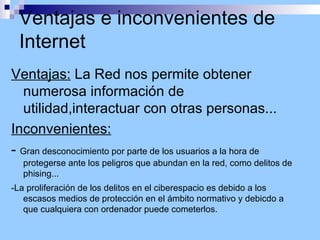

Este documento define los delitos informáticos como actos delictivos realizados mediante ordenadores u otros dispositivos electrónicos. Explica que la privacidad de la información está regulada por el Código Penal, directivas europeas y otras leyes, e incluye las funciones de la Agencia Española de Protección de Datos. También describe los tipos de delitos reconocidos, como fraudes y manipulación de datos, y la normativa jurídica aplicable en el ámbito europeo e interno.