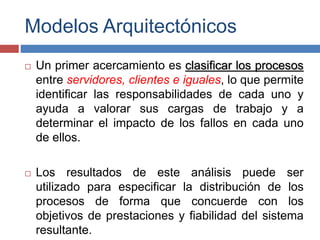

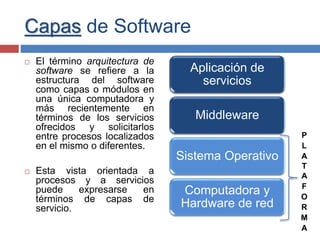

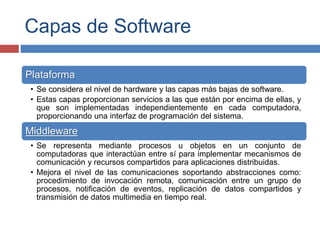

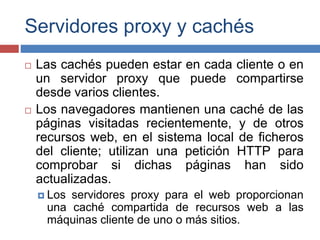

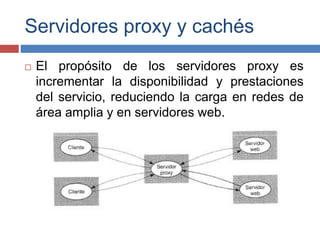

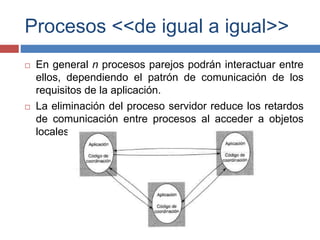

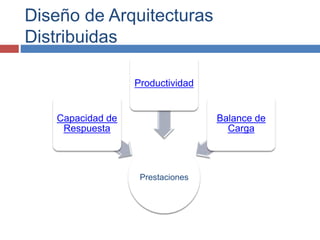

Este documento presenta una introducción a los modelos fundamentales de sistemas distribuidos. Explica brevemente los modelos de interacción, fallos y seguridad, así como los modelos arquitectónicos más comunes como cliente-servidor, procesos peer-to-peer y capas de software. Finalmente, analiza conceptos clave como interfaces, objetos distribuidos e invocación remota en sistemas distribuidos.

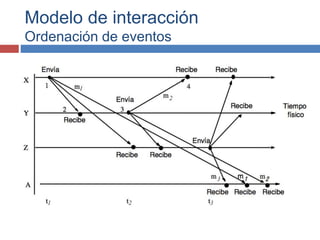

![Modelo de interacción

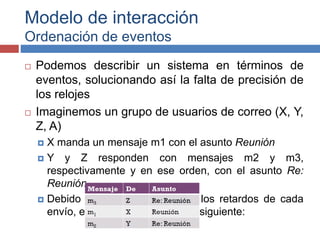

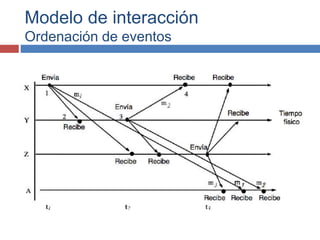

Ordenación de eventos

Si los relojes de X, Y y Z estuvieran sincronizados,

podríamos incluir el tiempo local t1, t2, t3 en los

mensajes m1, m2, m3

Estaríamos seguros de que t1 < t2 < t3

Podríamos ordenar los mensajes en concordancia

Pero los relojes no suelen estar sincronizados

Lamport [1978] propuso un modelo de tiempo lógico

Infiere el orden de los mensajes sin recurrir al tiempo físico

Se basa en las siguientes afirmaciones

Un mensaje siempre se recibe después de enviarlo

X manda m1 antes de que Y reciba m1

La réplica no se envía hasta que no se ha recibido el original

Y recibe m1 antes de que envíe m2](https://image.slidesharecdn.com/modelosdelossistemasdistribuidos-140522233511-phpapp02/85/Modelos-de-los-sistemas-distribuidos-41-320.jpg)