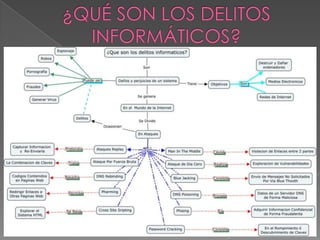

El documento discute los delitos informáticos en Colombia, los cuales están cobrando más relevancia debido a que pueden cometerse desde cualquier lugar del mundo a través de internet. La ley colombiana 1273 de 2009 tipificó una serie de conductas relacionadas con el manejo de datos personales y creó un nuevo bien jurídico para proteger la información. Sin embargo, la legislación aún no logra regular adecuadamente los delitos informáticos debido a la rapidez con que evoluciona la tecnología.