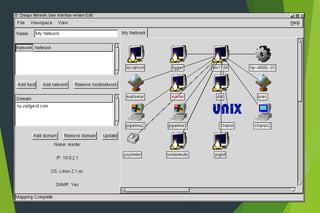

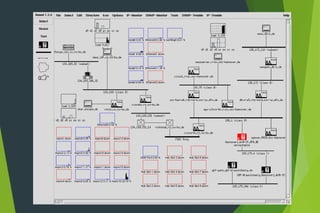

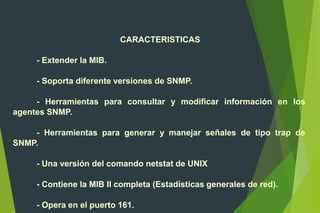

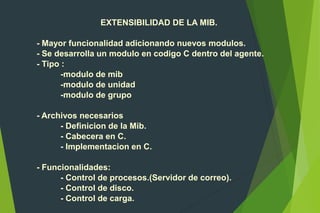

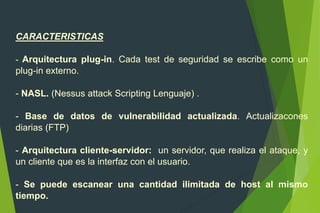

El documento describe varias herramientas administrativas para la gestión de redes en entornos Linux, incluyendo Cheops, Big Brother, Ethereal, y Nessus. Estas herramientas permiten la monitorización de la disponibilidad de servidores, tráfico de red, auditoría de seguridad y gestión de protocolos SNMP. Se destaca la importancia de Nessus como un escáner de seguridad actualizado y gratuito para detectar vulnerabilidades en redes.