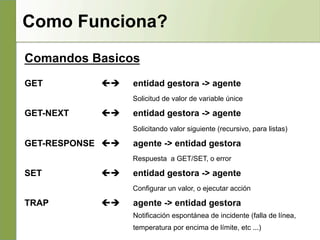

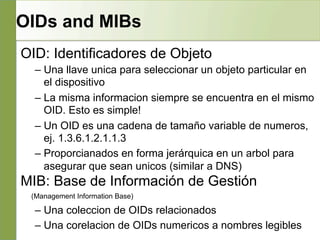

Este documento introduce el protocolo SNMP y sus principales componentes. SNMP permite la supervisión remota de dispositivos de red mediante el uso de solicitudes GET y SET. Los objetos administrados se identifican mediante OIDs únicos, y las MIBs definen conjuntos de OIDs y sus nombres asociados. SNMP también utiliza traps para notificar eventos. La versión más reciente, SNMPv3, agrega funciones de seguridad como autenticación y privacidad.

![Euncuestando un agente SNMP

Algunos comandos tipico para encuestar:

– snmpget

– snmpwalk

– snmpstatus

– snmptable

Sintaxis:

snmpXXX -c community -v1 host [oid]

snmpXXX -c community -v2c host [oid]](https://image.slidesharecdn.com/snmp-160603131447/85/Snmp-18-320.jpg)